從事勒索軟體攻擊的駭客組織如雨後春筍接連出現,但有駭客組織並不打算自立門戶,而是加入其他犯罪團隊,甚至還會冒用別的集團名號犯案。

資安業者ESET針對駭客組織CosmicBeetle近期的攻擊行動提出警告,這些駭客試圖向全球的中小企業散布勒索軟體ScRansom,並疑似成為勒索軟體RansomHub旗下的附屬組織,此外,這些駭客還會模仿LockBit,並打著該駭客組織的名號犯案。

CosmicBeetle的攻擊範圍相當廣泛,涵蓋歐洲及亞洲的製造、醫藥、法律、教育、衛生保健、科技、休閒旅遊、金融服務業,以及地方政府。

究竟駭客如何入侵受害組織?研究人員指出,CosmicBeetle通常會使用暴力破解的方式來進行,但也會利用多個應用系統的已知漏洞,這些包括永恆之藍CVE-2017-0144、AD權限提升漏洞CVE-2021-42278及CVE-2021-42287、Zerologon(CVE-2020-1472),以及Fortinet SSL VPN漏洞CVE-2022-42475、Veeam備份軟體漏洞CVE-2023-27532。雖然這些駭客的能力並不強,但仍造成危害。

特別的是,這些駭客並非單純使用自己的勒索軟體犯案,還加入其他駭客組織,甚至佯稱是惡名昭彰的犯罪集團。

研究人員如何察覺這種情形?他們在今年6月的勒索軟體ScRansom攻擊行動裡,看到駭客試圖攻擊印度製造業,但在植入勒索軟體並未成功之後,這些駭客先是企圖使用自己的工具移除EDR系統的防護,但事隔數日,他們竟然開始運用RansomHub的工具,癱瘓EDR系統並執行檔案加密。

由於RansomHub的工具並未遭到外流,因此研究人員認為,CosmicBeetle很有可能成為旗下附屬組織,而能使用相關工具。

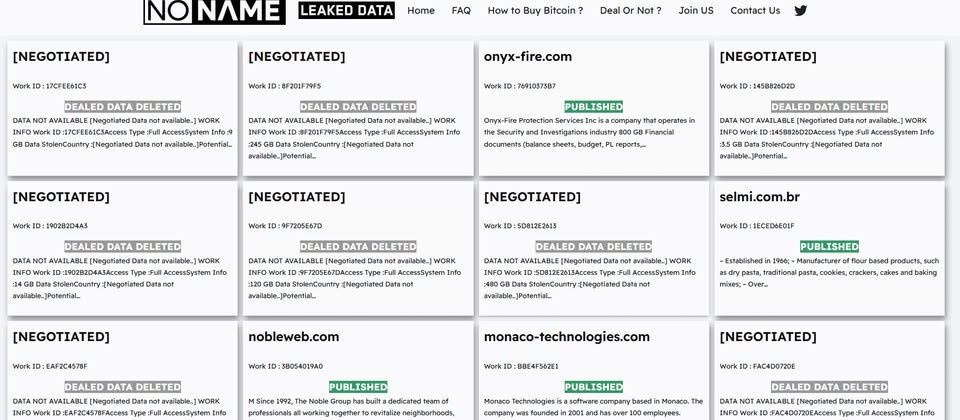

另一方面,研究人員也發現這些駭客使用外流的LockBit產生工具從事攻擊的跡象,他們先是在去年9月看到駭客架設名為NoName的資料洩露網站,但該網站除了顏色的配置,整個版型幾乎與LockBit一致,而網頁上的受害組織,多半是遭到LockBit攻擊。

到了11月,這些駭客更進一步註冊新的網域名稱,並在網站上直接使用LockBit的相關名稱與標誌。

對於這些駭客使用的作案工具,研究人員特別提及勒索軟體ScRansom的結構並不嚴謹,從相關攻擊行動裡,突顯駭客在勒索軟體領域的能力不夠成熟。他們發現,駭客的解密工具雖然能正常運作,但在解密過程通常需要多組金鑰,而且還會出現部分檔案面臨永久性損壞的情況,換言之,受害者若是選擇低頭向駭客付錢,很有可能無法完全正常復原所有資料。

熱門新聞

2026-02-09

2026-02-10

2026-02-06

2026-02-09

2026-02-10

2026-02-10

2026-02-10

2026-02-09