美國與臺灣之間的國防工業會議United States Taiwan Defense Industry Conference已邁入第23屆,這項會議主要討論美國與臺灣國防之間的合作、國防採購流程,以及臺灣的國防需求,今年即將於9月22日至24日於美國賓州舉行,但在此之前傳出駭客鎖定相關人士發動網路攻擊的情形。

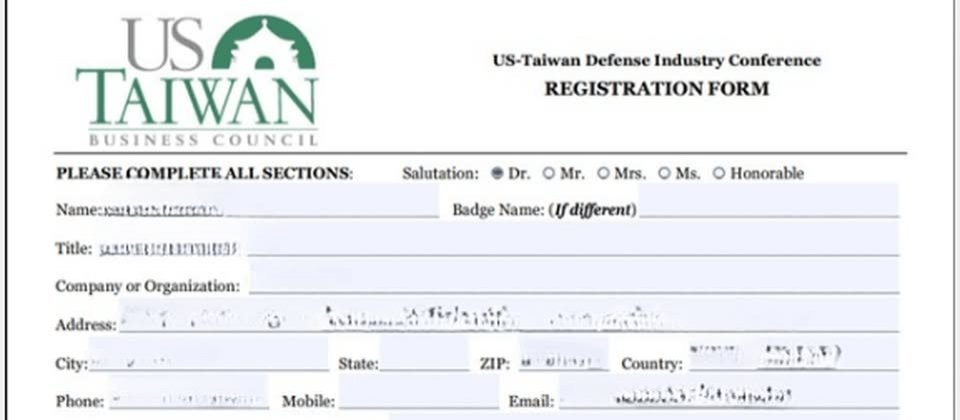

資安業者Cyble指出,他們看到駭客用來發動攻擊的誘餌檔案,內容是即將舉行的美臺國防工業會議的報名表單,研判攻擊目標很有可能這場會議的與會者,例如:國防官員、政府代表、業界人士,以及與這場會議相關的人士。

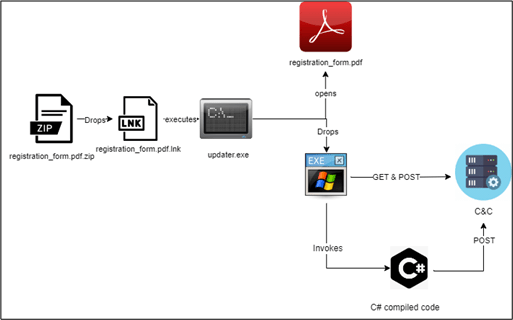

究竟駭客如何發動攻擊,研究人員表示並不清楚,但他們根據駭客散布的壓縮檔registration_form.pdf.zip進行分析,一旦使用者開啟當中偽裝成PDF檔案的Windows捷徑檔(LNK),駭客就會在後臺進行一系列的惡意行為。

此LNK檔案會開啟惡意程式及誘餌PDF檔案,為了迴避偵測,駭客使用.NET程式的混淆工具Confuser處理惡意程式,並將其存放於電腦的啟動資料夾,使得該程式能夠隨著電腦開機執行。

而該惡意程式會從遠端伺服器取得其他作案工具,其中包含經過XOR演算法處理的DLL程式庫,駭客利用.NET的函數功能Assembly.Load,將解密的程式庫載入記憶體內,而不會在磁碟留下痕跡。

接著,DLL檔案將會從駭客控制的伺服器下載C#程式碼,並在受害電腦上編譯,完成後也在記憶體內執行。研究人員在分析的過程,無法取得最終的有效酬載,但他們推測這個酬載的最終目的,是從受害電腦竊取機敏資料,而能讓攻擊者進行下個階段的惡意活動。

至於攻擊者的身分,研究人員表示,單就這起事故的策略、技術、流程(TTP)而言,比對已知的駭客組織之後,無法找到關聯,但他們推測,很有可能是長期針對臺灣的中國駭客所為。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03

2026-03-04

2026-03-02