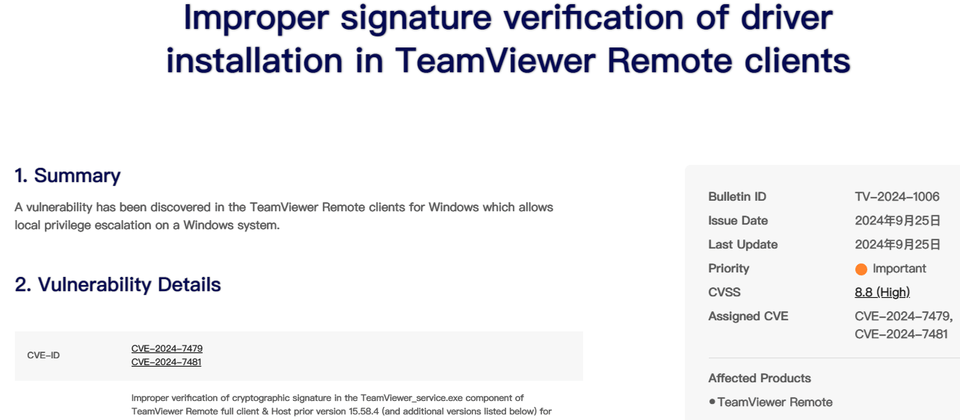

9月25日TeamViewer發布資安公告,指出Windows版應用程式存在兩項高風險漏洞CVE-2024-7479、CVE-2024-7481,這些弱點有可能讓攻擊者提升本機權限,CVSS風險評分皆達到8.8,影響TeamViewer主機端(Host)與客戶端(Full Client)程式,該公司發布15.58.4版應用程式予以修補。

這項漏洞發生的原因,在於遠端桌面軟體元件TeamViewer_service.exe的加密簽章驗證,出現處理不當的情況,使得不具高權限的攻擊者有機會提升權限,並安裝驅動程式。

不過,攻擊者如果想利用這項漏洞,必須先設法進到本機電腦、能夠存取Windows作業系統,才能以此方式提升權限。

我們針對這些漏洞詢問TeamViewer,他們強調這項漏洞無法遠端利用,攻擊者第一步仍然需要通過TeamViewer的安全驗證機制。

攻擊者首先需要連接到目標設備,而這個環節不存在漏洞。接著,攻擊者需要安裝特定的程式(某種驅動程式,或駭客開發的工具,需要下載到目標設備),這時如果取得一般使用者權限,就能藉由這些弱點提升到管理員權限。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10

2026-02-10

Advertisement