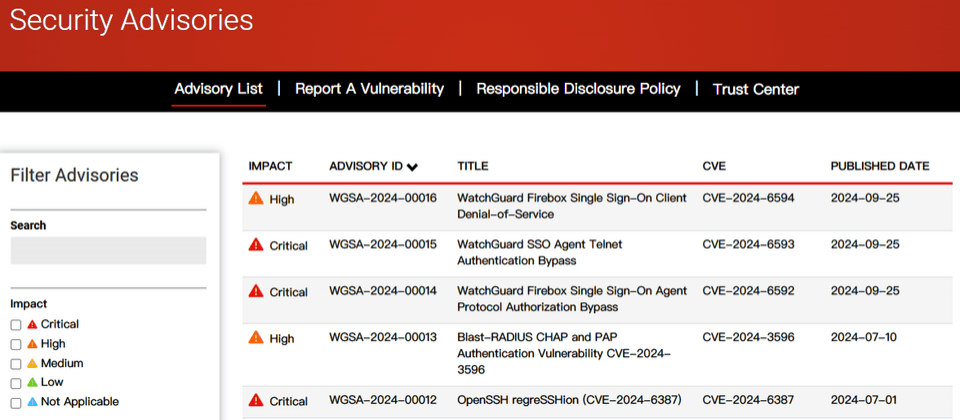

資安業者WatchGuard發布資安公告,指出身分驗證系統Authentication Gateway的單一簽入(SSO)元件,存在弱點CVE-2024-6592、CVE-2024-6593、CVE-2024-6594,CVSS風險評分介於7.5至9.1。對此,他們已發布12.10.2版Authentication Gateway(又稱為Single Sign-On Agent),以及Windows、macOS用戶端程式Single Sign-On Client新版12.7、12.5.4予以修補。

根據CVSS風險評分高低,較值得留意的是被列為重大層級的CVE-2024-6592、CVE-2024-6593,兩者之所以被認定為漏洞,是因為Authentication Gateway與Single Sign-On Client之間,出現不正確授權的情況,其中CVE-2024-6592影響Windows及macOS用戶端,另一個漏洞僅有Windows用戶端受到波及。

對於CVE-2024-6592的部分,攻擊者在得到網路存取權限的情況下,可藉由偽造的通訊來觸發,擷取通過身分驗證的使用者名稱及群組成員身分,或將任意帳號及群組資訊傳送到Authentication Gateway。

至於另一個漏洞CVE-2024-6593,攻擊者有機會在取得網路環境的存取權限後,執行部分管理命令。

不過,該公司強調,攻擊者無法利用這些漏洞取得帳密資料,他們也尚未發現漏洞被用於實際攻擊。但值得留意的是,通報此事的資安業者RadTeam Pentesting已公布概念性驗證程式碼(PoC),IT人員還是要儘速採取行動因應。

針對臺灣用戶受影響的部分,WatchGuard表示僅有極少數用戶使用Single Sign-On Agent、Single Sign-On Client,目前尚未造成重大影響。

熱門新聞

2026-02-06

2026-02-06

2026-02-06

2026-02-06

2026-02-09

2026-02-09

2026-02-09