近年來全程加密(End-to-End Encryption,E2EE)受到重視,除了有許多即時通訊軟體採用,也有部分雲端檔案共享服務跟進強化資料安全,然而,有研究人員指出,這些雲端檔案共享平臺存在弱點,而有可能遭到利用。

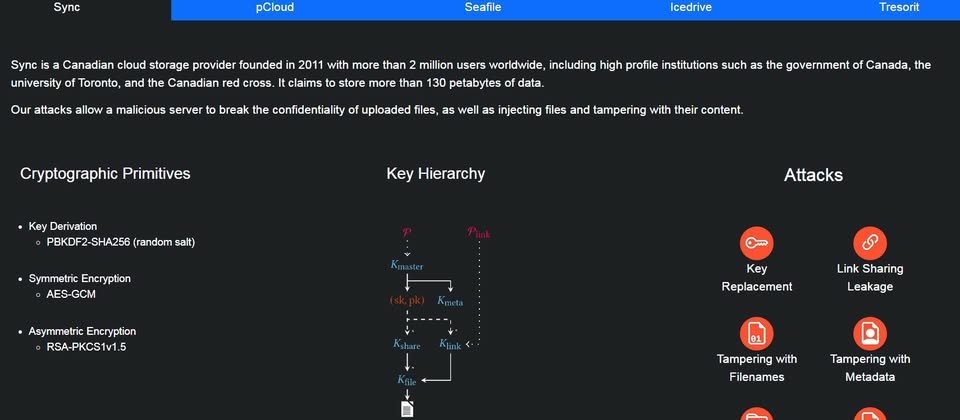

研究人員Jonas Hofmann、Kien Tuong Truong與蘇黎世聯邦理工學院應用密碼學團隊聯手,針對Sync、pCloud、Icedrive、Seafile、Tresorit等5家採用E2EE的檔案共享平臺進行分析,結果發現其伺服器組態設定存在漏洞,攻擊有機會用來隨意讀取、竄改、注入資料,研究人員認為,這樣的弱點很有可能會被國家級駭客盯上,破壞伺服器並對用戶下手。

針對這次的發現,他們先後在4月下旬、9月底向這些業者通報,目前僅有Seafile於4月29日表明將著手處理,Icedrive、Tresorit也確認研究人員的通報電子郵件,但Icedrive決定不予處理;其餘2家業者尚未回應此事。

研究人員指出,這些漏洞的嚴重程度不盡相同,在大部分的情況下,攻擊者能藉由自己控制的惡意伺服器注入檔案、竄改資料,甚至能夠直接存取明文資料。他們強調,利用這些弱點進行攻擊的手法並非都很複雜,未必要精通密碼學才能達成;而且,不需大量資源就能發動攻擊。

為何會存在加密也防不了的弱點?有些雲端儲存平臺的問題在於上傳檔案的過程有機可乘,有的是密碼安全性不足,有的是檔案共用密鑰被假冒。其中Sync、pCloud、Icedrive是攻擊者能透過惡意伺服器破壞上傳檔案的機密性、完整性,從而注入檔案、竄改內容,而Seafile則是讓攻擊者能加速暴力破解使用者密碼,來達到注入檔案或竄改內容的目的。

至於Tresorit的部分較為特別,攻擊者能在共用檔案的過程中,提供偽造密鑰,並竄改特定的中繼資料(Metadata)。

研究人員針對導入E2EE的雲端檔案共享服務調查相關弱點已有先例,2022年6月蘇黎世聯邦理工學院研究人員揭露Mega弱點,有可能破壞用戶資料的機密性、完整性;今年4月,倫敦國王學院和蘇黎世聯邦理工學院聯手,公布攻擊NextCloud的E2EE機制3種手法。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10