蘋果今年4月罕見對全球92個國家用戶提出傭兵間諜軟體(Mercenary Spyware)攻擊警告,資安業者BlackBerry指出這個間諜軟體就是曾在2020年出沒的LightSpy,事隔半年,研究人員公布新的調查結果,指出這些駭客從原本針對蘋果手機、電腦,如今也對Windows電腦打造間諜軟體。

值得留意的是,研究人員也確認了攻擊者的身分,就是惡名昭彰的中國駭客APT41。

【攻擊與威脅】

中國駭客APT41鎖定東南亞而來,利用惡意軟體框架DeepData Framework跟蹤政治人物與記者

今年4月,蘋果罕見對全球92個國家對用戶發出傭兵間諜軟體(Mercenary Spyware)攻擊警告,他們向可能已遭到攻擊的用戶發出通知,當時資安業者BlackBerry表示,曾在2020年出沒的iOS間諜軟體LightSpy死灰復燃,駭客針對蘋果電腦開發變種版本F_Warehouse,攻擊者很有可能來自中國,如今他們揭露進一步的調查結果。

根據BlackBerry本週公布的報告指出,他們發現使用LightSpy的歹徒,與中國駭客組織APT41有高度關聯,而且,這些駭客也針對Windows電腦打造名為DeepData Framework的惡意程式框架,進一步延伸他們的網路間諜活動。

針對這個惡意程式框架,駭客採用模組化設計,目前具備12款能竊取各式資料的外掛程式,此外,該框架也強化跨平臺監控能力,並使用複雜的命令與控制基礎設施,使得攻擊者從事間諜活動的行蹤難以捉摸。

美國電信業者遭駭,當局證實中國駭客竊取部分政府官員的私密通訊內容

9月下旬、10月上旬有新聞媒體報導,中國駭客組織Salt Typhoon入侵多家美國網際網路服務供應商(ISP),並指出AT&T、Verizon、Lumen等電信業者都已受害,而駭客的主要目標,疑似為美國政府用於向業者要求資料的竊聽系統,後來當局證實中國駭客非法存取他們的電信基礎設施,這起事故如今出現新的進展。

11月13日美國聯邦調查局(FBI)與網路安全暨基礎設施安全局(CISA)發布聯合聲明,經過調查,他們確認與中國政府有關的駭客組織已經破壞多家電信業者的網路環境,竊取客戶的通話記錄資料,並針對有限數量的參與政府及政治事務人士,滲透他們的私人通訊內容。此外,這些駭客也對執法部門依法請求的部分資料下手。

駭客利用Office已知漏洞,透過網路釣魚散布Remcos RAT

資安業者Fortinet發現假借公司業務往來的網路釣魚攻擊,駭客聲稱寄送採購單(PO)的名義,寄送帶有Excel檔案附件的釣魚信,一旦收信人開啟附件檔案,就會看到這份文件受到保護的訊息,若要檢視內容,就必須依照指示啟用編輯功能及啟用內容,然而若是照做,就會觸發遠端程式碼執行漏洞CVE-2017-0199,攻擊者藉此於後臺下載HTML應用程式檔案(HTA),並於受害電腦執行。

資安業者Fortinet發現假借公司業務往來的網路釣魚攻擊,駭客聲稱寄送採購單(PO)的名義,寄送帶有Excel檔案附件的釣魚信,一旦收信人開啟附件檔案,就會看到這份文件受到保護的訊息,若要檢視內容,就必須依照指示啟用編輯功能及啟用內容,然而若是照做,就會觸發遠端程式碼執行漏洞CVE-2017-0199,攻擊者藉此於後臺下載HTML應用程式檔案(HTA),並於受害電腦執行。

此執行檔會利用處理程序挖空(Process Hollowing)手法,將惡意程式碼注入新的處理程序Vaccinerende.exe,從而在記憶體內執行Remcos RAT有效酬載,然後向C2伺服器進行註冊、接收命令,而這麼做的目的,就是避免於磁碟上留下痕跡。

其他攻擊與威脅

◆Chrome應用程式綁定機制被繞過,竊資軟體Glove竊取經加密處理的Cookie

◆木馬程式RustyAttr濫用macOS檔案延伸屬性,埋藏惡意程式碼

◆竊資軟體Strela Stealer活動升溫,駭客組織Hive0145藉此對烏克蘭下手

【漏洞與修補】

11月12日Zoom發布資安公告,表示他們修補旗下視訊會議及通訊平臺的6項漏洞,這些漏洞有2項被列為高風險層級,攻擊者有機會藉此提升權限或是洩露敏感資訊。

其中,CVE-2024-45421為記憶體緩衝區溢位漏洞,通過身分驗證的攻擊者能藉由網路存取Zoom應用程式,從而提升權限,CVSS風險評分為8.5。

另一個高風險漏洞CVE-2024-45419,涉及輸入驗證不當,攻擊者有機會在未經身分驗證的情況下,透過網路存取造成資訊洩露,CVSS風險為8.1。

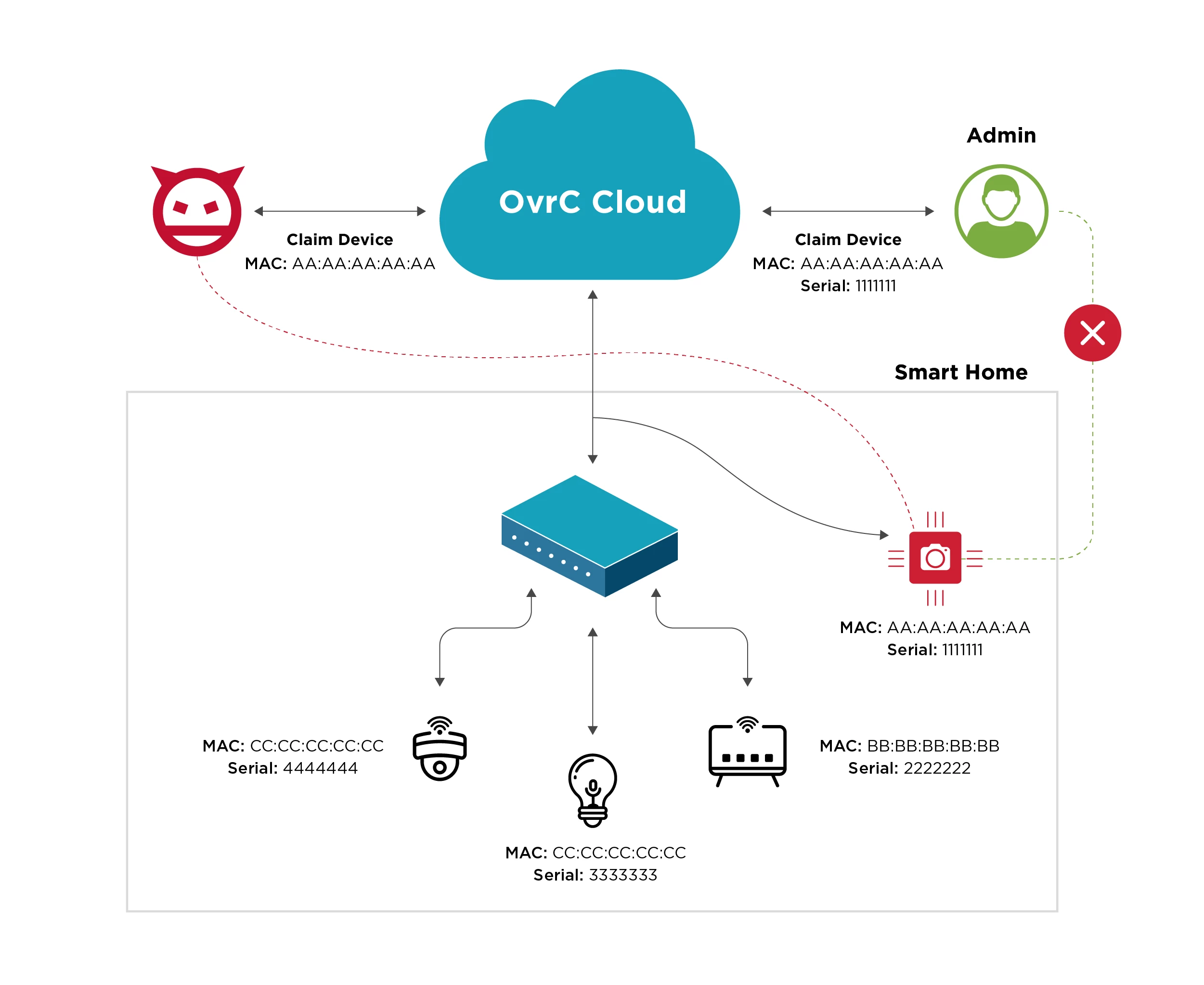

物聯網裝置雲端管理平臺OvrC存在漏洞,攻擊者可用來挾持裝置,發動RCE攻擊

隨著物聯網裝置越來越廣泛,有廠牌專門針對這類裝置提供雲端管理平臺,大幅降低使用者必須逐一維護的難處,然而這類平臺一旦出現弱點,很有可能連帶影響受到管理的裝置。

隨著物聯網裝置越來越廣泛,有廠牌專門針對這類裝置提供雲端管理平臺,大幅降低使用者必須逐一維護的難處,然而這類平臺一旦出現弱點,很有可能連帶影響受到管理的裝置。

資安業者Claroty指出,他們針對物聯網裝置雲端控管平臺Ovrc著手進行調查,結果發現10個漏洞,並指出一旦這些漏洞被串連,攻擊者就有機會經由雲端環境,在受到管理的連網裝置遠端執行程式碼,而且,OvrC Pro及OvrC Connect的用戶都會受到影響,4.0版CVSS風險評為9.2分。

這些漏洞涉及輸入驗證不當、存取控制不當、明文傳輸敏感資訊、資料真實性驗證不足、開放重新導向、寫死密碼、未公開的隱藏功能、可藉由欺騙的方式繞過身分驗證,以及重要功能缺乏必須的身分驗證。而對於可能會造成的危害,研究人員表示,攻擊者可藉此存取、控制、破壞OrvC支援的裝置,影響的設備涵蓋智慧電源供應器、視訊攝影機、路由器,甚至是智慧家庭自動化系統。

其他漏洞與修補

◆微軟針對Exchange使用者提出警告,對於可疑郵件顯示警示訊息

【資安產業動態】

微軟情報安全聯盟納入1Password,強化身分驗證與存取管理

密碼管理工具1Password宣布加入微軟情報安全聯盟(Microsoft Intelligent Security Association,MISA),並推出與微軟兩大安全解決方案的整合功能,提升企業對身分驗證與存取管理的控制能力。MISA是微軟針對安全生態系組建的聯盟,透過集結獨立軟體供應商(ISV)與管理安全服務供應商(MSSP),提供強健的網路威脅防護方案。

在這項合作之下,1Password針對Microsoft Sentinel與Entra ID推出整合功能。透過1Password的Events API,用戶能將1Password企業密碼管理器的事件資料匯入至Sentinel,方便在單一平臺上監控與分析各種安全事件,進一步強化整體防護能力。1Password的Device Trust功能可與Entra ID協同運作,確保僅有符合健康與安全標準的裝置,才能存取敏感資料。

近期資安日報

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-09

2026-02-06

2026-02-09