生成式AI當紅,許多開發者加入運用這類工具的行列,但駭客也伺機而動,企圖假借相關名目散布惡意軟體。

資安業者卡巴斯基指出,他們在PyPI套件庫當中,發現2個惡意套件,提供這些套件的人士聲稱,一旦安裝之後,開發人員就能使用這些程式庫與熱門的大型語言模型(LLM)協同合作。但實際上,對方其實是濫用展示版本的ChatGPT掩人耳目,真正的目的,就是要在開發人員的電腦植入竊資軟體JarkaStealer。

值得留意的是,這些套件上架超過一年,約有逾30國、1,700個使用者下載、安裝。

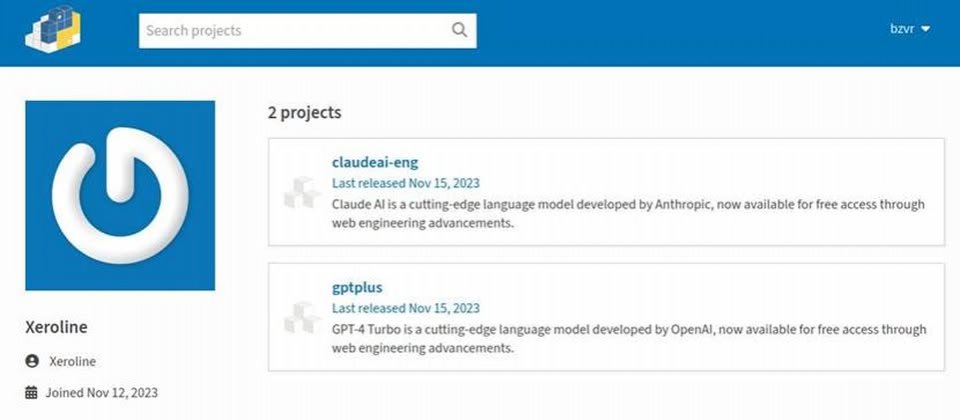

其中一個套件名為gptplus,開發者號稱能從OpenAI存取名為GPT-4 Turbo的API;另一個稱做claudeai-eng,開發者宣稱能從Anthropic PBC存取Claude AI的API。

雖然兩者聲稱的功能有所不同,但研究人員發現,對方都提供了範本,解釋如何與語言模型建立聊天頻道並傳送訊息。然而實際上,這些套件將會與ChatGPT的展示代理伺服器進行互動,使得受害者誤以為套件具備開發者標榜的功能。

將套件的__init__.py檔案內容進行解析,他們發現這些套件執行後,會解密特定的內部資料,從程式碼儲存庫GitHub下載JavaUpdater.jar,最終解開得到惡意軟體JarkaStealer。特別的是,駭客還會檢查電腦是否部署了Java執行環境(JRE),假如沒有,還會自動從雲端儲存空間Dropbox下載、安裝,而目的就是要執行埋藏於JAR檔案裡的竊資軟體JarkaStealer,以便在無法偵測的狀態下竊取資料。

而對於這款竊資軟體的來歷,研究人員指出是由慣用俄文的開發者製作,具備從各種瀏覽器竊取資料的能力,或是從Telegram、Discord、Steam等應用程式盜竊連線階段(Session)的Token。此外,攻擊者還能中斷受害電腦的瀏覽器運作,以便搜尋瀏覽器存放的特定資料。

熱門新聞

2026-02-06

2026-02-06

2026-02-06

2026-02-06

2026-02-09

2026-02-09

2026-02-09