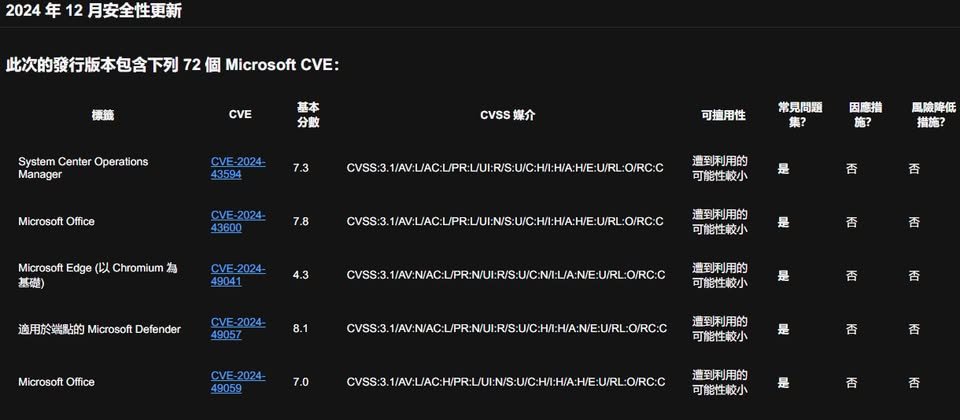

12月10日微軟發布本月份例行更新(Patch Tuesday),總共修補72個漏洞,較上個月數量(89個)有所減少。其中,有27個提升權限漏洞、30個遠端程式碼執行(RCE)漏洞、7個資訊洩漏洞、5個阻斷服務(DoS)漏洞,以及1個可被用於詐欺的漏洞。值得留意的是,其中一個漏洞已被發現遭到利用的跡象。

這個被用於實際攻擊行動的漏洞,是Windows通用事件記錄檔案系統(CLFS)權限提升漏洞CVE-2024-49138,一旦遭到利用,攻擊者就有機會得到SYSTEM權限,CVSS評分為7.8。美國網路安全暨基礎設施安全局(CISA)也將其納入已遭利用的漏洞名冊(KEV),要求聯邦機構於12月31日前完成修補。

雖然微軟並未說明進一步細節,但資安業者Rapid7指出,微軟透露該漏洞的弱點類型是記憶體堆疊緩衝區溢位(CWE-122),通常會導致服務當機,或是服務阻斷的情況,甚至有機會讓攻擊者執行任意程式碼。

漏洞懸賞專案Zero Day Initiative(ZDI)認為,微軟透露這個弱點涉及權限提升,攻擊者很有可能會搭配程式碼執行臭蟲控制整個系統,而這樣的手段,往往會在勒索軟體攻擊或是網路釣魚攻擊當中運用。

除了已遭利用的零時差漏洞,Rapid7指出本次公布的重大層級漏洞相當多,也值得留意。這些包含風險評分最高的CVE-2024-49112,此漏洞出現在LDAP,CVSS風險值為9.8。

再者,涉及LSASS的CVE-2024-49126、Hyper-V容器逃逸漏洞CVE-2024-49117同樣值得關注。從數量來看,遠端桌面服務存在14個重大漏洞,其中9個為RCE漏洞。

熱門新聞

2026-02-06

2026-02-06

2026-02-06

2026-02-06

2026-02-09

2026-02-09