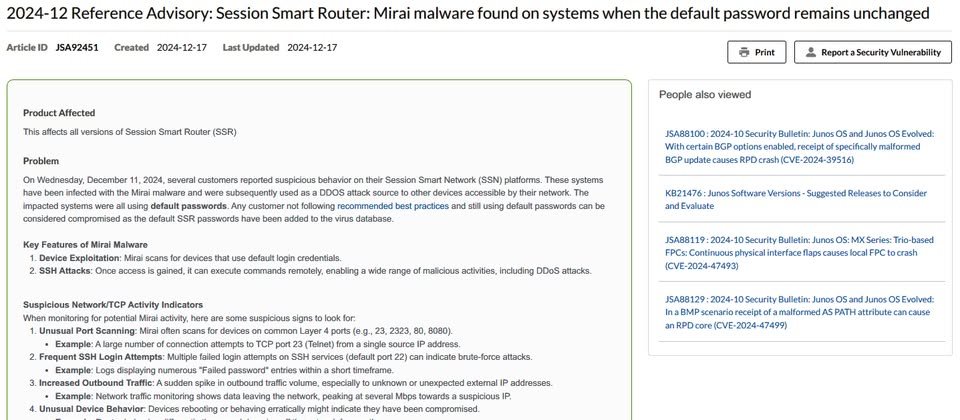

12月17日網路設備業者Juniper Networks發布資安公告,指出他們在上週三(11日)接獲用戶通報,部分Session Smart Router(SSR)路由器設備出現可疑活動,這些遭感染的系統被植入殭屍網路病毒Mirai,然後攻擊者將其用於對其他設備發動DDoS攻擊。

值得留意的是,他們提及這些受害設備存在共通點,那就是都使用預設的密碼,因此,若是使用者並未遵循最佳實務進行配置,並延用預設密碼,就有可能成為這波攻擊事故的受害者。

該公司提及IT人員如何識別遭到攻擊的方法,他們提及一旦SSR設備遭到感染,將有可能出現可疑的網路行為,總共可歸納成5項指標,分別是不尋常的掃描連接埠、頻繁嘗試使用SSH連線登入、顯著增加的流出流量、出現被視為有問題的來源IP位址,以及設備重開機及其他不規律的行為。

若是察覺SSR設備遭駭,Juniper也提出緩解措施。他們表示,由於無從得知攻擊者植入那些作案工具,或是竄改的內容,因此唯一阻止這種威脅的做法,就是重灌系統。值得留意的是雖然Juniper並未提及,但IT人員重灌之後仍要改掉預設密碼,並採用高強度密碼因應。

熱門新聞

2026-02-09

2026-02-10

2026-02-06

2026-02-10

2026-02-10

2026-02-09

2026-02-10

Advertisement