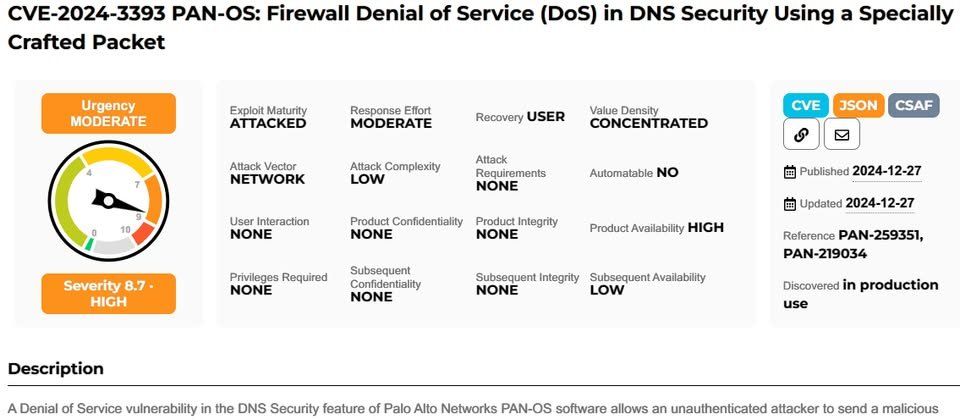

資安業者Palo Alto Networks發布產品資安漏洞CVE-2024-3393公告,受影響的產品包含:防火牆作業系統PAN-OS、安全存取服務邊界(SASE)系統Prisma Access,濫用此漏洞,可能導致這些解決方案面臨服務阻斷(DoS)的停擺危機,具體而言,存在此漏洞的產品,主要是10.1.14版以上的PAN-OS,以及於PAN-OS執行的10.2.8版以上的Prisma Access,值得留意的是,該公司指出這項漏洞已被用於攻擊行動。

這項漏洞存在於防火牆的DNS安全功能,未經身分驗證的攻擊者藉由發送惡意封包,就有機會讓防火牆重開機,若是不斷重覆觸發漏洞,防火牆就會進入維護模式。

而對於漏洞帶來的危險程度,Palo Alto Networks防火牆及Prisma Access面臨的狀況不同。例如,在Prisma Access環境當中,攻擊者必須通過身分驗證,才能利用惡意封包觸發漏洞,CVSS風險評分為7.1(滿分10分);若是防火牆,此項漏洞的風險則增加至8.7分。

附帶一提的是,攻擊者觸發漏洞存在先決條件,那就是PAN-OS的DNS安全事件記錄功能需處於啟用的狀態,才會曝露於這項漏洞的危險當中。

他們特別提及利用防火牆封鎖惡意DNS封包的用戶當中,已出現遭到攻擊而面臨服務中斷的情形。

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-09

2026-02-06

2026-02-09

Advertisement