為了對受害者形成壓力,願意付錢換取遭竊資料不被外流,駭客採用雙重勒索、三重勒索的手法相當常見,目的是以多種管道施壓的方式逼迫就範。但如今有攻擊者選擇少量、多次公布資料的做法,使得受害企業在每次資料被公開後,必須不厭其煩地向外界澄清影響範圍並未擴大,確認駭客公布的資料,其實源自相同的資安事故。

例如,今年10月中旬初始入侵管道掮客IntelBroker聲稱,他們竊得思科大量開發專案相關資料的事故,就是這種情形。這些駭客在事發兩個月後先是公布2.9 GB資料,不到兩個禮拜,這些駭客又公布了另一批檔案。

根據資安新聞網站HackRead的報導,12月25日這些駭客公布了第二批思科資料,檔案大小約4.84 GB,涵蓋敏感資料,例如:軟體結構、網路組態、測試事件記錄、雲端伺服器映像檔、加密簽章、智慧財產等。駭客宣稱,這是他們竊得的4.5 TB資料一部分內容。

這些公布的資料內容為何?HackRead指出,他們看到對方公布的內容裡,包含思科專屬軟體的開發檔案,包含Java二進位檔案、原始碼、應用程式封存檔;而其中部分檔案與網路相關,例如:XRv9K虛擬路由器映像檔及組態設定資料。

此外,這批資料也包含測試的事件記錄資料及指令碼、零接觸安裝(Zero Touch Provisioning,ZTP)的作業資料、雲端伺服器映像檔,以及用於支付系統軟體開發套件(SDK)的加密簽章。

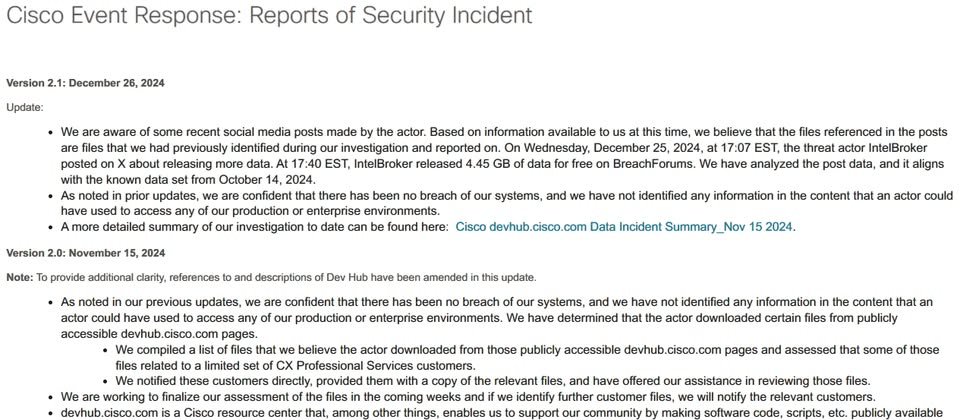

對此,思科也是12月26日更新資料外洩事故網頁的公告內容,表示他們知悉IntelBroker在美國東部時間(EST)25日傍晚5時7分放出風聲,並於5時40分在駭客論壇BreachForums免費提供4.45 GB的資料給他人下載。

根據該公司的分析,他們確認就是10月事故洩露的資料。思科也強調他們的(其他)系統並未遭到入侵,該公司生產力或企業環境的內部資訊並未出現外流的跡象。

熱門新聞

2026-02-11

2026-02-11

2026-02-12

2026-02-09

2026-02-10

2026-02-10

2026-02-06