從上週到本週,有兩起重大的資料外洩事故後續,引起外界高度關注,其中一起是發生在10月,初始入侵管道掮客IntelBroker聲稱竊得大量思科開發資料,另一起則是發生在11月,勒索軟體駭客組織Hellcat宣稱入侵施耐德電機開發環境。

其中較為值得留意的是思科的資料外洩事故,因為駭客已二度公布竊得的資料,迫使思科必須確認這批資料的真實性及影響範圍,釐清並未發生其他資安事故。

【攻擊與威脅】

駭客組織IntelBroker再度公布部分10月竊得的思科內部資料

為了對受害者形成壓力,願意付錢換取遭竊資料不被外流,駭客採用雙重勒索、三重勒索的手法相當常見,以多種管道施壓的方式逼迫就範。但如今有攻擊者選擇少量、多次公布資料的做法,使得受害企業在每次資料被公開後,必須不厭其煩地向外界澄清影響範圍並未擴大,確認駭客公布的資料,其實源自相同的資安事故。

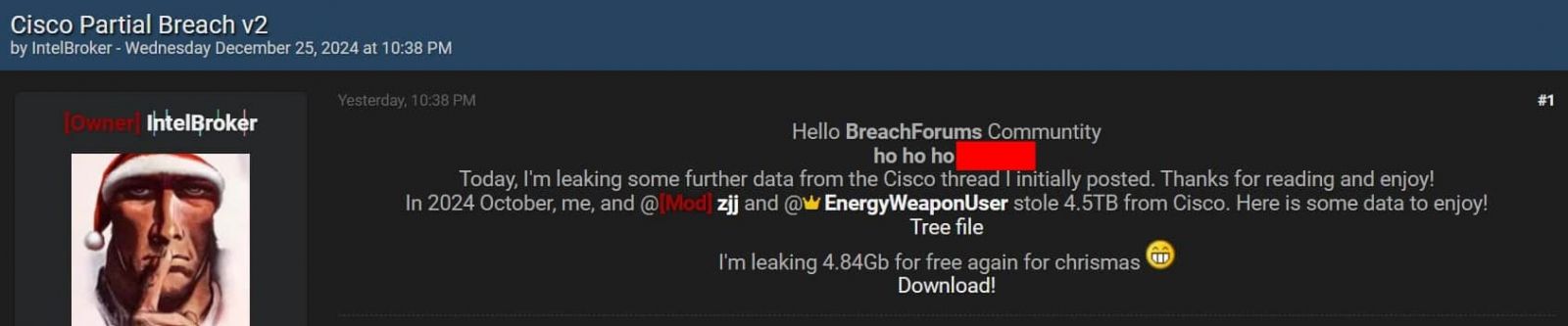

例如,今年10月中旬初始入侵管道掮客IntelBroker聲稱,他們竊得思科大量開發專案相關資料的事故,就是這種情形。這些駭客在事發兩個月後先是公布2.9 GB資料,不到兩個禮拜,這些駭客又公布了另一批檔案。

根據資安新聞網站HackRead的報導,12月25日這些駭客公布了第二批思科資料,檔案大小約4.84 GB,涵蓋敏感資料,例如:軟體結構、網路組態、測試事件記錄、雲端伺服器映像檔、加密簽章、智慧財產等。駭客宣稱,這是他們竊得的4.5 TB資料一部分內容。

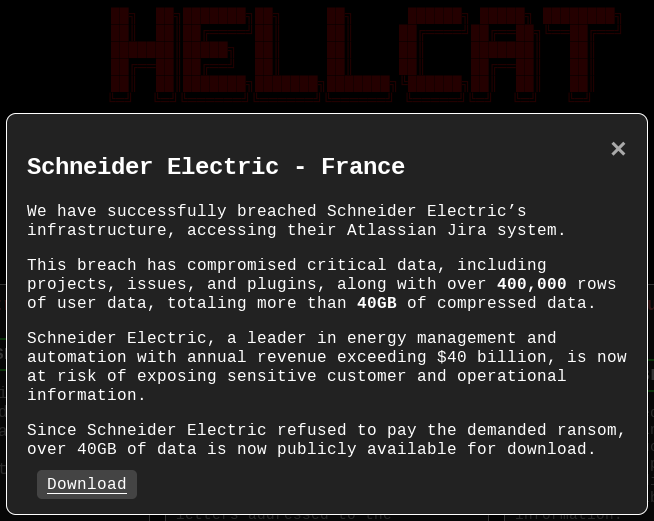

11月名為Grep的人士在勒索軟體駭客組織Hellcat的地下網站發文,聲稱手中持有法國電機設備大廠施耐德電機(Schneider Electric)的檔案。駭客說是存取了施耐德電機的Atlassian Jira系統而得手這批資料,他們也要求價值12.5萬美元的加密貨幣及法國長棍麵包為贖金,但是如果該公司執行長公開承認被駭,贖金就可減半。施耐德電機之後證實遭駭。

根據資安新聞網站Cybernews的報導,12月29日駭客在資料外洩網站上,公布施耐德電機的公司資料開放大眾存取,並表示這是作為對施耐德電機拒絕付贖金的報復。這批資料為40GB的檔案,內有該公司的專案、程式碼問題、外掛,以及超過40萬行的用戶資料。不過,截至目前為止,施耐德電機尚未對此做出評論。

針對BeyondTrust零時差漏洞攻擊事故,美國財政部傳出受害

12月初BeyondTrust公告,部分採用其SaaS版遠端支援(Remote Support,RS)系統的用戶環境遭到入侵,後來該公司表示攻擊者利用CVE-2024-12356、CVE-2024-12686而能得逞,如今有受害組織曝光。美國財政部傳出因遭遇第三方遠端安全存取管理平臺漏洞攻擊波及,駭客存取員工電腦而導致部分資訊外流。

這項消息的曝光,源於財政部管理助理祕書長本周向美國參議院金融、住宅與都市事務委員會主席發函告知此事。攻擊者利用此金鑰覆寫了BeyondTrust的安全設定,成功存取了數名員工的工作站電腦當中,特定的非機密文件。

該單位會同網路安全暨基礎架構管理署(CISA)、聯邦調查局(FBI)及第三方數位鑑識業者的協助下廓清攻擊事件,初步研判攻擊者身分是中國政府資助的APT駭客。

德國福斯(Volkswagen,VW)汽車集團因旗下軟體公司Cariad應用配置不當,導致VW、Seat、Audi和Skoda等品牌、逾80萬車主雲端資料庫可從網際網路存取而有外洩風險。不過,福斯汽車表示,目前並未出現資料遭竊的跡象。

這項弱點的曝光,源於德國媒體明鏡(Spiegel)的報導,非營利白帽駭客組織Chaos Computer Club(CCC)接獲知情人士爆料,進行測試確認後,向Cariad及福斯通報此事。福斯集團指出,CCC於11月26日通知他們,Cariad後端系統API存在問題,致使任何人只要知道網址,都可以從外部網路存取到客戶資訊。

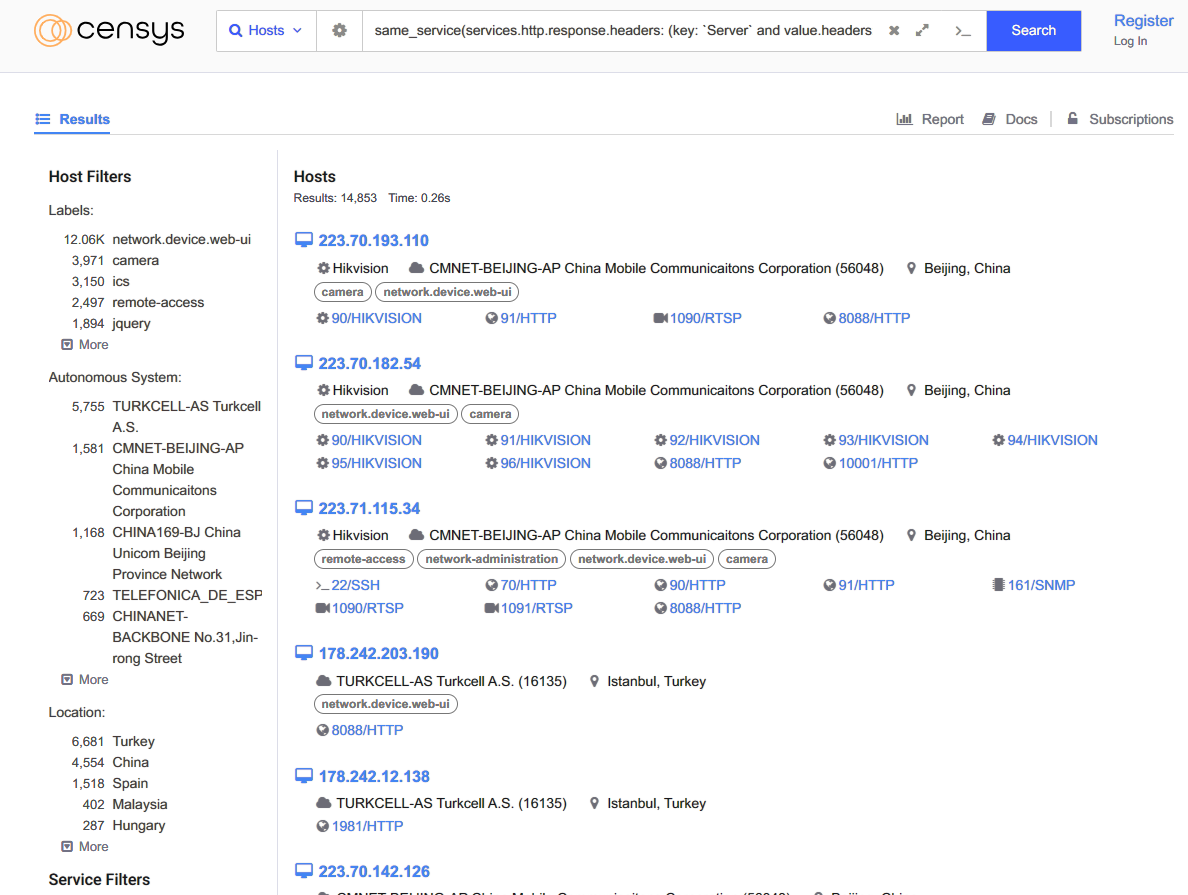

中國工控路由器高風險漏洞傳出已被用於攻擊行動,近1.5萬臺設備曝險

資安業者VulnCheck指出,他們發現針對命令注入漏洞CVE-2024-12856而來的攻擊行動,對象是中國網路設備廠商廈門四信科技(Four-Faith)的工業路由器,攻擊者用路由器的預設帳密,從而在未經身分驗證的情況下,遠端注入命令。他們利用威脅情報搜尋引擎Censys找到近1.5萬臺曝險的路由器,研究人員於12月20日向四信通報,但截至目前為止,四信尚未修補相關漏洞。

值得留意的是,研究人員觀察到有人從IP位址178.215.238[.]91嘗試利用漏洞的跡象,他們留意到有研究人員已在11月初發現相關攻擊行動,並發現駭客使用的使用者代理字串(User Agent),與他們看到的漏洞利用嘗試行動大致符合,這代表利用這項漏洞的攻擊行動可能已經為期接近2個月。

其他攻擊與威脅

◆資安業者聯手二十多國CERT及執法機關,清理中國蠕蟲程式PlugX

◆有人聲稱解壓縮軟體7-Zip存在零時差漏洞,開發者表示該漏洞不存在

◆韓國對15名北韓IT工作者進行制裁,理由是這些人從事詐騙,並將不法所得資助北韓發展核武

◆在傳出遭遇中國駭客Salt Typhonn入侵後,美國電信業者AT&T、Verizon聲稱已將駭客「趕出去」

【漏洞與修補】

IBM商業智慧分析套件Cognos Analytics存在重大漏洞,有可能導致敏感資訊曝光、系統當機

12月19日IBM發布資安公告,指出商業智慧分析套件Cognos Analytics存在漏洞CVE-2024-40695、CVE-2024-51466,攻擊者有機會藉由具備特殊權限的使用者上傳惡意檔案,或是藉由表示式語言(Expression Language,EL)注入攻擊,遠端曝露敏感資訊及特定資源,影響12.0.0至12.0.4版、11.2.0至11.2.4 FP4版,該公司發布更新程式修補。

根據CVSS風險評分,達到重大層級的表示式語言注入漏洞CVE-2024-51466需特別當心,攻擊者能夠遠端利用偽造的表達式語言聲明(statement)觸發這項漏洞,從而曝露敏感資訊、耗盡記憶體資源,甚至有機會造成伺服器當機,CVSS風險評分為9.0(滿分10分)。

其他漏洞與修補

◆Linux作業系統開源影音框架GStreamer存在一系列漏洞,恐成為攻擊者鎖定目標

【資安產業動態】

以國家安全為考量,美國政府要求中國無人機業者大疆於一年內提出相關證明

在美國全面封鎖中國科技業者的同時,參議院近期通過一項新法案,要求無人機大廠大疆(DJI)一年時間證明自己並未威脅美國國家安全,否則將在2025年啟動封鎖令。

美國參議院上周以85:14表決通過《國防授權法(National Defense Authorization Act,NDAA)》。NDAA涵蓋從軍費到國防技術廣泛領域。近年NDAA特別強調應對來自中國的技術與經濟威脅,包括供應鏈安全和高科技產品的依賴問題。

近期資安日報

【12月30日】駭客鎖定逾20款Chrome延伸套件發動供應鏈攻擊,意圖竊取使用者社群網站帳號

熱門新聞

2026-02-11

2026-02-09

2026-02-10

2026-02-11

2026-02-06

2026-02-10

2026-02-10

2026-02-10