為了謀取經濟利益,北韓駭客不僅假冒IT工作者向歐美企業應徵,也假借徵才的名義向開發人員行騙,企圖於他們的電腦植入惡意軟體,以便竊取各式資料。

在最新一波攻擊行動當中,這些駭客開始運用新的工具,目的是洗劫受害者的加密貨幣資產;另一方面,研究人員發現這些駭客的攻擊手法也有所調整,他們也透過應用程式框架做為挾帶惡意程式的管道。

【攻擊與威脅】

後門程式OtterCookie鎖定軟體開發人員而來,北韓駭客假借徵才名義散布

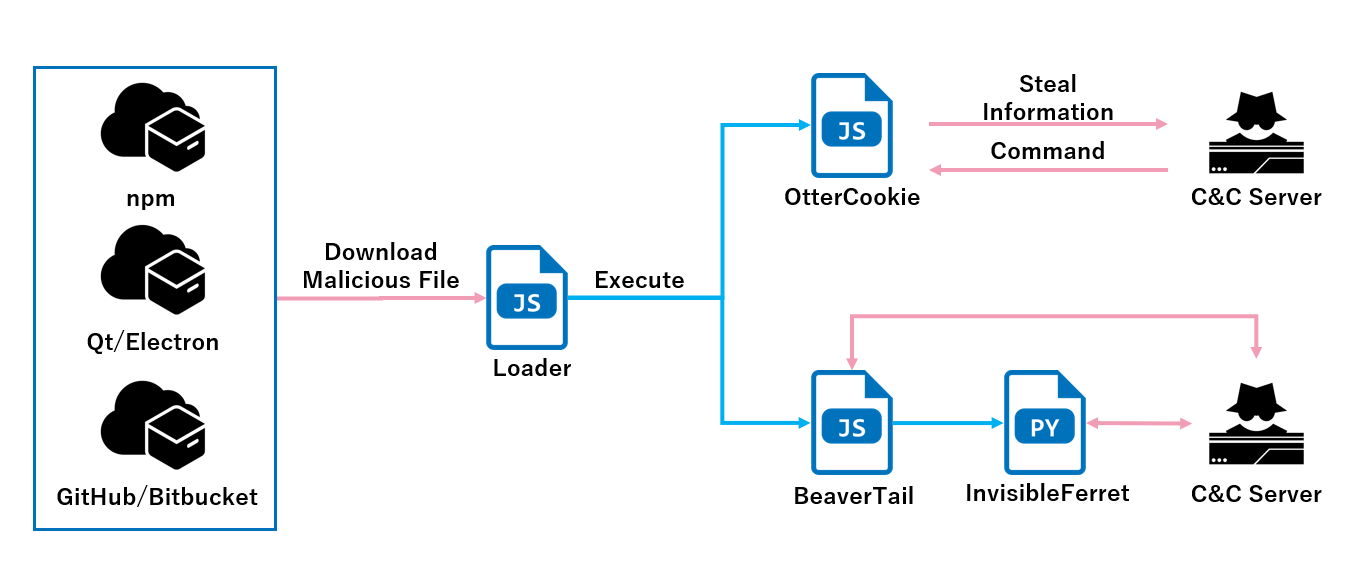

北韓駭客鎖定線上求職者發動攻擊行動的情況不時傳出,其中專門針對開發人員而來的攻擊行動Contagious Interview,引發不少資安研究員的注意,去年9月我們曾報導他們的動態,如今傳出駭客翻新攻擊手法的現象。

日本電信業者NTT的資安監控中心的分析師上週發布消息,指出他們11月發現這些駭客的最新一波攻擊行動,並指出在日本有人遭遇相關攻擊,駭客不光是散布惡意程式BeaverTail、InvisibleFerret,這次也使用另一種稱做OtterCookie的攻擊工具。

針對這些駭客攻擊的管道,研究人員提及本來是透過NPM、GitHub、Bitbucket,假借提供NPM套件發動攻擊,但他們近期看到也有運用Qt和Electron應用程式框架的情況。

KYC客戶識別受到挑戰,資安業者警告駭客於暗網系統性彙整能用於通過驗證的資料

道高一尺,魔高一丈,企業組織用來了解客戶的「認識你的客戶(Know Your Customer,KYC)」機制,有歹徒企圖收買真實資料來魚目混珠,用來捏造身分通過這種驗證機制。

專精於生物辨識身分驗證解決方案的資安業者iProov指出,他們發現駭客於暗網研究如何繞過企業KYC的旁路攻擊手法,該公司的安全營運中心於暗網發現一批資料,內含大量的身分證明文件、對應的臉部圖片,經他們確認這些資料就是駭客打算用來通過KYC驗證流程的工具。值得留意的是,研究人員指出,這些資料似乎並非偷來的,而是當事人同意的情況下付費取得。這些駭客主要活動範圍在拉丁美洲(LATAM),但類似的手法曾出現在東歐地區,不過研究人員暫時無法確認兩組犯罪集團之間是否有所關聯。

研究人員指出,這項發現對企業組織執行KYC帶來多重挑戰,因為他們不僅要檢測文件偽造情況,還必須能察覺未經授權濫用他人真實個資的問題。

其他攻擊與威脅

◆駭客組織EC2 Grouper濫用AWS工具竊取雲端帳密資料

◆鎖定瀏覽器延伸套件供應鏈攻擊事故受害範圍擴大,35個套件傳出被植入惡意程式碼

【漏洞與修補】

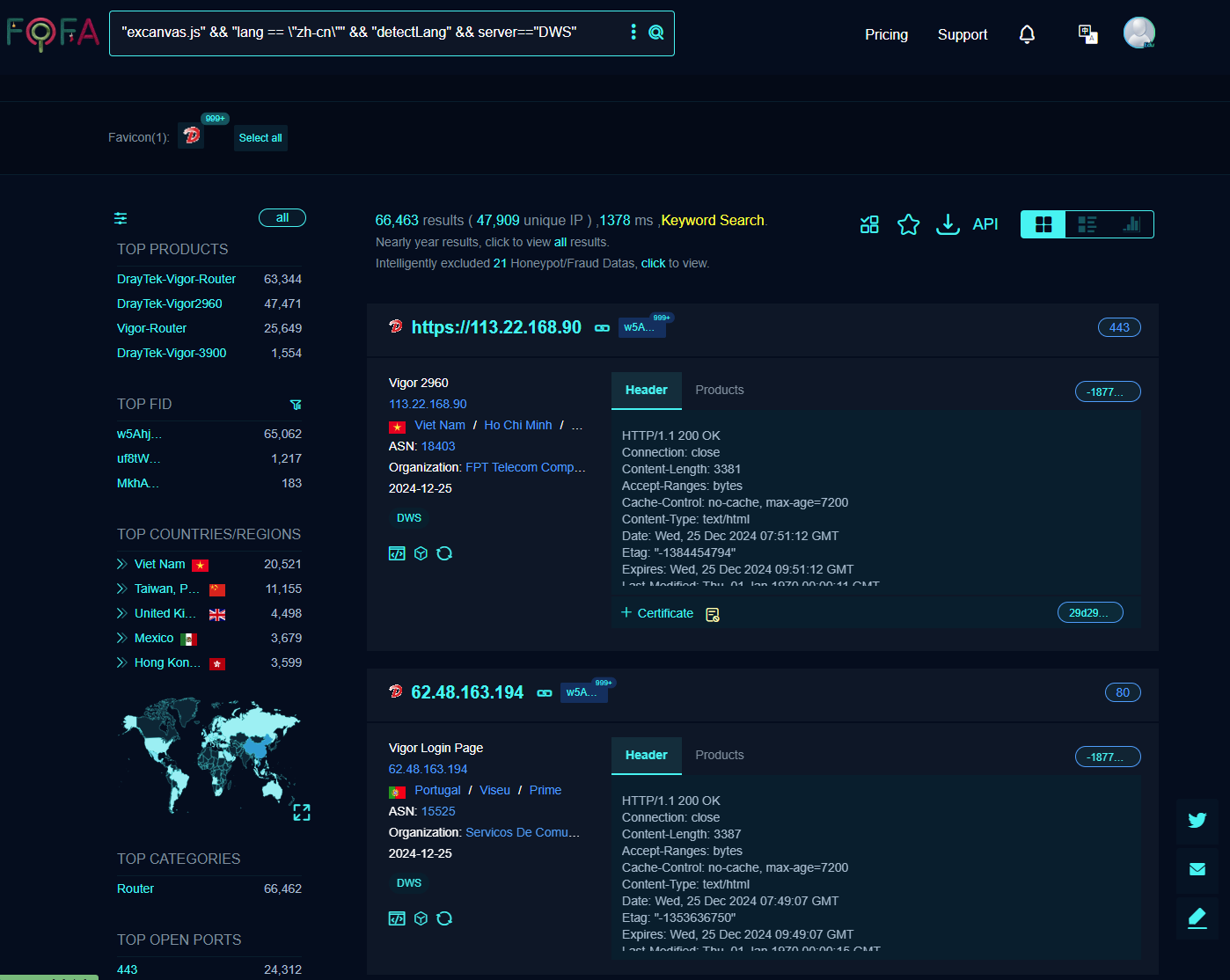

居易VPN閘道設備存在命令注入漏洞,逾6.6萬臺設備曝險,臺灣有超過1萬臺曝險

直接連上網際網路的閘道設備,像是路由器、VPN閘道,一有重大漏洞、若未盡快修補,受到攻擊的機會比其他設置在防火牆背後的系統更大,最近又有這類資安威脅形成!根據資安研究人員Netsecfish的分析,居易科技(DrayTek)VPN閘道設備Vigor2960、Vigor300B存在命令注入漏洞,2024年12月27日這漏洞被通報,編號為CVE-2024-12987,攻擊者可操弄session參數注入任意命令,CVSS風險評分為7.3,估計有超過6.6萬臺設備曝險。

直接連上網際網路的閘道設備,像是路由器、VPN閘道,一有重大漏洞、若未盡快修補,受到攻擊的機會比其他設置在防火牆背後的系統更大,最近又有這類資安威脅形成!根據資安研究人員Netsecfish的分析,居易科技(DrayTek)VPN閘道設備Vigor2960、Vigor300B存在命令注入漏洞,2024年12月27日這漏洞被通報,編號為CVE-2024-12987,攻擊者可操弄session參數注入任意命令,CVSS風險評分為7.3,估計有超過6.6萬臺設備曝險。

關於受此漏洞影響的國家而言,越南、臺灣分居全球第一、二名,分別有20,521、11,155臺,其次為英國、墨西哥、香港,分別有4,496、3,679、3,599臺。

針對這樣的情況,我們也向居易進一步詢問,該公司表示已在去年10月發布的1.5.1.5版韌體修補這項弱點,他們也確認還有Vigor3900也受到影響。

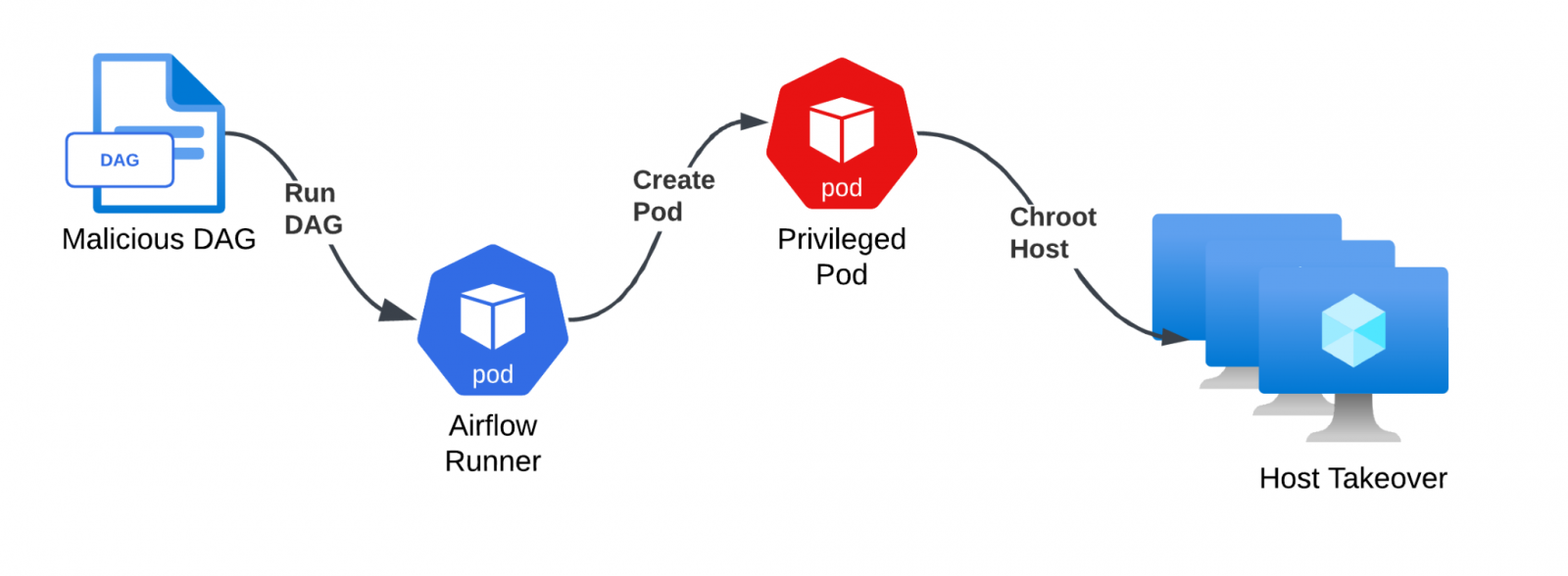

微軟資料整合服務Azure Data Factory出現組態配置不當的情況,整合的工作流程管理平臺Apache Airflow恐曝險

資安業者Palo Alto Networks在微軟的資料整合服務Azure Data Factory當中,發現一系列配置不當的情況,他們將其命名為Dirty DAG,這些配置不當造成的弱點,影響其中整合的工作流程管理平臺Apache Airflow,攻擊者若是利用這些弱點,可對特定的有向無循環圖(Directed Acyclic Graph,DAG)檔案進行未經授權的寫入,或是滲透特定的服務原則。這些弱點的命名由來,也許是攻擊者可利用相關弱點對DAG檔案進行寫入而得。

資安業者Palo Alto Networks在微軟的資料整合服務Azure Data Factory當中,發現一系列配置不當的情況,他們將其命名為Dirty DAG,這些配置不當造成的弱點,影響其中整合的工作流程管理平臺Apache Airflow,攻擊者若是利用這些弱點,可對特定的有向無循環圖(Directed Acyclic Graph,DAG)檔案進行未經授權的寫入,或是滲透特定的服務原則。這些弱點的命名由來,也許是攻擊者可利用相關弱點對DAG檔案進行寫入而得。

而在Palo Alto Networks發現的Azure Data Factory配置不當現象當中,涵蓋3大面向,包含:Airflow叢集Kubernetes當中,以角色為基礎的存取控制(RBAC)組態不當的情況、Azure內部Geneva服務帳密資料處理不當,以及Geneva驗證機制薄弱的情形。

一旦攻擊者利用這些弱點,就有機會以地下管理員(Shadow administrator)的身分持續存取整個Airflow的Azure Kubernetes Service(AKS)叢集,而有機會暗中洩露資料、部署惡意軟體,甚至是進一步暗中操控這些叢集。

其他漏洞與修補

◆針對微軟12月修補的LDAP漏洞,研究人員公布細節,指出攻擊者有可能讓伺服器當機

◆針對7月Oracle修補的WebLogic Server高風險漏洞,研究人員公布概念性驗證程式碼

◆開源NAS作業系統TrueNAS Core存在高風險漏洞,攻擊者有機會遠端執行任意程式碼

【資安產業動態】

資安院院長何全德闡述AI的機會與挑戰,正視與調適生成式AI帶來的影響

在當今科技快速發展的浪潮中,生成式AI成為人類科技史上少有的革命性技術,其深度、速度與廣度的影響超乎預期。國家資通安全研究院院長何全德日前以「新世代AI對資安治理的挑戰與機遇」為題發表演說,深入探討AI如何改變人類社會的治理模式與應用格局。

何全德強調,AI應用正處於快速成長階段,未來將進一步帶來超越想像的科技創新。例如,數位雙生(Digital Twins)技術的普及,讓西門子等公司得以開發虛擬數位心臟,為醫療保健與精準治療注入新動能。何全德進一步表示,「數位轉型」與「淨零轉型」是全球未來發展的關鍵方向。

近期資安日報

熱門新聞

2026-02-06

2026-02-06

2026-02-06

2026-02-06

2026-02-09

2026-02-09

2026-02-09