7-Zip在2024年11月發布的24.09版當中,修補能繞過MotW防護機制的漏洞CVE-2025-0411,然而,由於這款解壓縮軟體並未內建自動更新機制,不少使用者可能因為仍在使用舊版而曝險,所以資安圈關注此事,另一個令人大家好奇的部分在於,CVE-2025-0411是如何被發現的?

這個星期ZDI透露他們之所以察覺,是因為俄羅斯駭客利用釣魚郵件攻擊烏克蘭企業組織,過程曾運用這項漏洞,於受害電腦執行任意程式碼,從而散布惡意軟體。

【攻擊與威脅】

上個月趨勢科技旗下的漏洞懸賞專案Zero Day Initiative(ZDI)公布知名壓縮軟體7-Zip漏洞CVE-2025-0411,並指出攻擊者有機會遠端利用這項弱點,藉由與使用者進行互動,引誘他們存取惡意網頁或是檔案觸發,繞過Windows作業系統的Mark of the Web(MotW)防護機制,現在趨勢科技公布這項漏洞的發現經過,並指出去年有人將其用於攻擊烏克蘭。

上個月趨勢科技旗下的漏洞懸賞專案Zero Day Initiative(ZDI)公布知名壓縮軟體7-Zip漏洞CVE-2025-0411,並指出攻擊者有機會遠端利用這項弱點,藉由與使用者進行互動,引誘他們存取惡意網頁或是檔案觸發,繞過Windows作業系統的Mark of the Web(MotW)防護機制,現在趨勢科技公布這項漏洞的發現經過,並指出去年有人將其用於攻擊烏克蘭。

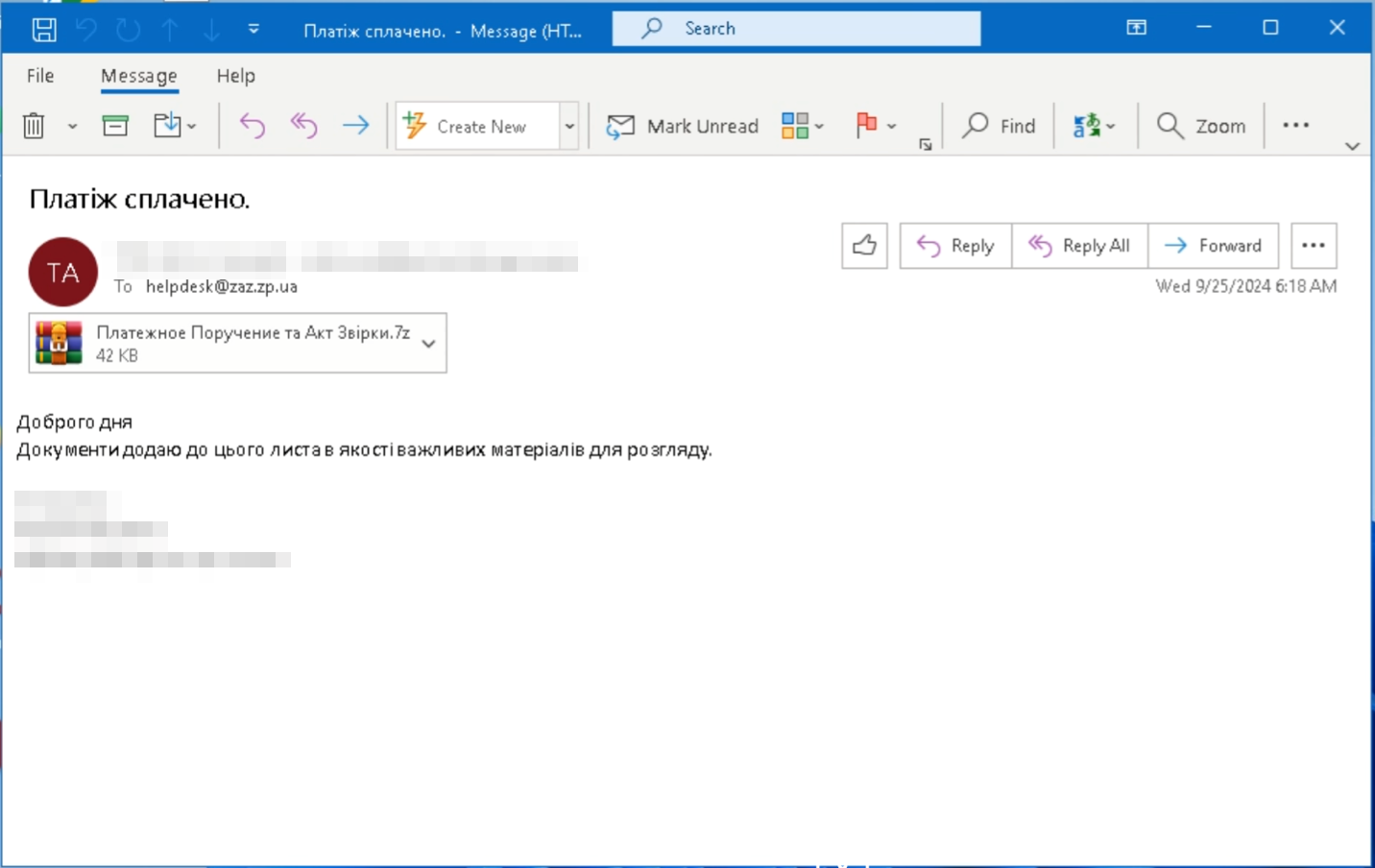

究竟ZDI如何發現這項漏洞?ZDI資深威脅研究員Peter Girnus表示,他們在去年9月25日察覺這項漏洞被實際用於攻擊,俄羅斯駭客針對烏克蘭政府機關與非政府組織下手,意圖於受害電腦植入惡意程式載入工具SmokeLoader。對於駭客的動機,ZDI認為很可能與尚在進行的烏克蘭戰爭有關。

在這起漏洞利用攻擊行動裡,駭客利用外流的電子郵件帳號,假冒烏克蘭政府機關或是企業,對當地的企業組織發動攻擊。這些電子郵件存在共通點,歹徒都挾帶用來觸發漏洞的壓縮檔附件。

防範偽冒離線交易的新式詐騙手法,春節期間臺灣有商家暫停使用感應式行動支付

在2025年1月農曆春節期間,有台新銀行、聯邦銀行等多家金融機構向其特約商店示警,指出發現有不肖份子利用「刷卡機」的偽冒狀況,或是國際行動支付(Apple Pay、Google Pay、Samsung Pay)交易的詐騙情事,因此提醒這些與收單機構簽有協議提供刷卡服務的店家,需注意防範偽冒交易。

由於這些消息看似涉及行動支付的安全,因此受到IT社群討論,不僅如此,年節期間我們也看到林口三井暢貨中心張貼相關公告,說明感應式行動支付(Apple Pay、Google Pay)暫停使用的狀況,很可能是受同一事件影響。

究竟這次事件發生的原因為何?根據國內外金融機構及組織的回覆,目前我們研判主要是針對新式偽冒離線交易手法的預警,只是各家業者因應方式有所不同,所以才在過年期間會向特約商店示警,並非國際行動支付的狀況。

邑昇、尚立公告內部資訊系統遭受網路攻擊

今天下午印刷電路板業者邑昇實業、半導體暨電子零組件業者尚立於股市公開觀測站發布重大訊息,指出公司部分資訊系統遭到網路攻擊,並表示事發當下已啟動相關防禦機制因應,根據他們的初步評估,網路攻擊事故並未對營運造成影響。

邑昇在重大訊息中提及,他們在確保資訊安全的情況下,就能使用日常備份資料恢復運作,根據這樣的說明,我們推測很有可能是勒索軟體攻擊;而尚立雖然在公告內容提及內容相當有限,但他們特別透露遭到攻擊範圍是電子郵件系統,這樣的情況在資安重訊相當罕見。

其他攻擊與威脅

◆中國駭客Evasive Panda透過SSH處理程序挾持網路設備,注入惡意程式

◆北韓駭客假借徵才名義引誘macOS用戶上當,企圖散布惡意軟體Ferret

【漏洞與修補】

2月3日Google發布本月份安卓例行更新,總共修補、公布47個漏洞,值得留意的是,其中一項高風險層級的漏洞CVE-2024-53104,該公司表示,他們掌握某些跡象,研判可能有人專門利用這項漏洞從事目標式的攻擊。

該漏洞最初是在去年12月由Linux核心開發團隊揭露,起因是uvc_parse_format在處理UVC_VS_UNDEFINED格式的影格時,會略過剖析的處理,使得系統計算處理串流的緩衝區大小時,此種影格不會被列入,從而導致記憶體越界寫入(OBW)的現象。

對於這項漏洞用於攻擊行動的情況,行動裝置作業系統GrapheneOS開發團隊指出,很有可能是經由資料鑑識解析工具利用。

Netgear公布Wi-Fi無線基地臺、路由器重大層級漏洞,6款設備曝險

2月1日網路設備業者Netgear發布兩則資安公告,指出旗下6款產品存在兩項重大層級漏洞:PSV-2023-0039、PSV-2021-0117,該公司呼籲用戶儘速更新Wi-Fi無線路由器及基地臺設備韌體(但這兩項漏洞目前並未指派任何CVE編號)。

根據CVSS風險評分,PSV-2023-0039較為嚴重,此為未經身分驗證的遠端程式碼執行(RCE)漏洞,影響XR1000、XR1000v2,以及XR500等3款無線路由器,風險評分達到9.8(滿分10分)。

另一個漏洞PSV-2021-0117則為身分驗證繞過漏洞,影響WAX206、WAX220,以及WAX214v2共3款無線基地臺,CVSS風險評為9.6。

1月29日微軟發布兩則資安公告,苦主是Azure AI臉部辨識服務、Microsoft Account這兩套系統,各自存在1個重大層級的漏洞,攻擊者可在特定條件下,藉機提升權限。

根據CVSS風險評分,較為嚴重的是CVE-2025-21415,通過身分驗證的攻擊者可藉由欺騙Azure AI臉部辨識服務,從而達到繞過身分驗證的目的,風險評分達到9.9(滿分10分)。

另一個存在於Microsoft Account的漏洞CVE-2025-21396,起因是缺乏授權,從而允許未經授權的攻擊者提升權限,CVSS風險評為7.5。

其他漏洞與修補

◆Palo Alto Networks防火牆韌體存在已知弱點,恐繞過安全開機防護機制

近期資安日報

熱門新聞

2026-02-09

2026-02-10

2026-02-06

2026-02-09

2026-02-10

2026-02-10

2026-02-10

2026-02-09