CrowdStrike

資安業者CrowdStrike上周發布2025年的全球威脅報告(2025 Global Threat Report),揭露2024年的全球網路攻擊趨勢,發現有高達79%的攻擊行動已不再仰賴惡意程式,駭客成功入侵的平均時間縮短至48分鐘,去年下半年的語音網釣攻擊成長442%,而且來自中國駭客的攻擊行動增加了150%。

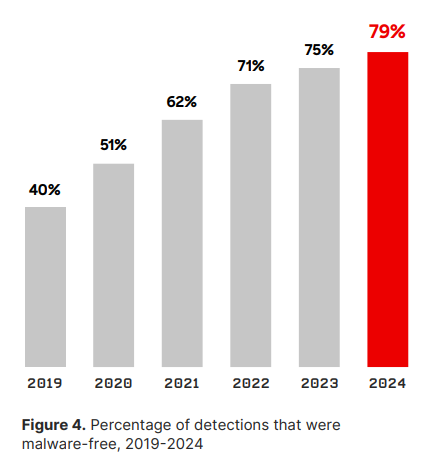

在2019年時,惡意軟體還是駭客入侵系統的主要途徑,非惡意軟體(Malware-free)攻擊只占了40%,5年後,於2024年的調查中發現,Malware-free攻擊比重成長至79%,駭客更傾向於藉由竊取身分與憑證、利用合法軟體、攻擊安全漏洞,或者是社交攻擊來滲透目標對象。

圖片來源/CrowdStrike

此外,去年在駭客滲透目標對象之後,開始於系統內橫向移動至擴散到關鍵資產所需的平均突破時間為48分鐘,明顯快過2023年的62分鐘,顯示駭客正在不斷強化攻擊效率,且在去年所發現的最快突破時間只有51秒,意謂著被攻擊的受害者幾乎來不及防禦。

CrowdStrike認為,這意謂著駭客採用了更多的自動化攻擊手法,組織應該要能夠於1分鐘之內偵測及阻止攻擊,突顯了即時威脅偵測、身分及存取控制,以及主動性威脅獵捕的必要性。

既能載舟也能覆舟的AI工具亦於2024年大放異彩。駭客利用大型語言模型(LLM)來生成網釣訊息,發送大量的垃圾郵件,並主動打電話或是等受害者回撥,企圖說服受害者下載惡意程式,建立遠端支援會話,或是於網釣頁面上輸入憑證,在大多數的情況下,駭客都是冒充IT支援人員,以解決連線或安全問題作為打電話的藉口。

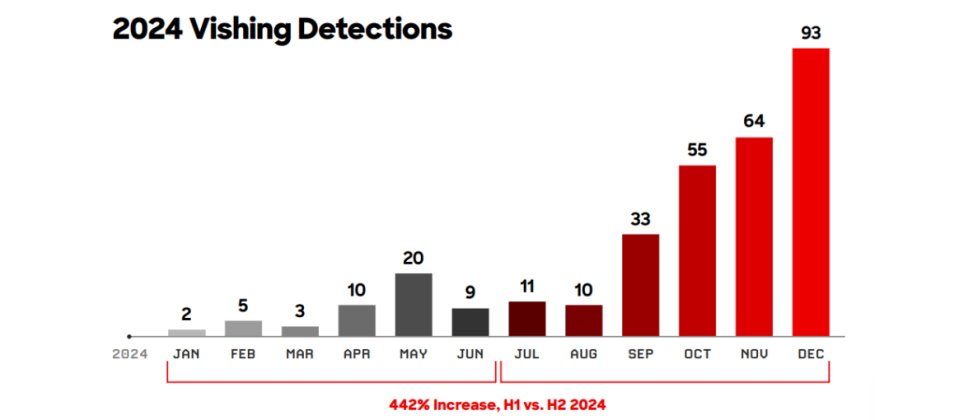

根據CrowdStrike的統計,去年上半年每月最多只有發現20起語音網釣(Voice Phishing,Vishing)攻擊,到了下半年動輒達到50起以上,比上半年增加了442%。與其它的社交工程技術一樣,Vishing針對的是人類的弱點與錯誤,且其惡意行為可能直到入侵後期才會被偵測到。

此外,駭客在去年2月利用受害者企業執行長與其它員工的公開鏡頭製作了Deepfake影片,再利用社交工程手法讓受害者移轉了2,560萬美元;也有駭客在去年5月透過生成式AI複製了企業執行長的聲音,企圖說服受害者移轉資金。

外界對於AI的表現是否勝過人類的看法仍莫衷一是,但去年一項攸關網釣郵件點擊率的調查發現,由LLM生成的網釣郵件點擊率高達54%,明顯高過人類撰寫的12%。

去年來自中國的攻擊行動增加了150%,而針對關鍵領域的攻擊行動則增加200%以上,像是金融服務業、媒體業、製造業,以及工業工程領域等。

CrowdStrike在2024年發現了26個新的駭客組織,使其追蹤總數達到257個。

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-10

2026-02-09

2026-02-10