這幾週以來,陸續有多組研究人員警告殭屍網路Eleven11bot的動向,目前攻擊者綁架了8.6萬臺物聯網設備,目的是進行DDoS攻擊,而這些被操控的設備,多半是網路視訊攝影機(NVR)與視訊鏡頭。而對於該殭屍網路的來歷,有資安業者指出是Mirai的變種,主要針對華為旗下海思(HiSilicon)設備而來。

最早察覺此事的是Nokia Deepfield緊急應變團隊,資安研究員Jérôme Meyer表示他們約自2月26日發現這個DDoS殭屍網路,並指出這個殭屍網路的勢力迅速增長,已挾持超過3萬臺裝置。此殭屍網路鎖定通訊服務供應商及遊戲主機基礎設施而來,攻擊強度差異很大,從每秒發出數十萬至數百萬個不等。Jérôme Meyer指出,這波攻擊行動已有服務受到影響,被迫降級數天,且有部分攻擊仍在持續進行。

威脅情報業者GreyNoise透過物聯網搜尋引擎Censys取得1,400個與該殭屍網路有關的IP位址並進行調查,結果發現其中有1,042個攻擊來源,在最近1個月積極攻擊他們的感應器。研究人員提及,這些IP位址大部分都是實際能存取的真實設備,其中有636個IP位址位於伊朗,約有305個初步確定是惡意IP位址。

究竟攻擊發生的原因為何?GreyNoise指出很有可能與近期美國政府重申對伊朗的制裁有關,因為在美國宣布上述公告的2天之後,殭屍網路的活動出現增加。

而對於駭客入侵受害裝置的手法,研究人員指出大致有4種,其中一種是透過暴力破解登入,另一種則是針對使用者設置預設密碼或是容易被猜到的弱密碼而得逞。

此外,GreyNoise提到攻擊者也有鎖定特定廠牌寫死帳密的情況下手,或是藉由曝露的Telnet及SSH連接埠存取的情況。

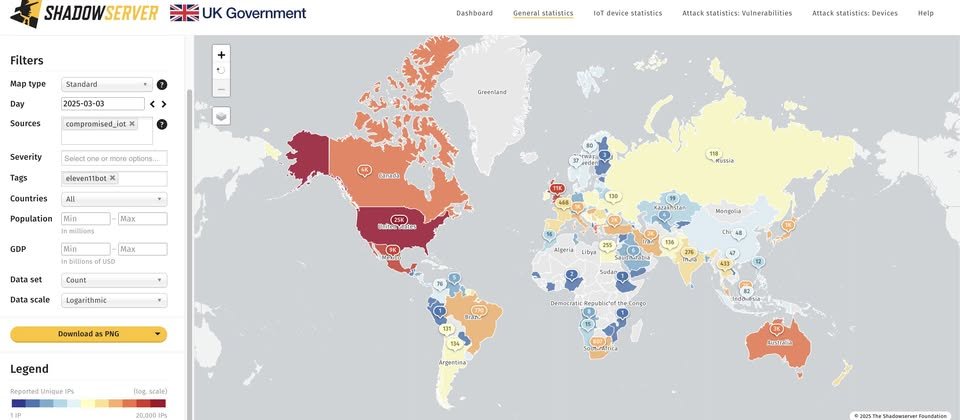

針對這起事故的規模,Shadowserver基金會指出,3月2日約有近8.64萬臺設備被綁架,其中美國有2.47萬臺最嚴重,英國有超過1萬臺居次。

3月5日GreyNoise公布新的調查發現,指出Eleven11bot很有可能是專門鎖定海思設備的Mirai變種,而且主要是針對搭配特定版本軟體的裝置而來。

熱門新聞

2026-02-02

2026-02-03

2026-02-04

2026-02-02

2026-02-04

2026-02-03

2026-02-05