本週有兩起資料外洩事故引起資安圈關注,一是駭客聲稱竊得逾28億筆社群網站X(推特)的使用者資料,另一起則是針對資安業者Check Point而來,駭客號稱偷到許多內部資料,並開出超過千萬臺幣的價碼兜售。

其中比較值得留意的是X的資安事故,由於至截稿為止該公司並未對此做出說明,後續發展相當值得觀察。

【攻擊與威脅】

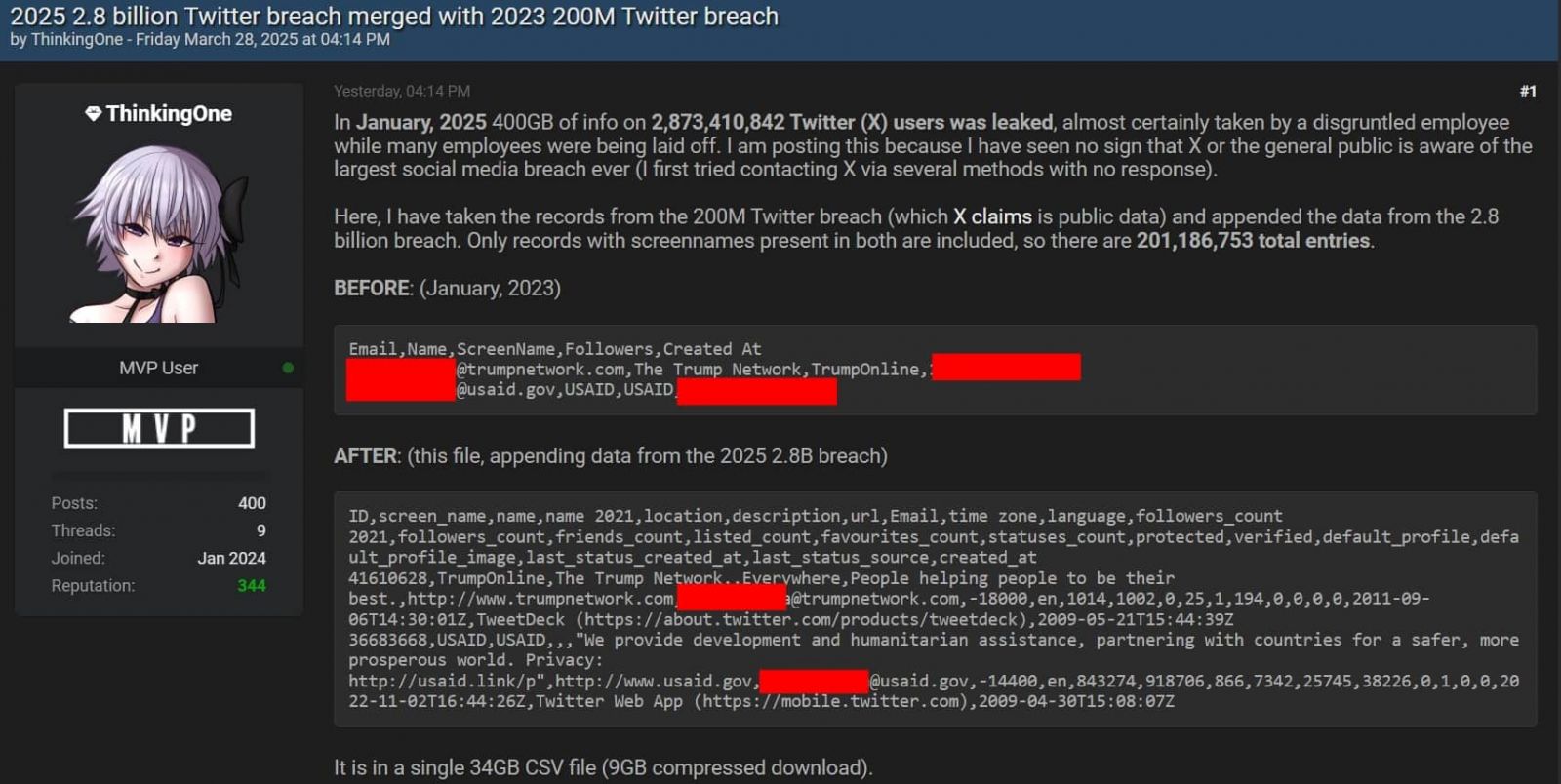

根據資安新聞網站HackRead、Cyber Press的報導,名為ThinkingOne的人士於駭客論壇上聲稱握有28億筆社群網站推特(X)用戶詳細資料,並表明這批資料來自對該公司不滿的員工,在馬斯克入主進行大裁員的期間收集而得,資料量達到400 GB。不過,X始終並未對此事提出回應,因此駭客的說法有待進一步釐清。

根據資安新聞網站HackRead、Cyber Press的報導,名為ThinkingOne的人士於駭客論壇上聲稱握有28億筆社群網站推特(X)用戶詳細資料,並表明這批資料來自對該公司不滿的員工,在馬斯克入主進行大裁員的期間收集而得,資料量達到400 GB。不過,X始終並未對此事提出回應,因此駭客的說法有待進一步釐清。

這名人士聲稱向X通知並未得回應,因此他們將另一批2023年洩露的資料整併在一起。當時的駭客宣稱握有約2億筆用戶資料,其中包含電子郵件信箱、使用者名稱、帳號建立日期,以及關注人數。

但ThinkingOne手上的資料範圍更為廣泛,使用者名稱、帳號建立日期、關注人數等資料外,還包括了個人簡介、帳號狀態、地理位置及時區、2021及2025年的追蹤者人數、好友與列表數量,以及最後一篇推文發布的來源、時間、轉推數量。但特別的是,相較於另一批資料,這批資料唯獨沒有電子郵件信箱,這樣的情況並不常見。

駭客聲稱入侵Check Point,兜售存取管道,該公司發文駁斥

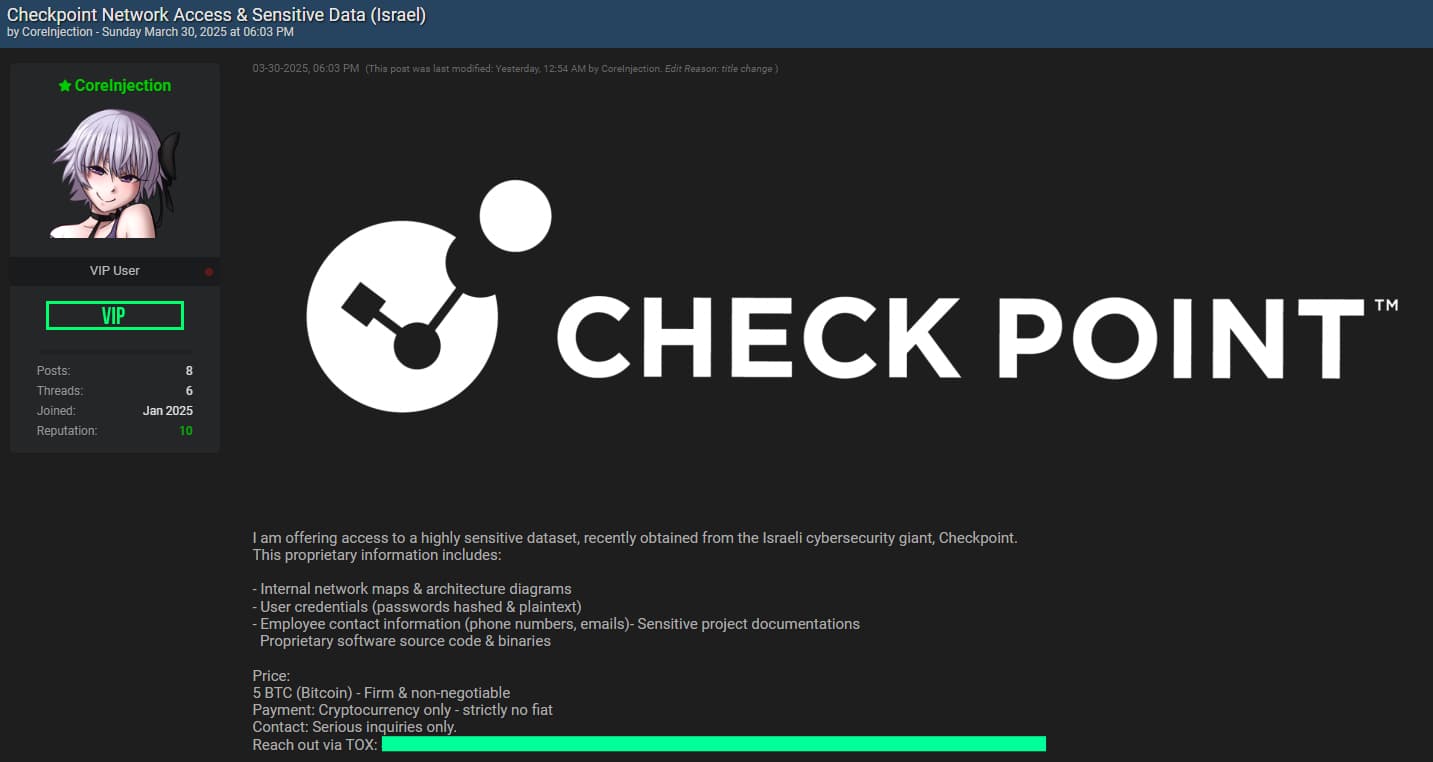

根據HackRead、SecurityWeek、The Register等多家新聞媒體的報導,3月30日名為CoreInjection的人士於駭客論壇BreachForums聲稱,他們從資安業者Check Point竊得一批內部資料,涵蓋專案資料、原始碼、使用者帳密、員工聯絡資料等,開價5個比特幣(約新臺幣1398萬元)兜售。對此,Check Point表示他們已經掌握駭客的說法,並指出這批資料涉及數個月前的資安事故,當時該公司已解決此事,強調對於資安沒有影響。

31日Check Point進一步對此事提出說明,該資安事故發生在去年12月,起因是某個入口網站帳密外流,僅有3個組織的租戶受到影響,以及部分Check Point員工的電子郵件信箱名冊,但並未影響客戶系統、生產力環境,以及資安架構。

4月1日該公司在原本的公告補充新的說法,表示駭客手上的資料很有可能源自於竊資軟體在個人裝置收集而得,並非直接入侵該公司而得逞,而且,由於存取入口網站必須通過多因素驗證,光是取得帳密資料仍無法達到目的。

其他攻擊與威脅

◆中國駭客Earth Alux鎖定亞太及拉丁美洲從事多階段攻擊

◆駭客利用近2.4萬個IP位址掃描Palo Alto Network GlobalProtect登入網站

【漏洞與修補】

Linux與嵌入式系統用戶注意!三大系統開機載入器記憶體緩衝區溢位漏洞

近年來有鎖定電腦開機環節而來的惡意程式,其特性是一旦植入受害電腦,不僅能躲過作業系統相關的資安防護機制及防毒軟體偵測,而且還難以清除。一般而言,在韌體的部分通常有UEFI的保護,而對於Linux或嵌入式系統來說,在進入作業系統之前通常要透過開機啟動工具(Bootloader)引導,若是這類工具存在弱點,就有可能造成危險。

例如,最近微軟針對Linux、嵌入式系統常見的開源開機啟動工具GRUB2、U-boot、Barebox著手進行調查,結果找到一系列的資安漏洞,並指出這些弱點一旦遭到利用,攻擊者有機會繞過安全開機(Secure Boot)機制部署惡意開機程式,或是繞過磁碟加密工具,從而完全控制受害裝置的開機流程及作業系統,甚至破壞其他設備並從事惡意活動。值得一提的是,即便受害者重新安裝作業系統,或是更換硬碟,仍有可能無法清除相關威脅。對此,3組開發團隊在接獲通報後,已於2月18日、19日發布更新予以修補。

僅管利用U-boot與Barebox的資安漏洞存在前提,那就是攻擊者必須實際接觸目標裝置,然而有鑑於這些弱點有機會讓攻擊者能完全控制受害設備,使用者還是不能掉以輕心。

NetApp修補SnapCenter備份管理平臺重大漏洞,駭客可利用漏洞提升權限

第一線主要儲存設備商之一的NetApp,於3月24日揭露影響其SnapCenter備份管理平臺的1項重大漏洞,並釋出修補。

這個編號為CVE-2025-26512的漏洞,為嚴重性等級9.9的重大漏洞(此為NIST資料庫登錄的嚴重性等級,NetApp官方公告的嚴重性等級則為8.8),存在於NetApp用於搭配其儲存產品的備份管理平臺SnapCenter,會導致經過驗證的SnapCenter用戶提升其權限,進而可能從存取敏感資訊。

CVE-2025-26512這個漏洞會影響6.0.1P1與6.1P1以前版本的SnapCenter,進而影響到含有這項工具的AFF、FAS與ASA系列產品,解決辦法是透過NetApp支援網站,下載6.0.1P1與6.1P1版的SnapCenter修補檔案。

Dell揭露與修補Unity系列儲存陣列漏洞,當中有9.8分重大弱點

當前儲存領導廠商之一的Dell,於3月27日編號為DSA-2025-116的產品資安公告,揭露影響旗下Unity儲存陣列家族的漏洞,並釋出修補。

這些漏洞存在的產品主要是Unity OS 5.4版以前的儲存作業系統,因此,會影響到Unity、UnityVSA與Unity XT等儲存陣列產品。

縱觀這份公告列出的漏洞項目,可區分為兩大類,首先,是第三方軟體或工具,涵蓋131種元件,像是Linux Kernel、Apache HTTP Server、Docker、Vim而導致的漏洞,根據我們的統計,有741個;另一類是Unity OS本身存在的漏洞,有16個,其中最嚴重的是這3項漏洞:CVE-2025-22398、CVE-2025-24383、CVE-2025-24381。

其他漏洞與修補

◆IBM修補App Connect Enterprise重大層級漏洞,若不處理攻擊者可用於RCE攻擊

近期資安日報

熱門新聞

2026-02-11

2026-02-09

2026-02-11

2026-02-10

2026-02-10

2026-02-06

2026-02-10

2026-02-10