GitHub宣布正式推出Security Campaigns功能,提供GitHub Advanced Security與GitHub Code Security用戶使用,助企業開發者與資安團隊在既有程式碼,系統性發現並修補尚未解決的安全漏洞,以降低長期累積的安全債風險。

GitHub指出,雖然不少開發團隊已將修補安全漏洞的工作,納入日常拉取請求流程,透過GitHub的Code Scanning與Copilot Autofix功能,自動偵測與修復新出現的安全問題,但對於已經存在於程式碼庫的舊漏洞,開發者往往缺乏系統性管理與處理的機制,導致安全債長期累積。

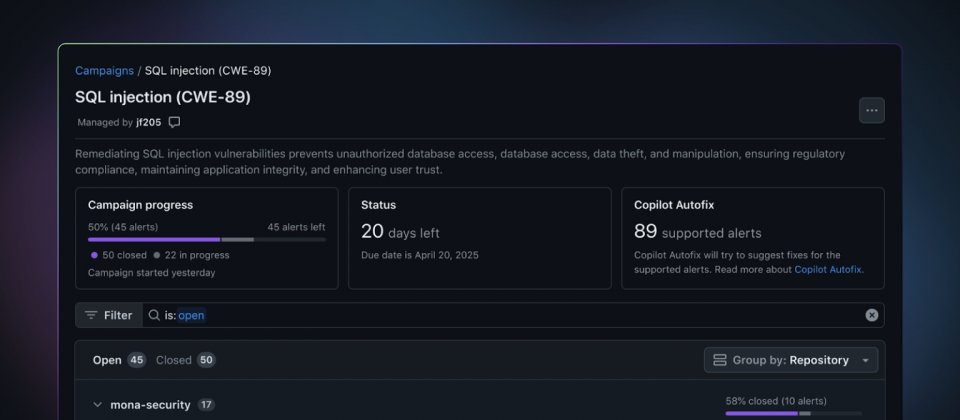

Security Campaigns的設計針對此一痛點,其運作方式由資安團隊主導,對企業內多個程式庫進行漏洞風險盤點與篩選,決定優先處理的問題範疇,例如可依據MITRE已知十大常見漏洞類型,或組織自訂條件篩選,建立一個活動範圍明確的修補專案,並設定處理期限。完成規畫後,系統會自動將活動內容通知相關開發者,並在開發者日常使用的GitHub工作介面中,顯示待處理的漏洞項目。

開發者在Security Campaigns指定的修補任務中,可直接應用Copilot Autofix功能,自動取得修補程式碼建議,快速提交拉取請求進行修復。除了程式碼差異與說明文字,Security Campaigns也會自動建立GitHub Issues,讓開發團隊可依需求追蹤、協作或討論修補進度。GitHub進一步提供Campaigns管理介面,讓資安人員可以即時掌握各項修復專案的進度、個別漏洞的處理狀態,以及開發者參與修補工作的活躍程度。

在管理流程上,Security Campaigns支援草稿模式,資安人員可事先建立草稿版本,進行範圍與漏洞篩選的反覆調整,確認內容無誤後才正式發布。此外,Security Campaigns具備組織層級的統計功能,可整合顯示所有已完成與進行中的專案資料,方便跨部門或跨專案的治理與稽核需求。

GitHub提到,導入Security Campaigns的組織,平均可提升漏洞修補率至55%,高於傳統僅約10%的修補率。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-12

2026-02-10

2026-02-06