美國數位憑證公司Comodo日前傳出有歐洲地區的數位憑證遭到偽冒,該公司CEO兼創辦人Melih Abdulhayoglu在官方部落格揭露此一攻擊事件,但並未公布更多的細節。臺灣憑證業者寰宇數位認證中心總經理陳冠冕表示,目前臺灣相關數位憑證發放的查驗機制較為嚴謹,較不容易發生類似的數位憑證偽冒事件,但為了提高瀏覽器的防護等級,則建議企業應該開啟瀏覽器中憑證廢止清單(Certificate Revoke List,CRL)的功能。

從Comodo對外公開的資料中發現,這次惡意伺服器的IP位址指向伊朗,而這起數位憑證遭到偽冒事件受害對象包括mail.google.com、www.google.com、login.yahoo.com、login.skype.com、addons.mozilla.org、login.live.com及global trustee等7個網域,總計9個SSL數位憑證遭到偽冒。Comodo研判,應該是伊朗政府為了監控政治異議組織,所發動的網路監控行為。

這起SSL數位憑證遭偽冒的影響性,就像是釣魚網站透過非法手段取得假冒的合法SSL數位憑證後,就可以騙過瀏覽器的檢查機制。根據Comodo發布的事件說明,有一個南歐RA(憑證註冊機構)的帳號、密碼遭到駭客竊取後,又新增一個管理帳號,而駭客便透過這個新增帳號,直接往CA(憑證認證機構)的系統裡傳送憑證申請資料。Comodo強調,此案件只有一個RA受害,並沒有其他CA、RA遭駭,或資安硬體設備遭破解的情況發生。

啟動憑證廢止清單功能

目前數位憑證偽冒方式有3種,陳冠冕表示,第一種就是申請低安全網域認證等級,不做任何個人或公司資料驗證,憑證直接發放給網域所有權人。第二種則是利用假網址、假資料申請真實SSL數位憑證,因為核發憑證的單位不做資料真實性驗證時,就容易被闖關。但陳冠冕表示,目前臺灣在相關數位憑證的核發上,大部分都是申請標準型、強制型,甚至是EV-SSL延伸驗證,核發過程大都會做嚴謹的資料驗證,甚至連封包正確性都要經過驗證。

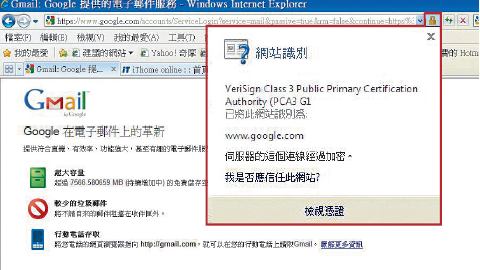

以IE為例,將滑鼠指到鎖頭上,可以檢視核發給該網域的憑證內容。

至於第三種是多數駭客常用的方式,他指出,主要是讓使用者下載某些包含惡意軟體在內的工具列或程式,營造一個假的環境,連瀏覽器的CA資料都是假造的。因為在模擬的惡意環境中,所有使用者環境完全被駭客控制,當然不會出現任何警告訊息,整個攻擊手法也能順利達成目的。

日前包括Google、Firefox和Chrome等瀏覽器都已經更新程式來提高安全性,確保使用者一旦瀏覽到這些被假冒的網站時,都可以第一時間獲得警告訊息。陳冠冕表示,憑證有多層防護機制,其中一個有效的方法就是啟動瀏覽器中的憑證廢止清單功能。他說,憑證一旦遭到廢止,就會把廢止的標的資料加入憑證廢止清單中,使用者使用瀏覽器瀏覽時,就會連上該伺服器驗證憑證是否持續有效,以及是否被登記在憑證廢止清單中。

陳冠冕指出,這種憑證廢止清單的保護機制是相當即時的,但問題在於,有些瀏覽器為了加快瀏覽效率而會將此一功能關閉,造成瀏覽器以為該列入廢止憑證清單的網站仍是有效,徒增系統被駭的風險。目前IE8之前「檢查伺服器憑證撤銷」選項預設是關閉的,企業應該要啟用該選項,IE9、Firefox與Chrome瀏覽器,都已經預設開啟此一功能。此外,他也建議目前Comodo公布的這7個網域的使用者,為了降低本身被駭的風險,更應該定期更換密碼以確保帳號本身的安全性。文⊙黃彥棻

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10