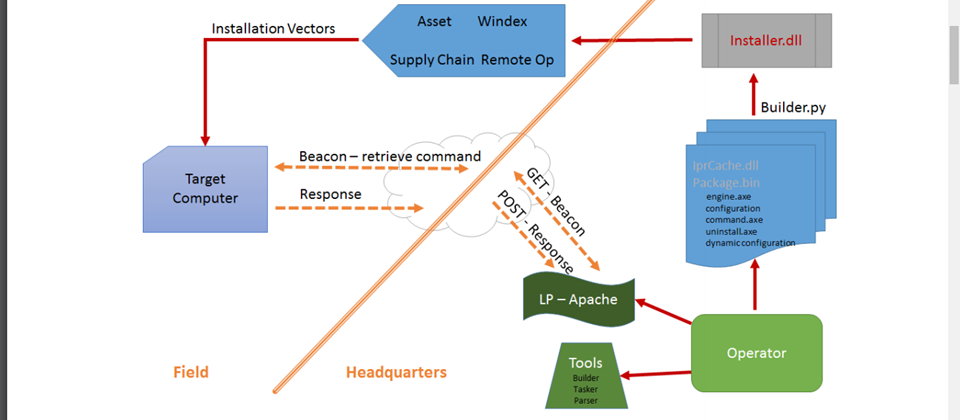

「雅典娜」駭客工具的攻擊流程圖

維基解密

維基解密(WikiLeaks)於5月19日再次釋出了美國中央情報局(CIA)新的機密文件「雅典娜(Athena)」,揭露了CIA跟美國一家資安公司Siege Technologies共同開發駭客工具,專門鎖定Windows XP至Windows 10之間作業系統的電腦,協助駭客預設攻擊的管道,之後可以順利植入惡意程式,來發動目標式客製化攻擊。

「雅典娜」文件中揭露了2項駭客工具,分別是Athena-Alpha和Athena-Bravo。Athena-Alpha利用遠端存取服務(Remote Access service),植入可以啟動攻擊程式的dll執行檔,來替換iprtrmgr.dll,之後載入惡意程式至srvhost。維基解密解釋,原先系統預設停用遠端存取服務的功能,但是,一旦電腦遭駭客安裝Athena-Alpha,系統就會強制開啟遠端存取服務的功能。

另外,Athena-Bravo利用DNS快取服務(DNS cache service),刪除了原來的dnsext.dll.執行檔,也替換成可以啟動攻擊程式的dll執行檔,來取得受駭裝置的使用權限。維基解密說明,這項功能原先就預設開啟,但由於這項服務是Windows 7和Windows 8的新增功能,所以,舊版的Windows作業系統不會受到影響。

維基解密指出,駭客利用上述兩種工具,植入4種模組,來載入到正在執行的工作程序中,包括host.dll、engine.axe、command.axe和uninstall.axe。首先,host.dll動態加載Athena工具引擎engine.axe,安裝在受駭電腦的內建記憶體中。再者,駭客利用engine.axe在受駭裝置設定攻擊時程,以及執行其他惡意程式。第三,駭客在command.axe發送控制工具引擎的命令,並同時向伺服器來傳遞資料。最後,駭客會利用uninstall.axe,來移除駭客工具和惡意程式,也包括登錄表中的host.dll和data.bin文件,但是工具引擎的code會存在記憶體裡面。

維基解密調查發現,資安公司Siege Technologies創始人Jason Syversen擁有密碼學的背景,以及曾經發動網路攻擊的案例。

熱門新聞

2026-02-11

2026-02-09

2026-02-11

2026-02-10

2026-02-10

2026-02-06

2026-02-10

2026-02-10