今日(31日)再度傳出CrazyHunter鎖定臺灣企業犯案,我們在上午發現CrazyHunter勒索攻擊規模擴大,振曜集團有3家公司同時遭攻擊(振曜科技、沛亨半導體、東荃科技,而且駭客攻擊後依然十分囂張,我們早上10時檢視這些公司的網站時,發現沛亨半導體、東荃科技的網頁無法連上,而振曜科技的網站首頁遭惡意置換。

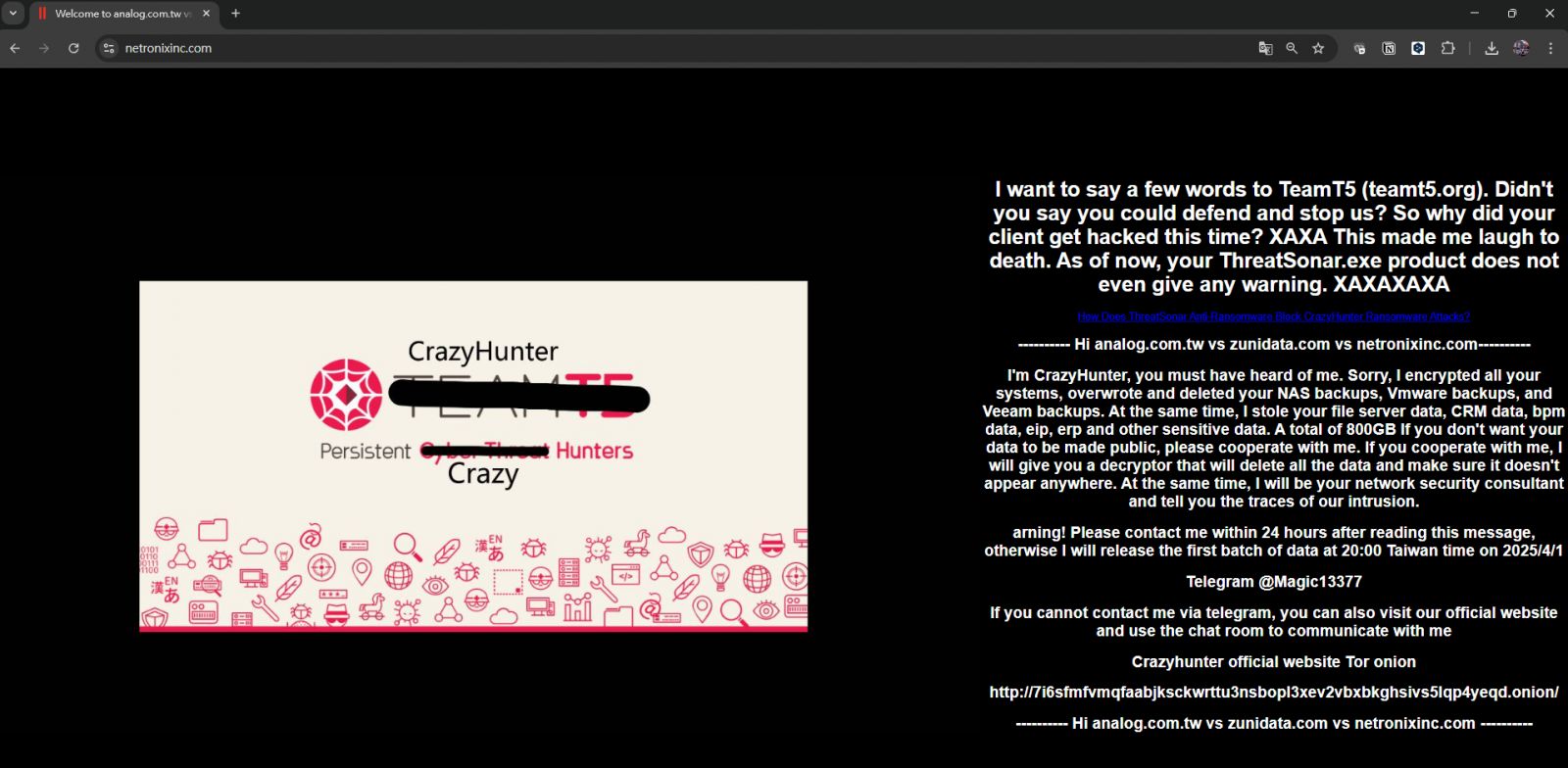

根據駭客竄改振曜網站首頁的內容顯示,攻擊者同時向振曜科技(Netronix)、沛亨半導體(Analog Integrations)、東荃科技(Zunidata Systems)這三家公司恐嚇,聲稱加密了受害者所有的系統,並覆寫與刪除了NAS、VMware及Veeam的備份,以及竊取800 GB的資料,涵蓋檔案伺服器、CRM、BPM、EIP、ERP的資料,並要脅受害者與他們聯繫,否則將在24小時後(4月1日晚上8時)外洩首批資料。

換言之,從駭客給予24小時時間回應來看,這意味著,攻擊者可能潛伏一段時間後,最後發動大規模勒索加密攻擊的時間,選在昨日(周日)晚間8時開始進行,同時留下勒索訊息。

在3月31日早上10點,我們搜尋CrazyHunter動向時發現,X社群平臺有新的貼文指出,臺灣的沛亨半導體、東荃科技、振曜科技成為新受害者,進一步調查時發現,前兩家公司網站無法連入,振曜科技網頁首頁則遭竄改,留下恐嚇上述三家公司的訊息,並還嘲諷臺灣資安業者TeamT5。

駭客趁機詆毀臺灣資安業者TeamT5,聲稱入侵其客戶,TeamT5駁斥表示受害者都不是他們的客戶

另一引發關注的是,CrazyHunter還在上述勒索訊息中,特別點名並嘲諷了臺灣資安業者TeamT5,聲稱這次攻擊成功入侵其客戶,且資安產品都沒有發出警示。

對此狀況,我們進一步向杜浦數位安全(TeamT5)瞭解狀況,該公司駁斥了這項說法,並表示是無端遭拖下水。TeamT5在31日中午12點發布澄清聲明,指出近期CrazyHunter宣稱已入侵臺灣企業,經他們查證,均非TeamT5的客戶,也未部署ThreatSonar Anti-Ransomware端點防護產品。

為何駭客要刻意去點名與詆毀這一家國內資安業者?我們認為,可能與TeamT5先前持續揭露CrazyHunter攻擊手法與情資有關。

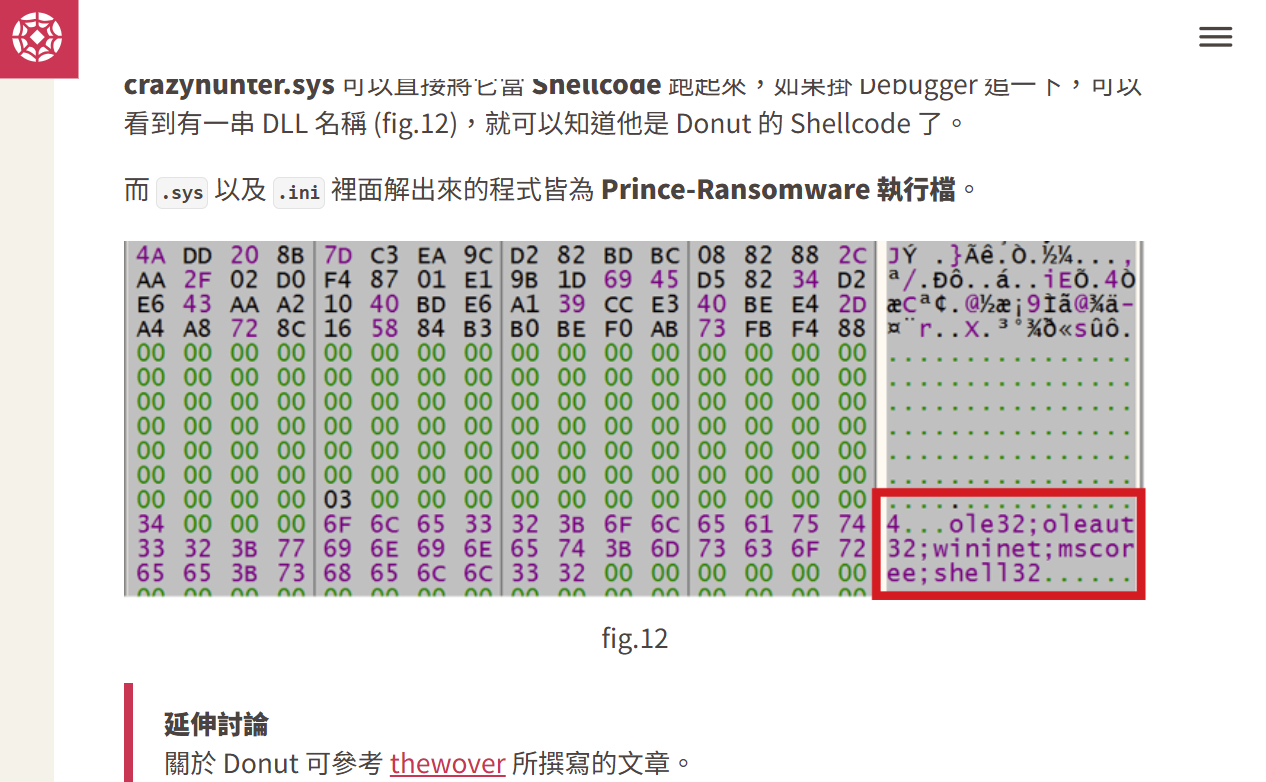

例如,馬偕遭遇攻擊後,TeamT5在2月12日曾公布事件樣本分析的最新發現,指出CrazyHunter這支勒索軟體是基於Prince Ransomware所開發,且開發資訊有簡體中文,可辨別攻擊者的來源,並指出駭客會濫用群組原則物件(GPO)散布SharpGPOAbuse工具,進而操控AD,擴大對企業網路的控制權。

在上述威脅分析結果下,TeamT5也主動通報潛在受影響企業和組織,並提供相關威脅情資與緊急應處措施,協助其強化防禦。

到了3月中旬,TeamT5針對醫院面對CrazyHunter攻擊事件,發布更深入的技術過程探討說明,幫助國內企業與資安界瞭解其攻擊特點。在該報告中,從入侵初期、權限提升、防禦逃避、收集、指揮與控制都有具體的描述,還特別介紹了ADCS的ESC8漏洞與ESC11漏洞,並提供關於攻擊者惡意程式樣本的解析。

由於TeamT5這些促進國內資安聯防、情資分享的舉動,擋了攻擊者財路,因此,可能就是CrazyHunter對其抹黑的原因。

換言之,攻擊者特別強調其資安業者的產品無效、客戶遭入侵,很可能是希望詆毀其商譽,怕資安業者揭露他們的攻擊手法,目的可能是挑撥離間,破壞臺灣資安防護信心與干擾企業情資聯防。

針對CrazyHunter宣稱入侵臺灣資安業者TeamT5一事,TeamT5在3月31日中午發布聲明指出,該群駭客所宣稱入侵的臺灣企業,經他們查證,均非TeamT5的客戶。我們研判,攻擊者對企業攻擊後,同時詆毀資安業者的舉動,很可能是TeamT5過去揭露該組織的攻擊手法,打到他們的痛點,因此開始故意挑撥國內外企業不信任其產品。

TeamT5曾在3月18日發表分析報告:【案例分析】針對近期醫療院所面對 CrazyHunter 勒索軟體攻擊事件技術過程探討說明,針對駭客攻擊手法與使用惡意程式進行解析。

TeamT5在2月12日曾公布CrazyHunter威脅分析結果,因為當時發生馬偕紀念醫院遭該支勒索軟體攻擊的事故,TeamT5表示在樣本分析後發現,該勒索軟體是基於Prince Ransomware所開發。再進一步追蹤所關聯的惡意程式後,發現開發資訊有簡體中文,可辨別攻擊者的來源,並指出攻擊者會從企業AD下手。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10

2026-02-10