賽門鐵克發現技術支援詐騙集團,現在會在廣告使用呼叫最佳化的服務,動態的將電話插入詐騙網頁中,還能增加更多的額外功能,提高詐騙成功率。另外,詐騙集團還不只使用了Javascript來混淆偵測,同時也使用AES加密演算法來閃躲流量掃描。

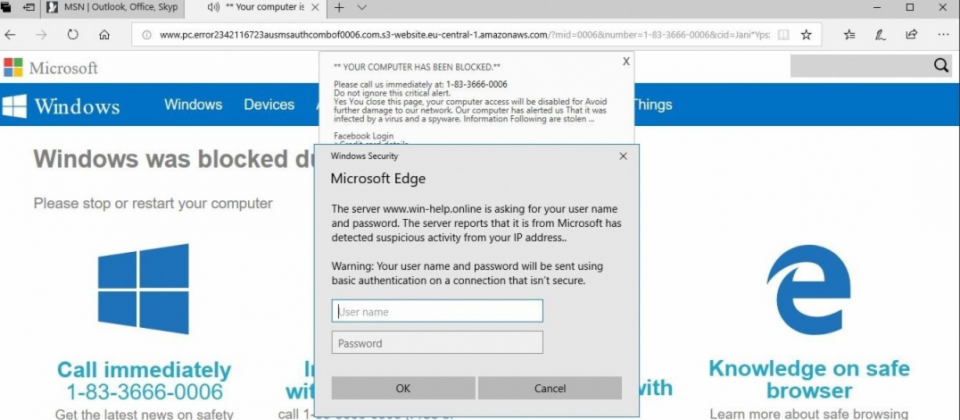

這次詐騙攻擊的起始與一般技術支援詐騙無異,都是讓毫無警戒心的受害者在瀏覽惡意網站時,或是透過受感染的網站與惡意廣告,將受害者重新導向至惡意網站時啟動。惡意網頁會通知受害者電腦因為感染了病毒而遭到封鎖,並引誘受害者撥打提供的免付費技術支援電話,並在跳出警示時,撥放電腦受感染的音效恫嚇受害者。

在詐騙網頁中顯示使用者的瀏覽器名稱,以增加假訊息可信度雖然並非一個新的方式,但這個新的詐騙攻擊,還進一步偵測瀏覽器的詳細資料,包含瀏覽器版本號,並根據不同的瀏覽器與版本,將使用者重新導向不同的網頁。

賽門鐵克提到,這個詐騙還使用呼叫最佳化服務,這是客服中心、電子商務供應商、聯盟網路或是大小型企業用來改善其業務的方法,但現在詐騙集團也開始使用這個技術,他們除了可以動態變更惡意網頁上的電話號碼外,也能追蹤撥入電話的來源,或是呼叫負載平衡、分析、路由或是紀錄等其他功能。

當詐騙URL中存在呼叫最佳化服務的特別標籤時,惡意網頁程式會到服務伺服器中搜尋適合的詐騙電話號碼,將其顯示在網頁中,並以訊息催促使用者撥打電話。當詐騙URL沒有呼叫最佳化服務的標籤時,惡意網頁也會載入一個XML檔,透過解析XML檔取出電話號碼,並在網頁中顯示。而兩者的差異在於,由URL帶入標籤,可以動態的在網頁上改變電話號碼,這對於不同國家的受害者,可能會很有用,該電話號碼的另一端,則會由說該國語言的人接聽。

動態載入電話只是呼叫最佳化服務的其中一個使用案例,賽門鐵克認為,詐騙者也可能用來增加多樣的功能,像是在伺服器忙碌時呼叫負載平衡服務,或是呼叫路由功能,將受害者重新導向到其他的技術支援詐騙代理人,減少好不容易誘拐來的受害者,在這過程不小心丟失,並允許詐騙者追蹤撥入的電話,以客製化他們的詐騙服務,也能透過分析服務呼叫,來幫助詐騙集團改進他們的惡意網頁,以增加詐騙成功率。

熱門新聞

2026-02-09

2026-02-10

2026-02-06

2026-02-09

2026-02-10

2026-02-10

2026-02-09