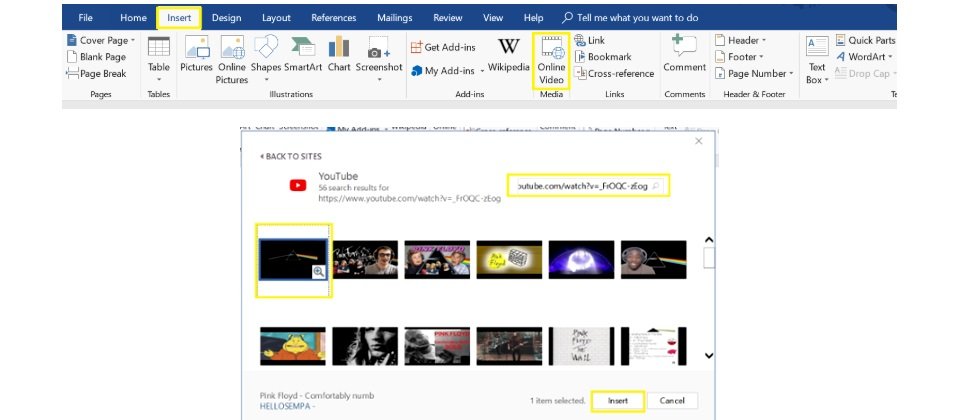

以色列資安業者Cymulate揭露一個新的攻擊手法,可以利用微軟Word中的線上影音(Online Video)功能來展開惡意程式攻擊。(圖片來源/Avihai Ben-Yossef)

1025-1031一定要看的資安新聞

#殭屍網路 #DemonBot #Hadoop伺服器

新興殭屍網路DemonBot招兵買馬,鎖定Hadoop伺服器

駭客的胃口愈來愈大了,資安業者Radware發現,名為DemonBot的新興殭屍網路鎖定Apache Hadoop伺服器作為攻擊目標,企圖利用這些由Hadoop伺服器組成的殭屍大軍發動分散式阻斷服務攻擊(DDoS),迄今已有超過70台Hadoop伺服器感染了DemonBot。

Hadoop為開源碼的分散式處理框架,可用來管理叢集系統上巨量資料應用程式的儲存與資料處理,經常被部署在大型的企業網路或雲端運算環境中。

Radware解釋,駭客是藉由配置錯誤的YARN取得Hadoop伺服器的掌控權。YARN的全名為Yet Another Resource Negotiator,是Hadoop的核心元件,但它曝露了一個REST API,允許遠端程式提交新程式到Hadoop叢集上。

今年3月已有開採YARN臭蟲的概念性驗證程式現身,DemonBot即利用坊間既有的攻擊程式鎖定Hadoop發動攻擊。更多內容

#微軟Word #惡意程式

當心! 插入YouTube影片的Word文件可能讓惡意程式上身

.png)

圖片來源/Avihai Ben-Yossef

以色列資安業者Cymulate揭露一個新的攻擊手法,可以利用微軟Word中的線上影音(Online Video)功能來展開惡意程式攻擊。只是微軟並不認為這是個安全漏洞。

根據Cymulate技術長Avihai Ben-Yossef所描述的攻擊場景,駭客在建立一個Word文件之後,可透過插入(Insert)功能嵌入線上影音,如任何的YouTube影片,將其存檔後再展開(Unpack)該文件,找到Word文件夾中的document.xml檔案,在embeddedHtml參數中將YouTube的iframe程式碼置換成任何HTML或Javascript程式並加以儲存。

當駭客透過網釣攻擊誘導受害者開啟該文件時,就會呼叫IE來執行所嵌入的檔案,而它也許已被置換成勒索或木馬程式。更多內容

#網釣攻擊

北美網釣攻擊最愛冒充的廠商:微軟、PayPal及Netflix

安全調查業者Vadesecure公佈調查報告,顯示北美地區各大網站中,網釣攻擊者最愛冒充微軟、PayPal、Netflix的網站。

這份報告列出北美25個最常被冒用的品牌。在該公司追蹤的86個品牌中,最多網釣URL冒充的品牌是微軟,而今年三季以來,和微軟相關的網釣URL每日平均數量由第一季的124.2個成長到第三季的235.4條。報告指出,駭客冒充微軟網站最主要目的是取得Office 365的登入帳密,一來可以從Word、Excel、SharePoint、OneDrive及CRM上取得豐富的機密文件,二來可以在日後發動其他攻擊,包括精準網釣、惡意軟體攻擊,或是由公司內部發動攻擊。

最常遭冒用的微軟網頁分別是Office 365登入頁及OneDrive或SharePoint登入頁,駭客經常以網釣郵件夾入網釣連結,誘使不疑有他的收信者點入後輸入帳號、密碼。

第二名是PayPal,截至今年第2季,PayPal經常用戶高達2.44億人,使其成為駭客眼中的肥羊。第三名則為追劇族的最愛Netflix,駭客經常聲稱用戶帳號因付款問題遭凍結,要求用戶驗證,企圖騙取用戶的信用卡號碼。更多內容

#Windows Defender Antivirus

微軟Windows Defender Antivirus成為第一個能在沙盒中運行的防毒產品

微軟宣布其防毒軟體Windows Defender Antivirus已經可在沙盒中執行,成為第一個具備此類能力的防毒軟體。微軟並準備釋出給Windows Insider方案的開發或研究人員。

將Windows Defender Antivirus成功置於沙盒中執行可防止沙盒應用被入侵,將惡意程式隔離在孤立環境中,確保系統其他部份不受影響。微軟說明開發能讓Windows Defender Antivirus在沙盒中執行的原因在於,除了微軟持續強化Windows 10整體對攻擊的防禦能力外,微軟內、外部研究人員已發現Windows Defender Antivirus內容分析器(content parser)的漏洞可用來執行任意程式碼。雖然沒有看到Defender Antivirus漏洞的入侵行為,但也激起該公司強化產品能力的想法。

微軟解釋為此對Windows Defender Antivirus做了哪些調整。首先,現代安全軟體需要掃瞄各種對象,包括磁碟、記憶體中的資料串,以及即時行為事件等。而沙盒化的最重要功能之一需要將Windows Defender Antivirus掃瞄能力分層(layering)以完整權限執行,而且可於沙盒中執行的元件。將這些元件沙盒化執行的目的是可含括高風險任務,例如掃瞄不受信賴的輸入指令、擴大的容器等,此外也需要將兩個分層間的互動減少至最小以避免大幅損及效能,而只在對效能要求較低時執行這些互動。更多內容

#Docker Engine API #挖礦程式

趨勢:駭客透過曝露在外的Docker Engine API來部署挖礦程式

圖片來源/Docker

趨勢科技警告,駭客已利用Docker Engine社群版(Community)因配置錯誤而讓應用程式介面(API)的傳輸埠曝露在外的機會,在這些系統上部署挖礦程式。

研究顯示,Docker Engine本身並未受到危害或遭到濫用,Docker企業版平台也未受到影響,只在Docker社群版看到少數的濫用案例。駭客在網路上掃描Docker Engine Daemon所使用且公開的2375/TCP及2376/TCP傳輸埠,再藉由可遠端控制Docker映像檔的API伺機部署門羅幣的挖礦程式。

不管是Docker的文件或指南都建議用戶不應公開這些傳輸埠,但這些錯誤配置都是由管理員手動設定,透露出駭客的攻擊行動完全是仰賴用戶的疏失,迄今出現最多相關惡意行為的國家依序是美國、新加坡、中國、法國、荷蘭及瑞士。更多內容

#中國電信 #流量挾持 #流量監控

研究:中國電信長期挾持經過美國與加拿大的流量

軍事網路專家協會(Military Cyber Professionals Association)在最新一期的《軍事網路事務》期刊中發表一研究報告,指出中國國營的中國電信長期利用架設在美國與加拿大的入網點(Point of Presence,PoP)挾持並監控通過當地的流量。

全球網路是由數萬個自治系統(Autonomous System,AS)所組成,多半是由網路服務供應商(ISP)或大型組織(如Google)所建立,它們之間是透過邊界閘道協定(Border Gateway Protocol,BGP)進行交流,BGP的優點之一是富有彈性,若傳輸路徑太過擁擠就可變更流量路徑,但它同時也成為駭客入侵的管道,將流量導至惡意伺服器,要成功挾持BGP並不容易,因此現階段大多數的BGP挾持活動都是跨國駭客集團或是政府支持下的成果。

至於PoP的任務則在於重新引導AS的流量,根據該報告,中國電信在北美地區設立了10個PoP,將通過北美地區的流量導至中國伺服器,此一動作讓中國電信得以挾持、轉移並複製流量內容,再將流量轉回正常路徑,由於延遲時間很短,因而不容易被察覺。更多內容

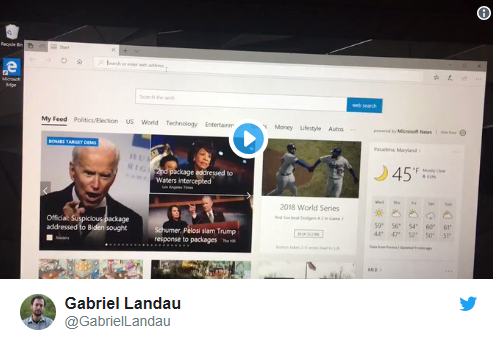

#Bing #Chrome網釣連結

漏網之魚!?微軟Bing搜尋竟出現Chrome 網釣連結

圖片來源/Gabriel Landau

Bing首頁近日顯示釣魚網站連結,將欲下載Chrome的用戶導向惡意網站。經用戶反映後,微軟已將該連結撤下。

用戶在推特張貼一段影片,顯示他在Windows 10版Bing上輸入「Download Chrome」的關鍵字後,Bing搜尋結果頁顯示第一個Chrome下載連結,網址為googleonline2018.com的網站。該網站看似合法Chrome下載網站,但使用者下載的軟體經進一步分析則顯示為惡意軟體。他隨後在Edge瀏覽器中也能重覆上述過程而連結到googleonline2018.com,但在其他瀏覽器中卻都被擋下來。更多內容

#國泰航空 #資料外洩

國泰航空外洩940萬名乘客資料

圖片來源/國泰航空

國泰航空於10月24日坦承,該公司的IT系統遭到入侵,駭客存取了部份乘客資料,估計有940萬名乘客的資料受到影響,包括姓名、護照號碼、身分證號碼及飛行歷史紀錄等,目前尚無證據顯示有乘客資料遭到濫用。

根據國泰航空的說明,他們是在今年3月於內部網路發現了可疑的活動,當時即聯手資安業者展開調查並修補漏洞,在5月初確認有乘客資料遭到存取。不過,該航空公司強調受影響的IT系統與航班運作系統是兩個獨立的系統,因此並不會對該航班安全造成任何影響,也已通知香港警方及有關當局。

外洩的個人資料涵蓋了乘客姓名、國籍、生日、電話號碼、電子郵件地址、實際地址、護照號碼、身分證號碼、飛行常客計畫的會員號碼、乘客服務備註,以及飛行歷史紀錄等,另有403張過期的信用卡號碼,以及27張沒有安全碼的信用卡號碼遭到存取,且用戶密碼並未外洩。更多內容

#臉書 #資料外洩

臉書資料外洩事件被英國判罰50萬元英鎊

英國資料分析業者Cambridge Analytica今年遭爆透過臉書程式取得了8,700萬名臉書用戶的資料,雖然Cambridge Analytica已經倒閉,但此事並沒有因此而落幕,英國資訊專員辦公室(ICO)宣布,臉書因嚴重違反當地的資料保護法令,將處以50萬英鎊(約65萬美元)的最高罰款。更多內容

更多資安動態

思科修補WebEx Meetings app權限升級漏洞

Google調整隱私設定,讓人們更容易管理自己的搜尋活動

Yahoo資料外洩案和解,將賠償受害者5000萬美元

熱門新聞

2026-02-09

2026-02-10

2026-02-06

2026-02-09

2026-02-10

2026-02-10

2026-02-10

2026-02-09