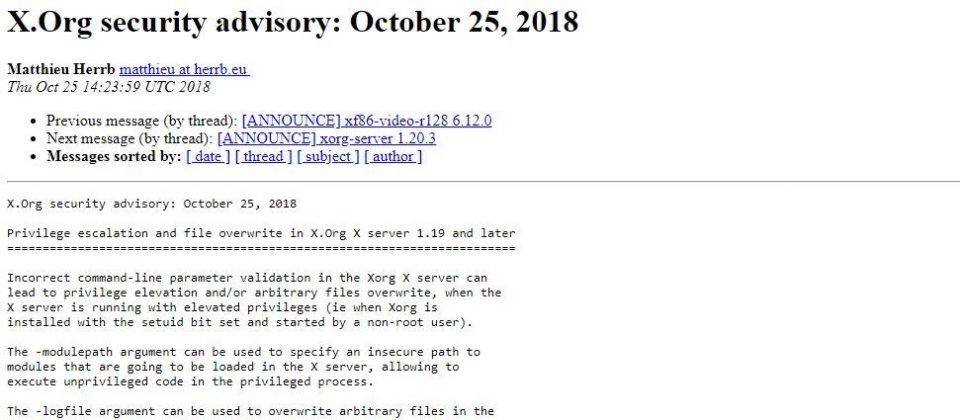

X.Org上周修補了X Server上的一個安全漏洞,此一編號為CVE-2018-14665的漏洞可造成權限擴張,允許駭客執行任意程式碼或覆寫檔案。

X.Org的X Server為X Windows System的開源實作顯示伺服器。X Windows System是個採用網路架構的圖形使用者介面(GUI)軟體,兩大元件即為X Server與X Client,前者負責管理鍵盤、滑鼠及螢幕等硬體,後者為應用程式,X.Org的X Server則是市場上最受歡迎的開源X Server。

根據紅帽的說明,在啟用X.Org的X Server時,針對 -modulepath與-logfile選項的許可檢查錯誤,將造成未具特權的使用者可登入系統並擴張權限,以最高權限執行任意程式。此一漏洞影響X Server 1.19及之後的版本,顯示它已存在超過兩年,並波及眾多採用該X Server的Linux版本與BSD系統。

另一安全研究人員Tomas Hoger解釋,在X Server 1.19之前,其-modulepath及-logfile選項只能在該伺服器以最高權限啟用時使用,但該版本則改變了檢查這些選項的作法,才曝露出弱點。

而研究人員Matthew Hickey也已公開發表他所建立的概念性驗證攻擊程式,表示他從遠端的SSH期間就能觸發該漏洞,而且只需3個命令就能掌控被駭系統。

X.Org已經修補了該漏洞,而包括紅帽、OpenBSD、Ubuntu、Debian、SUSE及Fedora都發表了相關的安全公告。X.Org表示,若尚未能存取已修補的X Sever版本,可先移除Xorg程式碼中的setuid bit,同時也警告此舉可能會對以startx及xinit等命令啟動X Windows System的用戶帶來一些問題。

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-09

2026-02-09

2026-02-06