security without borders

資安業者Lookout指出,過去在Android平台上肆虐的間諜程式Exodus已被移植到iOS平台上,且利用蘋果專為大型企業設計的Apple Developer Enterprise Program誘導使用者下載及安裝,儘管iOS版的Exodus不如Android版的強大,但它依然能夠竊取iOS裝置上的通訊錄、照片、GPS位置、裝置資訊,甚至是遠端竊聽。

安全無疆界(Security Without Borders)組織率先在去年6月揭露了Exodus,當時它主要鎖定Android裝置,偽裝成各式電信營運商的服務程式,還成功登上了Google Play,但受害者全都位於義大利。

Lookout則說,Exodus不僅使用憑證綁定、以公鑰加密與遠端控制暨命令伺服器的傳輸、特定階段設有區域限制,而且還具備完整的監控能力。

不管是安全無疆界或Lookout都追蹤到Exodus是源自於義大利的eSurv及Connexxa,前者是一家提供視訊監控軟體及影像辨識系統的業者,且這兩家業者擁有同樣的創辦人。Google已在去年下半年移除了Google Play上與Exodus有關的行動程式,但它現在卻重新現身於iOS平台。

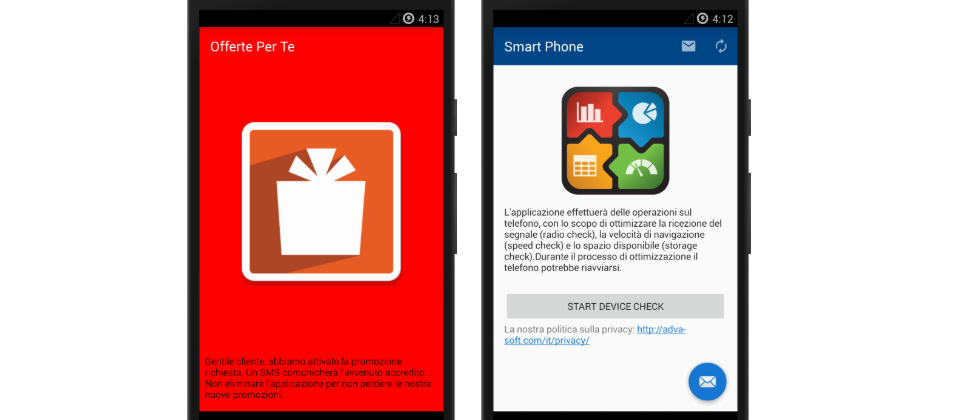

不過,Exodus並非透過App Store散布,而是濫用了蘋果的Apple Developer Enterprise Program,該專案允許企業打造私有程式以供員工使用,而且只需要滿足諸如是家真正的企業、具備Apple ID及擁有D-U-N-S號碼等規定就能申請。

於是,駭客偽造了義大利與土庫曼的電信業者網站,在網站上提供了假冒為電信服務的IPA(iOS App Store Package)程式,相關的IPA程式皆含有具備企業憑證的行動供應配置文件,因而得以透過App Store以外的網站散布。

雖然iOS版的Exodus不如Android版強大,也只具備Android版的部份功能,但它依舊能竊取使用者裝置上的通訊錄、錄音、照片、影片、GPS位置、裝置資訊,或是執行遠端竊聽等,同時它也能在使用者毫無察覺的情況下自行啟動。

蘋果在收到Lookout的通知後已撤銷了相關程式所採用的憑證。

熱門新聞

2026-02-13

2026-02-13

2026-02-13

2026-02-13

2026-02-13