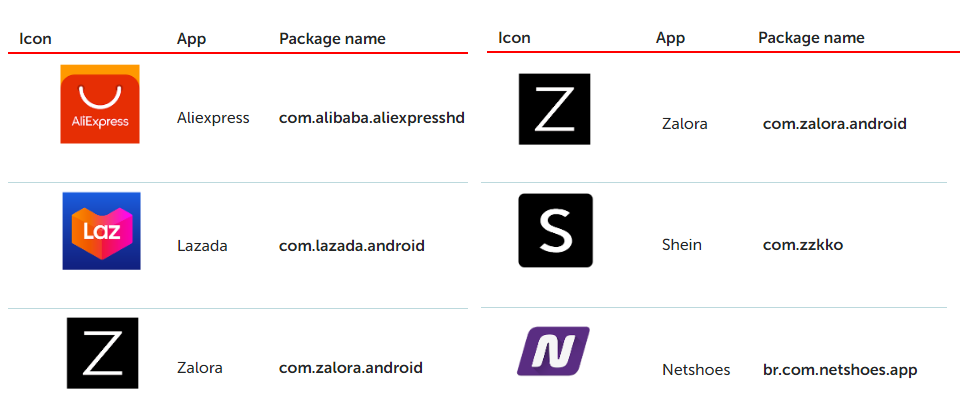

卡巴斯基的分析顯示,在使用者安裝了ConfigAPKs木馬之後,它會先蒐集裝置資訊,並將它們傳送到駭客的C&C伺服器,再以受害者的臉書與Google帳號來註冊其它應用程式(部分如上圖所示,圖片來源/卡巴斯基)。

卡巴斯基實驗室在上周揭露了一款新的Android木馬Trojan-Dropper.AndroidOS.Shopper.a,它假冒為系統程式並進駐Android用戶的手機,卻能關閉Google Play Protect,擅自從第三方或Google Play安裝程式,還能替Google Play程式進行假評論,使得資安研究人員再度呼籲使用者最好不要安裝來路不明的Android程式。

研究人員指出,Trojan-Dropper.AndroidOS.Shopper.a假冒為一系統程式,使用誤導的說明,像是系統的圖示,並以ConfigAPKs為名,他們所以注意到ConfigAPKs完全是因為該程式的功能非常模糊,而且可疑地向使用者索取「無障礙服務」(AccessibilityService)的權限。

分析顯示,在使用者安裝了ConfigAPKs之後,它會先蒐集裝置資訊,包括國家、網路型態、手機型號、電子郵件位址、IMEI及IMSI等,並將它們傳送到駭客的C&C伺服器,再自C&C伺服器接收各種指令,像是關閉Google Play Protect、建立廣告網站的捷徑、自第三方市集下載及安裝程式、開啟在Google Play上行銷的程式並安裝它們、在Google Play上張貼假評論、在螢幕鎖上時秀出廣告,或是以受害者的臉書與Google帳號來註冊其它應用程式。

總之,ConfigAPKs看起來就是一支專門執行廣告詐騙的木馬。

比較特別的是,ConfigAPKs濫用了Google專為殘障人士設計的AccessibilityService功能,以讓該木馬能在使用者不知不覺的情況下進行各種惡意活動,例如它能在安靜的狀態下與螢幕上顯示的資料互動,還能點擊按鍵,甚至是模擬使用者的手勢。

在所有感染Trojan-Dropper.AndroidOS.Shopper.a的Android裝置中,有高達28.46%位於俄羅斯,居次的是巴西的18.7%,印度以14.23%排名第三。

研究人員猜測ConfigAPKs可能是透過第三方程式市集或惡意廣告進駐Android用戶的裝置,除了提醒使用者應該要留意那些不當請求AccessibilityService權限的程式之外,也建議使用者最好不要安裝來路不明的程式。

熱門新聞

2026-02-09

2026-02-10

2026-02-06

2026-02-09

2026-02-10

2026-02-10

2026-02-10

2026-02-09