對於Zoom引發的資安疑慮問題,行政院資通安全處4月7日正式公告,指出各機關若因業務需求要召開視訊會議,不應使用Zoom。

2019年7月9日

Zoom程式安裝的本地端網頁伺服器引發安全爭議

資安研究員Jonathan Leitschuh揭露Zoom客戶端零時差攻擊漏洞,指出存在DoS漏洞,以及未經授權啟動攝影機的漏洞。該研究人員自2019年3月8日通報對方後,雖然Zoom已進行修補,但其中一個漏洞的修復並不完全,後續在漏洞揭露期限後,於2019年7月9日公開。同時,Jonathan Leitschuh提到Zoom的幾個安全問題,例如,其Mac版程式會在系統安裝一個本地主機(Localhost)的網頁伺服器,但解除安裝Zoom時無法真正移除它,且任何網站都可與之互動,溝通方式非常危險,他並推測Zoom刻意繞過瀏覽器的安全保護機制。在事件曝光之後,隔日,Zoom表示,新版本將移除本地主機網頁伺服器,而蘋果為了安全,更是在同日發布macOS更新,要將易受攻擊的Zoom本地主機網頁伺服器移除。

2019年7月15日

取得Zoom技術轉移的產品,也有同樣漏洞問題

對於Zoom未經授權可啟動攝影機的漏洞問題,幾日之後,另一位研究人員Karan Lyons繼續追蹤,他發現這樣的隱私問題,其實,也發生在取得Zoom技術授權的兩款視訊軟體上,例如,RingCentral與中國的矚目(Zhumu),而且這兩款安裝在用戶電腦上的網頁伺服器,當時蘋果也沒注意到,因此未被移除。

2019年10月1日

業者提醒Zoom與Webex應改進線上視訊會議密碼設定

安全廠商Cequence Security的CQ Prime威脅研究小組,揭露視訊會議工具有列舉攻擊漏洞,包括Zoom與Cisco Webex都受影響,該公司指出,攻擊者可以用自動化工具掃描這些平臺的API,進而透過呼叫的回應找出有效會議ID,以及是否需要密碼,若無須密碼就能直接加入會議偷聽。同日Cisco發出資安公告,指出他們在7月24日收到通報,最終確認這並非弱點,但提醒用戶需為會議設密碼保護,而Zoom則是在常見問答頁面,說明預設會議需輸入密碼。

2020年自1月底

武漢疫情在全球蔓延,遠距工作需求大增,各個協同作業與視訊會議平臺的用量爆漲

隨著採取在家工作以因應疫情的態勢,各個雲端協作平臺與視訊會議的用戶數都大幅增加,而遠距工作的風險問題也成關注焦點,在此當中,Zoom的資安隱憂開始受到大量關注。

2020年1月28日

視訊會議ID與會議密碼設定問題再次被揭露

資安業者CheckPoint研究人員公布Zoom漏洞研究,他們發現,該漏洞將可能導致不良用戶偷偷參加私人會議,而Check Point已於2019年7月22日通報Zoom。研究人員指出,每次Zoom會議都有唯一的ID,由9、10或11個唯一數字組成,而他們的研究人員能夠透過自動化方式,猜出大約4%的有效會議ID,因此,他們建議Zoom應該重新製作產生會議ID的演算法,並且應重視會議密碼。

2020年3月20日

Zoom教用戶如何避免不速之客闖入會議

對於有越來越多用戶使用Zoom,特別是線上學習,Zoom在官方部落格上特別提醒用戶,注意舉辦公開會議及管理與會者的問題。

2020年3月24日

被揭露Windows版程式存在UNC注入漏洞

在推特名為Mitch,代號@_g0dmode的安全研究人員,他指出Windows版Zoom程式的漏洞。該軟體允許用戶在聊天功能,張貼像是\\x.x.x.x\ xyz之類的連結的問題,若被其他使用者點擊,Windows會透過SMB檔案分享功能來開啟遠端檔案,同時傳送使用者的登入名稱及NTLM雜湊密碼。這個問題也被其他資安研究員證實,並可竊取Windows系統用戶的登入密碼。後續,Zoom在4月1日表示修復該漏洞。

2020年3月26日

臺灣中研院專家整理Zoom資安疑慮的正反意見,並提供若要安全使用的一些建議

各個視訊協作平臺用戶大增,不過對於強調操作簡單的Zoom,更是引起了不少討論。對此,中央研究院專家在部落格分析Zoom的資安隱憂,當中不僅整理相關的報導,以及正反兩方的意見,並且給予使用 Zoom 這套軟體的資訊安全建議,而這篇貼文一出,也讓Zoom安全議題受到國內民眾大量關注,同時,他們也提及Zoom公布的政府版軟體,是已獲得美國政府部門採購與認證,相對較足以信任。

2020年3月26日

遭爆擅自與臉書分享用戶資料

科技網站Motherboard爆料,他們針對iOS版Zoom程式分析後,發現它暗中會傳送用戶資訊給臉書,由於Zoom的隱私政策中,只揭露了可能會蒐集用戶在臉書上的個人檔案資訊,但是,並未說明是否會傳送資訊予臉書,再次引發關注。隔日,Zoom稱是臉書SDK擅自收集不必要的裝置資料,並緊急移除該SDK。不過,這樣的事件還是引發各界抨擊,許多人表示,業者應該要為增添到應用中的每個SDK進行稽核,因為這是Zoom的App,也是Zoom的責任。

2020年3月30日

爆出Zoom在Mac電腦上可未經使用者同意安裝

網路安全公司VMRay的惡意程式研究人員Felix Seele,先是3月30日於Twitter發出質疑,詢問macOS版的Zoom程式,為何能夠不用點擊就完成安裝。

後續,他在4月2日公布完整研究,指出Zoom在未經使用者同意下的擅自安裝,是因為其安裝程序採用了預先安裝的腳本程式,不僅如此,在電腦上要執行預先安裝時的警告,卻是寫「此一執行將確定能否安裝程式」,這樣的描述,讓使用者會誤以為只是檢查硬體相容性。此外,明明是需要管理權限才能安裝的警訊,卻以這樣曖昧不明的方式呈現,也有誤導使用者的嫌疑,他認為,這樣的手法應該是macOS惡意程式才會有的行為。

對於這次事件,Zoom的回應要比之前快上許多,在隔日4月3日就修正,而這樣的回應速度讓Felix感到印象深刻,認為Zoom做得很好。

2020年3月30日

Mac版程式再爆爭議,授權存取攝影機及麥克風的作法有疑慮

專門研究macOS安全性的Patrick Wardle(網路暱稱為Objective-See),他從Felix Seele的發現找出其他問題,在他得知Mac版Zoom安裝程式可以調用AuthorizationExecuteWithPrivileges API來執行各種特權安裝任務後,他在30日於部落格上公布相關發現,說明蘋果其實已經不建議使用這種不安全的API,因為它不會驗證將要執行的binary,而這將導致權限升級漏洞。再者,他發現Zoom請求使用者給予該程式存取攝影機及麥克風的權限時,含有排除條款,這將允許惡意程式注入該程序。後續,Zoom在4月2日表示修復該漏洞。

2020年3月30日

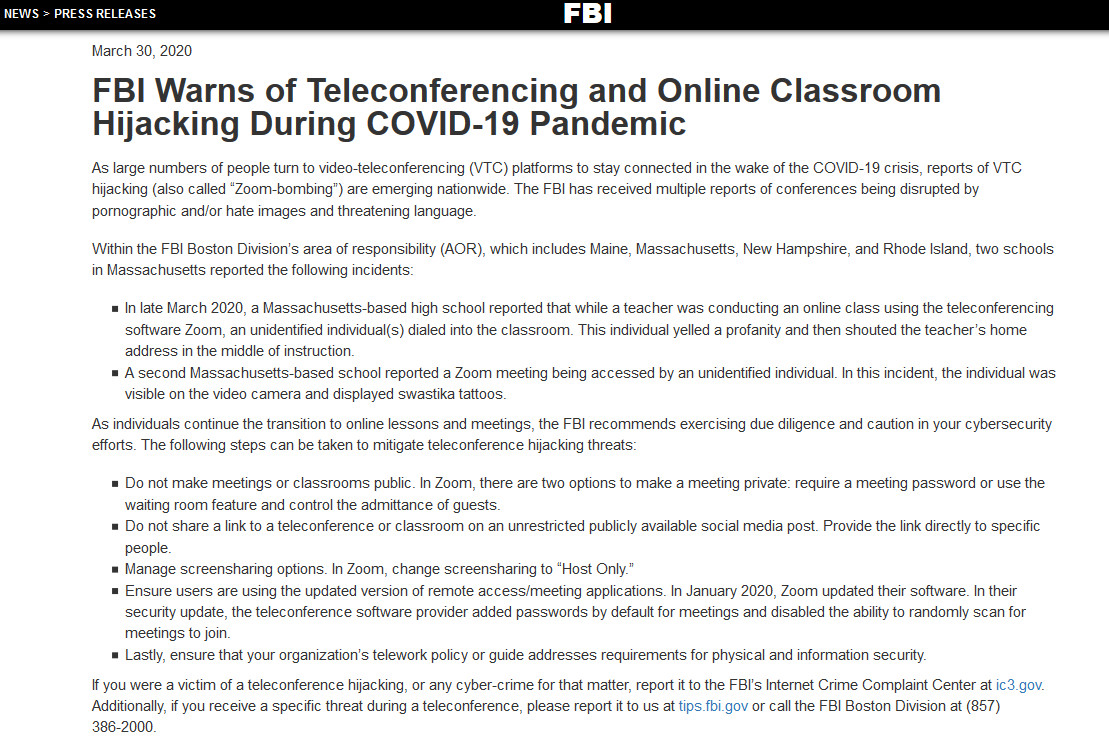

多起隨意闖入Zoom會議的事件發生,引起FBI警告

隨著視訊會議系統的使用量爆增,趁機攻擊與干擾會議進行的亂象也日益嚴重。FBI針對所有視訊會議平臺的挾持行為發出警告,不過,他們舉出的案例都是與Zoom平臺有關。對此狀況,FBI也出面提供指南,包括舉行的會議或課程不要設為公開,並建議落實會議主持人管理等措施。

2020年3月31日

又被踢爆全程加密只限文字傳輸,卻不包含視訊與音訊

國外媒體The Intercept爆料,指出Zoom宣稱採用全程加密技術,然而,只有文字傳輸真正使用普遍認知的全程加密技術,在視訊與音訊的傳輸,只透過TCP與UDP進行加密,Zoom也坦承有此事,外界則批評有誤導之嫌。

2020年4月1日

美國NASA與SpaceX率先表示禁用Zoom

根據國外媒體路透社報導,Elon Musk創辦的火箭公司SpaceX將禁止內部使用視訊會議軟體Zoom,該公司認為Zoom帶有顯著的隱私及安全問題。同時,該報導還指出,美國國家航空暨太空總署(NASA)發言人Stephanie Schierholz也表示,已禁止員工使用Zoom。而根據路透社掌握的文件內容,SpaceX是在3月28日發出的電子郵件中,告知員工即日起就不能使用Zoom。

2020年4月1日

針對接連不斷爆出的資安事件,Zoom CEO出面道歉!

在Zoom官方部落格上,Eric S. Yuan出面為安全漏洞道歉,承諾即刻停止新功能的開發,並將所有資源致力於安全及隱私方面的改善。針對外界的質疑與揭露,他指出,因為平臺上爆增的用戶數,已超越Zoom原本的規畫,他並說明目前的改善現況,包括修補了與臉書分享使用者資訊的隱私問題,提供避免外人闖入會議的建議,同時,他們還更新了有關資料蒐集的隱私政策。此外,他們也移除了與會者專注度的追蹤功能,以及緊急修補了Mac及Windows版的Zoom程式安全漏洞。另外,對於平臺上有關加密的能力,他們也發表專文說明,當中也坦承他們並沒有真正做到普遍認知的全程加密。

2020年4月3日

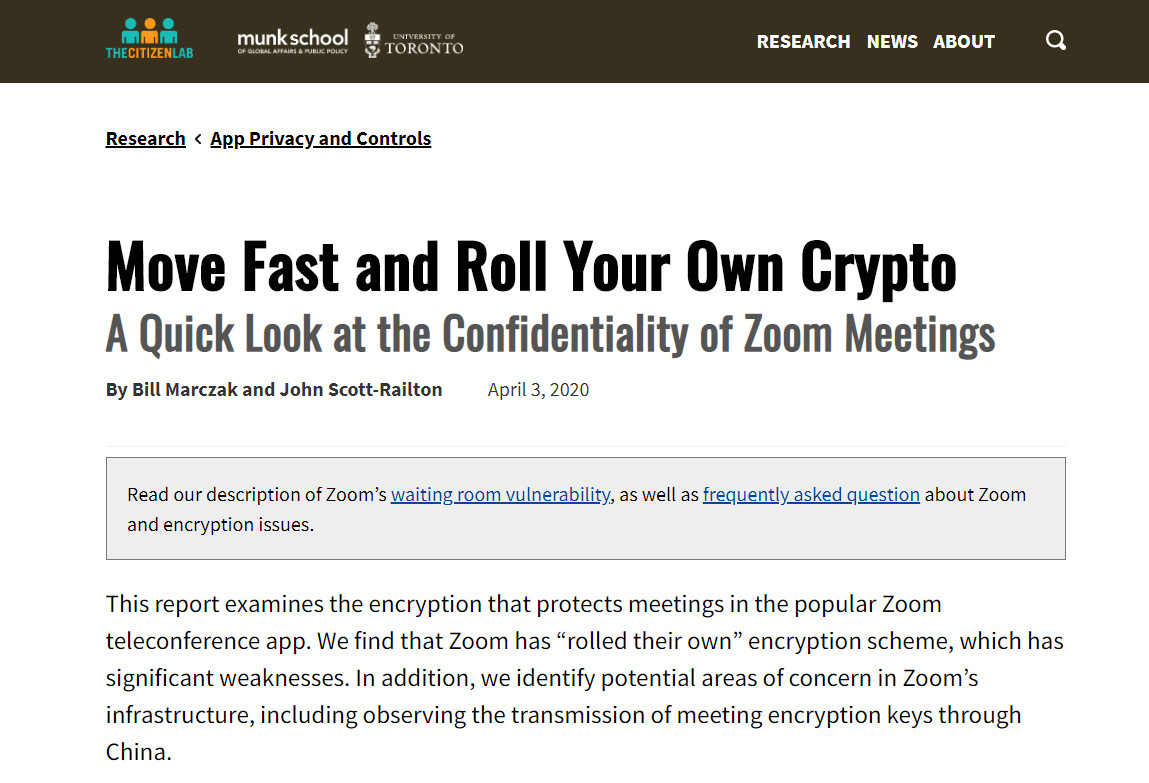

加拿大多倫多大學市民實驗室公布新研究報告,再度揭露Zoom重大安全問題

加拿大多倫多大學市民實驗室(Citizen Lab)的研究人員公布對Zoom的資安研究,他們指出3大發現,例如,在資安白皮書所聲稱的安全性,與實際有相當程度的落差,甚至有誇大之嫌,他們表示,根據Zoom在白皮書中的描述,Zoom能使用256位元的AES演算法於應用程式層,來加密所有呈現的內容,實際卻只使用單一的AES-128金鑰,而且是採用多數專家不建議的ECB模式。同時,他們還發現會議金鑰偶爾會經中國伺服器傳送的問題,並指出擔心Zoom可能有受制於中國政府要求的風險。

在此一研究報告出爐後,Zoom創辦人袁征很快發表回應,表明他們通常是以用戶位置來決定所使用的資料中心,但今年2月,他們為了因應突增的用戶需求,緊急在中國增加資料中心的容量,匆忙中,不慎把兩個位於中國的資料中心,加入了備用白名單,才會造成美國服務連往中國伺服器的情況,該問題現已修正。至於加密的議題,袁征表示,這是Zoom在儘量滿足最多使用案例並兼顧加密而採行的設計,他們將廣納外界意見,並與第三方專家討論,以找出合適的解決方案。

後續,在4月13日,Citizen Lab又在其官方網站發出中文版的補充說明,特別指出先前研究報告中,可能被外界容易誤解的部分,同時,他們也說明在4月8日新揭露的Zoom等候室功能漏洞,並說明該漏洞Zoom已在7日完成修補。

2020年4月4日

美國紐約學校將禁用Zoom

在教育領域,美國紐約學校首先傳出將要禁用。根據美國媒體CNN的報導,指出紐約市教育局發言人Danielle Filson正指示當地學校,盡快停止使用Zoom。

2020年4月6日

臺灣中華電信宣布停售原先配合的服務方案

隨著近期Zoom資安漏洞與安全疑慮不斷被報導,臺灣中華電信宣布先停售已提供多年的Zoom視訊會議服務方案,待資安疑慮釐清。而在中華電信Dr.APP的企業服務網站上,原本提供的Zoom服務方案頁面也已撤下。

2020年4月6日

澳洲國防機構指示人員禁用Zoom

在美國NASA之外,澳洲的國防單位也傳出禁用的消息。根據澳洲媒體The Australian的報導,當地禁止國防人員使用Zoom來進行視訊會議,主要是擔心國外敵人或惡意人士可能透過Zoom的安全漏洞,發動攻擊或進行滲透。

2020年4月7日

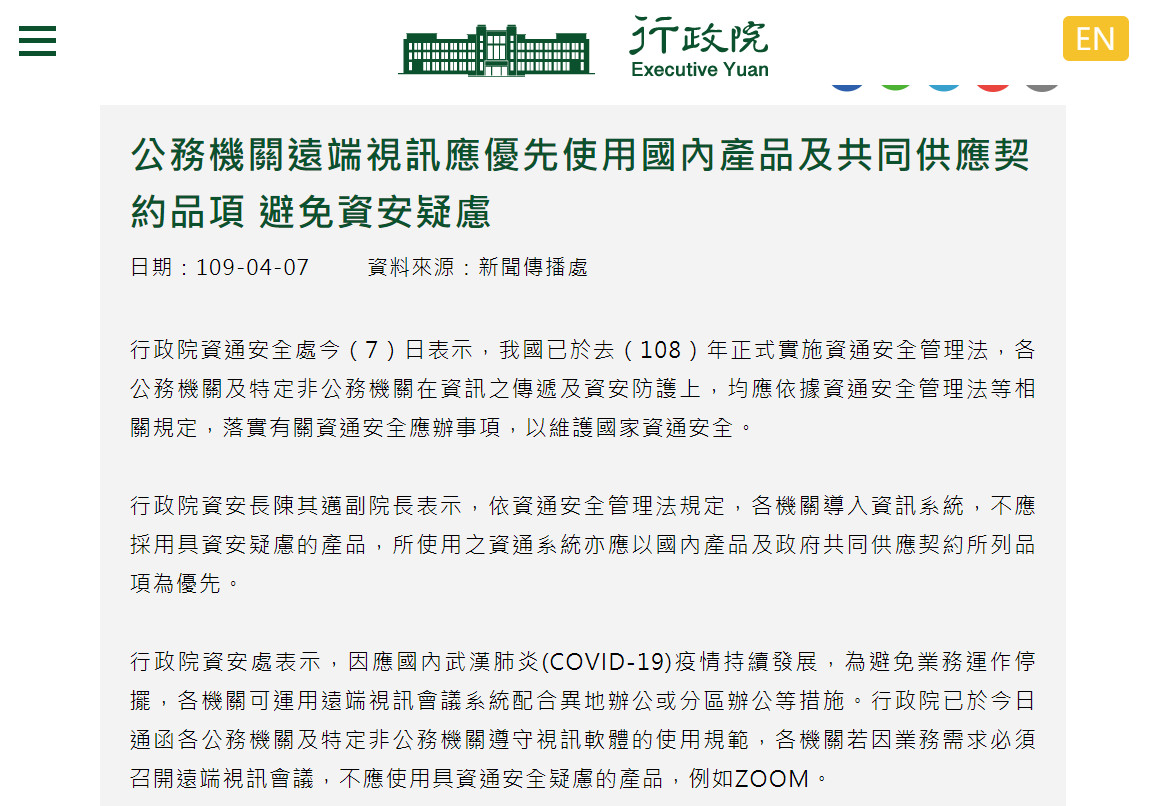

臺灣政府下令公務機關不應用Zoom,同時教育部也發函學校禁用

行政院資通安全處發出公告,指出臺灣已在2019年正式實施資通安全管理法,對於各公務機關及特定非公務機關而言,應依規定落實資通安全應辦事項,並應以國內產品及共同供應契約所列品項為優先,各機關若因業務需求召開視訊會議,不應使用具有資通安全疑慮的產品,例如Zoom。在此同時,教育部也宣布也將發函國內各校禁用,但是這在教育界引起相當大的爭議,包括禁用命令太晚,以及教育單位禁用的必要性。

2020年4月7日

暗網中有352個Zoom帳號被駭客公布

視訊會議Zoom的資安事件持續延燒,又有媒體根據以色列網路情報公司Sixgill透露的消息,指出在4月1日的暗網上,就有352個Zoom帳號被公布,包括會議ID、密碼、Email,以及主持人金鑰與名字,當中並有少數是企業帳號。

2020年4月8日

在宣布以90天強化產品資安後,Zoom大動作公布其新的資安管理策略

為了要強化產品安全以及資安措施,Zoom宣布聘請前臉書安全長Alex Stamos擔任外部資安顧問,並且還將找來VMware、Netflix、Uber等多家公司的CISO,來擔任Zoom資安長會議及顧問委員會成員。

2020年4月8日

Google與德外交部禁止內部使用Zoom

科技大廠Google也禁止員工用Zoom,根據美國媒體BuzzFeed News報導,該公司在一周前就通知員工。同日,德國媒體Handelsblatt也報導該國外交部通知他們的員工,禁止在公家裝置使用Zoom。

2020年4月9日

美參議院與星國教育部跟進

禁用Zoom的消息不斷傳出,根據美國媒體Cnet報導,該國參議院也要求所有的議員不要使用Zoom。同日,新加坡教育部也因收到Zoom Bombing事件的報告後,宣布教師暫停使用Zoom。

資料來源:iThome整理,2020年4月

熱門新聞

2026-02-11

2026-02-11

2026-02-12

2026-02-10

2026-02-09

2026-02-10

2026-02-13