情境示意圖,photo by Robbin Wong on unsplash

最近印表機使用者可能會相當不安心。繼微軟爆出多個Windows列印多工緩衝處理器漏洞,本周安全人員再揭露一個印表機驅動程式漏洞,可能讓攻擊者在Windows機器上執行惡意程式。本漏洞影響HP、全錄及三星品牌印表機逾380款,HP、全錄呼籲用戶應儘速更新驅動程式。

這項漏洞是由SentinelOne研究人員Kasif Dekel發現。他與該公司團隊發現一個2005年推出的印表機驅動程式SSPORT.SYS存在權限升級漏洞,讓沒有權限的使用者取得系統(System)權限而得以執行任意程式。

技術上,這漏洞源自該驅動程式以IOCTL利用字串拷貝函式strncpy,從使用者輸入拷貝字串時未驗證大小的參數值,讓用戶輸入過大值導致驅動程式使用的緩衝遭溢位。結果是攻擊者取得系統權限,可在核心模式下執行程式碼,基本上他可以安裝程式、讀取、刪改、加密資料,或是安裝具完整權限的用戶帳號。

研究人員解釋,該漏洞危險之處在於Windows用戶無法避免。用戶只要執行印表機就會自動安裝並啟動該驅動程式,過程中並不需取得用戶同意,也未告知用戶。而且每次開機,Windows就會重新載入這款驅動程式。不論用戶是USB連線或是無線連結印表機都會載入這有漏洞的驅動程式。

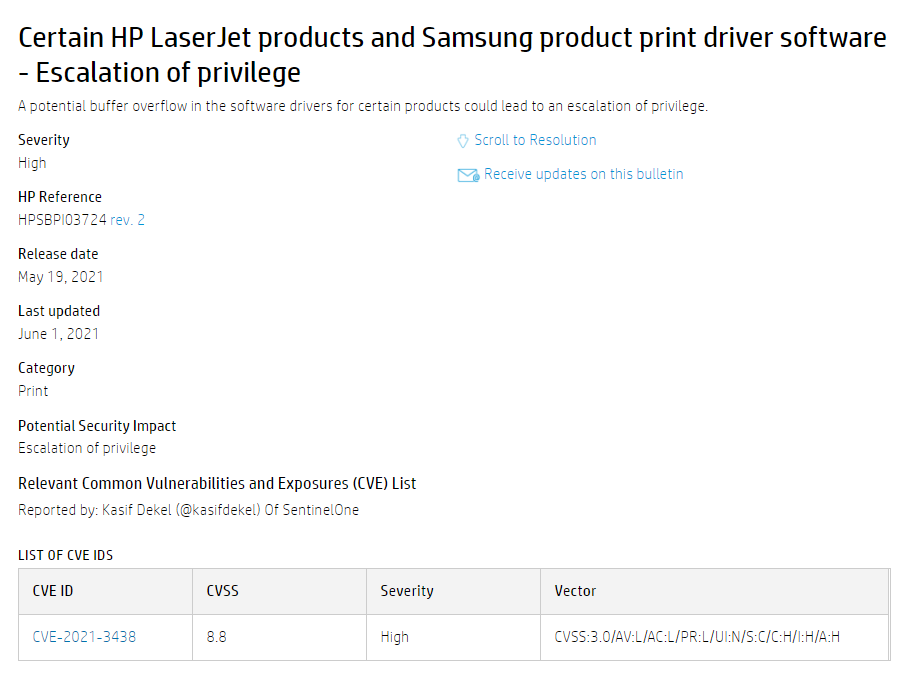

該漏洞以編號CVE-2021-3438追蹤,CVSS 3.0風險評分為8.8,屬於高風險漏洞。

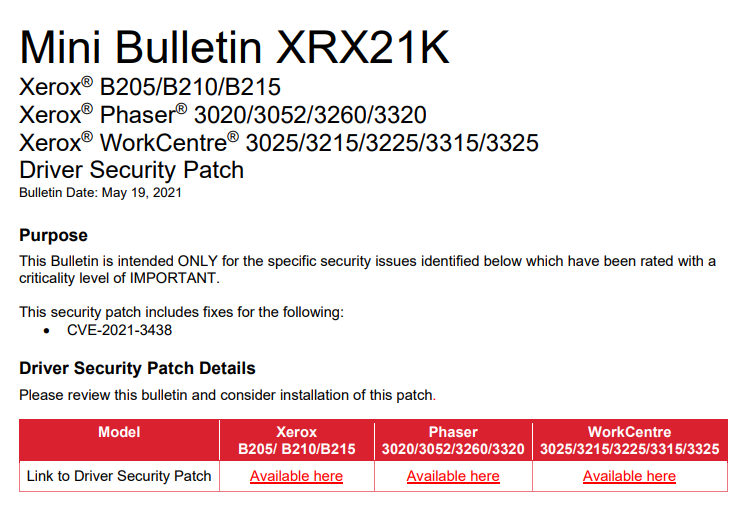

安全公司指出,這項漏洞影響HP、三星超過380款印表機,以及十幾款全錄(Xerox)印表機。其中包括HP彩雷150系列、多功能事務機(MFP)170系列,及雷射印表機100系列。

研究人員2月間向廠商通報這項已存在16年的漏洞。HP已在5月釋出修補安全公告。

但為以絕後患,研究人員建議,為減少攻擊表面,開發人員在開發核心裝置物件時,應強制執行安全性強的存取控制清單(ACL),驗證使用者輸入資料,並且不要讓核心模式運作曝露於通用介面。

2021年7月29日更新消息

關於CVE-2021-3438漏洞,台灣富士軟片資訊(前身為台灣富士全錄)在7月29日有了回應,說明他們在國內市售的產品,不受這次漏洞影響。他們指出,這次漏洞影響的全錄機型,是美國全錄公司所獨有,並未在臺灣販售。

更新消息發布者:iThome電腦報週刊資安主編羅正漢

熱門新聞

2024-12-24

2024-12-22

2024-08-14

2024-12-20

2024-12-23