在今天的資安新聞裡,駭客利用社群網站帶風向,意圖干預他國競爭業者的攻擊行動,這樣的做法甚至有可能進一步操縱其他國家政策,而引起研究人員高度關注。尤其,這起中國駭客發起的攻擊行動Dragonbridge,是涉及稀有金屬資源,想要塑造美國業者不顧當地環境與居民健康的訊息,來拖延該公司想要在美國設立工廠開採這類金屬的進度,進而導致該國很可能不得不向中國低頭的情況。

勒索軟體攻擊行動也相當值得留意,尤其是去年出現的駭客組織Yanluowang (閰羅王),他們聲稱對大型連鎖超市Walmart下手,加密數萬臺電腦,但與許多攻擊事故不同的是,駭客並未公然外洩該公司大量的內部資料,而是在索討贖金不成後,公布該公司內部網路環境的相關資料,似乎有意吸引其他攻擊團體對其動手,目的有可能是為了報復他們不付贖金。

代管微服務的系統一旦出現漏洞,很可能影響的範圍相當廣泛。研究人員揭露微軟微服務應用系統平臺Azure Service Fabric的容器逃逸漏洞FabricScape,雖然是中度風險的漏洞,但該服務涉及百萬支應用程式的代管,同時也是許多微軟服務的底層架構,這個漏洞一旦沒處理好,有可能會嚴重影響眾多IT服務的運作。

【攻擊與威脅】

中國駭客鎖定北美、澳洲稀土金屬業者,發起Dragonbridge攻擊行動

駭客為了自己國家的利益,很可能會在社群網站上散布不實言論,來抹黑其他國家的競爭企業。資安業者Mandiant最近揭露中國駭客組織Dragonbridge的攻擊行動,駭客疑似針對澳洲稀土業者Lynas Rare Earths、加拿大稀土業者Appia Rare Earths & Uranium,以及美國稀土業者USA Rare Earth,在社群網站發出不利的訊息,企圖影響上述業者即將進行的計畫,或是開採稀土金屬的行動。

駭客為了自己國家的利益,很可能會在社群網站上散布不實言論,來抹黑其他國家的競爭企業。資安業者Mandiant最近揭露中國駭客組織Dragonbridge的攻擊行動,駭客疑似針對澳洲稀土業者Lynas Rare Earths、加拿大稀土業者Appia Rare Earths & Uranium,以及美國稀土業者USA Rare Earth,在社群網站發出不利的訊息,企圖影響上述業者即將進行的計畫,或是開採稀土金屬的行動。

由於這些稀土金屬運用於導彈控制系統、飛機引擎等軍事武器,也用於汽車、電腦、手機等產品,在中美貿易戰亦成為中國對付美國的手段,使得美國國防部於2021年與Lynas Rare Earths達成在德州興建工廠;再者,今年6月,Appia Rare Earths & Uranium與USA Rare Earth都宣布發現新的礦源,使得Dragonbridge決定採取行動。

這些駭客使用社群網站與論壇的帳號,來散布引人注目的言論,例如,他們假冒德州居民,指控對於工廠可能會帶來當地的環境與居民健康問題,並引用政治人物對於美國總統拜登的國防生產法(Defense Production Act)批評,企圖塑造該工廠會為美國帶來各式問題的風向。

研究人員指出,駭客的攻擊究竟會造成多少影響有待觀察,但這也代表駭客有可能利用類似手法來操縱其他美國政治議題,進而讓中國獲得利益。

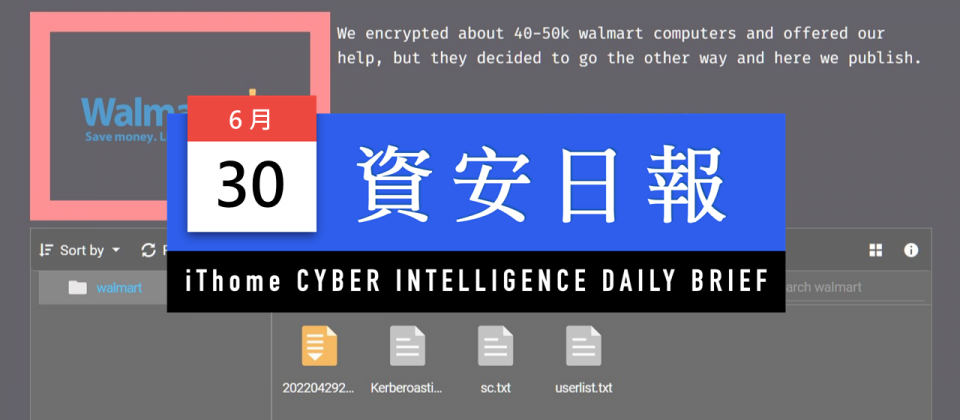

大型連鎖超市Walmart傳出遭到勒索軟體Yanluowang攻擊,但該公司予以否認

去年出現的勒索軟體Yanluowang (閰羅王),最近又有新的動作,疑似因對方不付錢,而決定公布內部網路環境的相關資料。根據資安新聞網站Bleeping Computer報導,勒索軟體Yanluowang聲稱在一個多月前,對大型連鎖超市Walmart發動攻擊,加密4萬至5萬臺電腦,並向該公司索討5,500萬美元贖金,但Walmart始終沒有回應。

去年出現的勒索軟體Yanluowang (閰羅王),最近又有新的動作,疑似因對方不付錢,而決定公布內部網路環境的相關資料。根據資安新聞網站Bleeping Computer報導,勒索軟體Yanluowang聲稱在一個多月前,對大型連鎖超市Walmart發動攻擊,加密4萬至5萬臺電腦,並向該公司索討5,500萬美元贖金,但Walmart始終沒有回應。

駭客於6月27日公布此事,並上傳了Walmart的內部網路資料,包含了AD使用者名單、該公司的安全憑證檔案,以及經由Kerberoasting攻擊破解的加鹽密碼,假若這些都是真實資料,其他駭客將有機會用來對Walmart再度下手。

對此,Walmart發出聲明,認為上述說法並不準確,該公司的資安團隊全天候監控,並未察覺駭客對他們攻擊得逞。

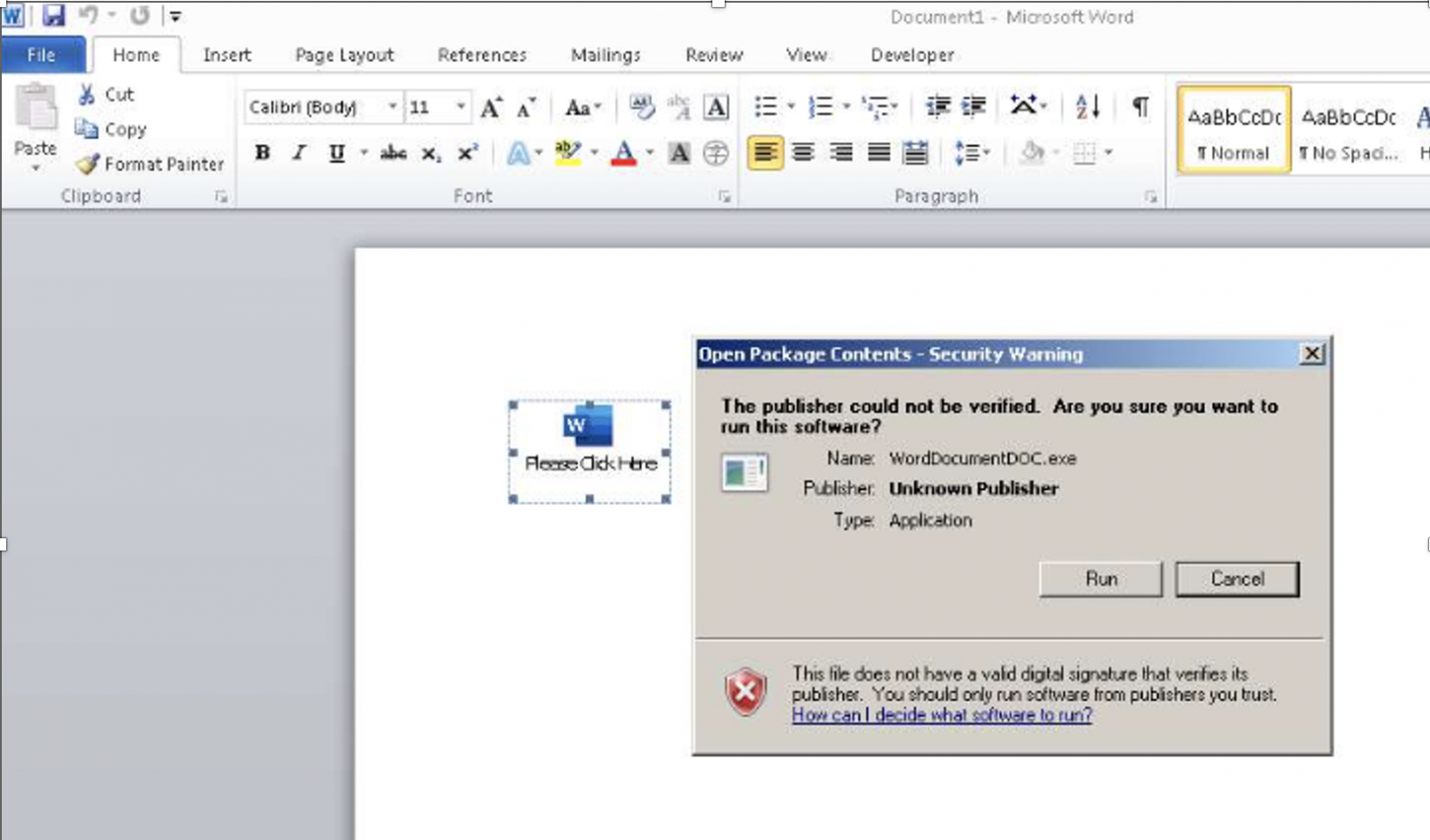

駭客利用Word檔案投放勒索軟體AstraLocker 2.0

為了擴大受到影響的範圍,駭客往往可能會選擇在調查完受害組織內部環境後,才發動勒索軟體攻擊,但現在有駭客採取直接了當的作法,一旦受害者不慎開啟誘餌,就執行檔案加密的工作。

為了擴大受到影響的範圍,駭客往往可能會選擇在調查完受害組織內部環境後,才發動勒索軟體攻擊,但現在有駭客採取直接了當的作法,一旦受害者不慎開啟誘餌,就執行檔案加密的工作。

例如,資安業者ReversingLabs近期發現勒索軟體AstraLocker 2.0的攻擊行動,駭客疑似利用另一個勒索軟體Babuk外洩的程式碼打造而成,根據駭客用於索討贖金的門羅幣錢包,此勒索軟體很可能與Chaos有關。這些駭客將勒索軟體嵌入Word檔案的OLE物件,並透過網路釣魚來散布。一旦對方開啟了這個Word檔案,並依照指示執行OLE物件,電腦檔案就會隨即被AstraLocker 2.0加密。

研究人員指出,這種有別於一般駭客對於組織發動勒索軟體攻擊的過程,代表了運用Babuk程式碼打造的AstraLocker 2.0駭客技能不算強,但想要積極讓許多人受害並支付贖金。

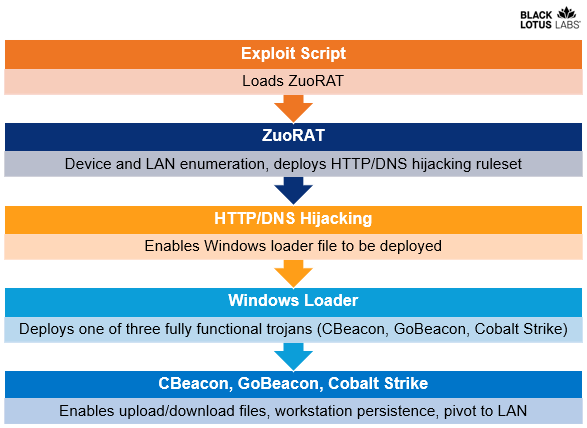

木馬程式ZuoRAT鎖定SOHO族的家用路由器

駭客鎖定缺乏防護的家用路由器設備,進而站穩腳跟,對網路環境裡的連網設備下手的情況,在許多人處於居家辦公模式的工作狀態下,相當值得留意。

駭客鎖定缺乏防護的家用路由器設備,進而站穩腳跟,對網路環境裡的連網設備下手的情況,在許多人處於居家辦公模式的工作狀態下,相當值得留意。

資安業者Lumen近期發現木馬程式ZuoRAT的攻擊行動,駭客疑似自2020年12月開始,鎖定中小企業與SOHO族,目標是思科(Cisco)、華碩、Netgear,以及居易(DrayTek)等廠牌的近80款家用路由器,一旦木馬程式成功挾持後,就將這些路由器當作跳板,經用內部網路,透過DNS挾持或HTTP挾持的方式,進行中間人攻擊(MitM),下載CBeacon、GoBeacon、Cobalt Strike等軟體,植入Windows、macOS、Linux電腦。

研究人員指出,駭客埋藏攻擊的手法相當精明,只要路由器重開機就會移除ZuoRAT與活動痕跡,而且,他們也能遠端刪除ELF檔案,使得攻擊行動不被發現。

【漏洞與修補】

美國警告駭客利用PwnKit漏洞發動攻擊,要求聯邦機構限期修補

研究人員於今年年初,揭露存在於Linux系統元件Polkit的重大漏洞CVE-2021-4034(PwnKit),如今已出現了攻擊行動。美國網路安全暨基礎設施安全局(CISA)於6月27日,將PwnKit列為已遭利用的漏洞,並要求聯邦機構限期於7月18日前進行修補。

由於這項漏洞影響所有版本的Linux,且公布時已存在長達12年,一旦駭客將其利用就有機會以root權限執行程式碼。CISA雖表明已掌握相關攻擊行動的證據,但沒有說明受害範圍等其他細節。

FabricScape容器逃逸漏洞恐讓攻擊者能挾持Azure Service Fabric管理的Linux叢集

提供建置微服務的系統一旦出現漏洞,有可能危害用戶的容器。資安業者Palo Alto Networks揭露名為FabricScape的容器逃逸漏洞(CVE-2022-30137),存在於微軟微服務應用系統平臺Azure Service Fabric,一旦遭到攻擊者利用,就有可能在Azure叢集執行程式,甚至是接管Linux叢集。

雖然微軟將FabricScape列為中度風險漏洞,但此微服務代管了逾百萬應用程式,同時也是Azure許多服務的底層架構,例如,Azure SQL Database、Azure CosmosDB、Cortana,以及Power BI等。微軟已於6月的每月例行修補(Patch Tuesday)修補上述漏洞。研究人員指出,這項漏洞僅影響Linux容器,無法透過Windows容器觸發。

【其他資安新聞】

Mozilla發布Firefox 102,修補19個漏洞,並新增去除URL追蹤參數的功能

近期資安日報

【2022年6月29日】 駭客組織RansomHouse宣稱從AMD竊得機密、研究人員揭露比擬Heartbleed的OpenSSL漏洞

【2022年6月28日】 勒索軟體LockBit祭出漏洞懸賞計畫、駭客組織利用Exchange漏洞攻擊大樓管理系統

【2022年6月27日】 豐田汽車內裝材料供應商疑遭勒索軟體LockBit攻擊、美國研擬提供中小企業資安事故緊急通報專線

熱門新聞

2026-02-16

2026-02-13

2026-02-16

2026-02-16