英特爾研發TRC晶片安全新技術,來補充該公司現有的故障注入攻擊緩解措施,透過改進處理器內部的邏輯,將安全防護技術根植在晶片硬體中,更全面地抵禦駭客攻擊。

當前已有多項機制強化軟體安全保護,包括虛擬化、堆疊金絲雀(Stack Canary)和執行前程式碼授權等,但英特爾提到,這些強化保護機制,促使惡意攻擊者將攻擊矛頭轉向計算平臺,像是故障電壓(Glitching Voltage)、時脈針腳、電磁輻射等故障注入攻擊,都可能導致電路時序故障,最終允許執行惡意指令或是洩漏機密資料。

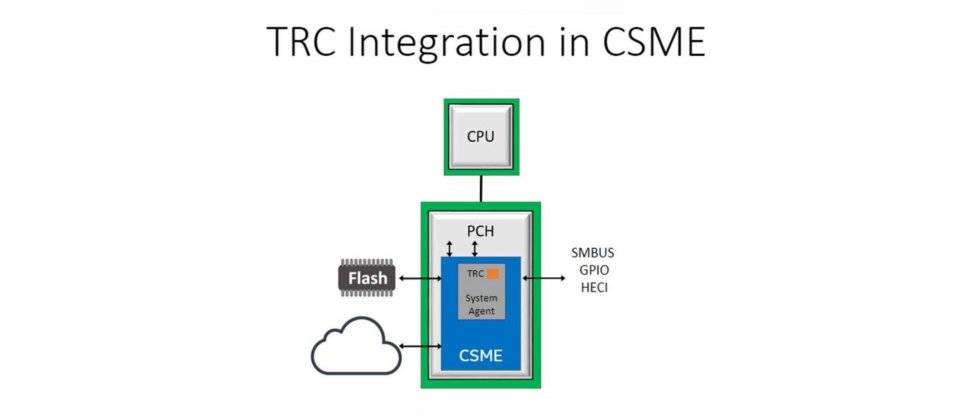

現在英特爾在其晶片加入可調副本電路(Tunable Replica Circuit,TRC)技術,以明確偵測因攻擊而導致的電路時序故障(Circuit Timing Faults)。TRC最先被應用在第12代Intel Core處理器系列產品中,賦予融合安全管理引擎(CSME)擁有故障注入偵測的能力,以發現對時脈和電壓針腳的非侵入式物理攻擊,同時也能用來偵測電磁故障。

TRC技術原是由英特爾實驗室開發來監控處理器的動態變化,諸如電壓下降、溫度和老化,以進一步提高效能和能源效率,隨著技術的發展,TRC被應用在安全保護上,透過更改監控配置和建置基礎設施,使TRC可敏感偵測故障注入攻擊,同時英特爾也能針對安全應用程式調整電路。

TRC的目標是要專注於監控特定類型的數位電路延遲,防範某些類型的物理攻擊,TRC被校準在超過CSME標準工作範圍的電壓時發出錯誤訊號,因此只要有來自TRC的錯誤訊號,就代表資料可能遭到毀損,如此系統便能觸發安全緩解技術,以確保資料完整性。

英特爾提到,生產這類型硬體感測器最關鍵的部分是校準,因為一旦感測器過於敏銳,正常工作負載的電壓檢測將產生偽陽性誤報,偽陽性誤報會因雜訊導致平臺不穩定,並且為資安團隊帶來額外負擔。偽陰性誤報同樣需要避免,因此英特爾開發了一套以回饋為基礎的校準流程,以維持感測器的準確性。

與純軟體實作比較,架構改進可以大幅減少執行開銷,英特爾表示,物理攻擊方法在過去一直不被包含在威脅模型之中,不過,隨著更多的運算被帶到邊緣,他們開始投資物理攻擊防護功能,將安全性根植在系統之中,使得軟體到晶片都能保護資料的安全。

熱門新聞

2026-02-16

2026-02-13

2026-02-16

2026-02-16