又是因政府機關保護資料不力,而使得跨國合作的其他單位也跟著受害!根據澳洲媒體的報導,該國警方查緝哥倫比亞跨國走私毒品的相關資料,因哥倫比亞政府遭駭而流入駭客論壇。類似的事件已非首例──今年9月,葡萄牙武裝部隊參謀總部(EMGFA)遭到網路攻擊,導致與北大西洋公約組織(NATO)有關的文件外洩。

惡名昭彰的勒索軟體DeadBolt,自今年初不斷針對NAS設備發動攻擊,在執法單位與資安業者通力合作之下,傳出了好消息。荷蘭警方成功向駭客取得逾150個解密金鑰,有望解鎖9成受害的NAS設備。

駭客利用惡意指令檔對受害電腦下手,且藉由迂迴的手段發動攻擊的情況,也相當值得留意。近期的勒索軟體Magniber、竊密軟體Ducktail攻擊行動,分別透過經過混淆處理的JavaScript與PHP指令碼,來攻擊一般使用者。

【攻擊與威脅】

受哥倫比亞資安事故牽連!澳洲警察調查跨園販毒集團的相關機密曝光,恐導致正在進行的專案受阻

政府機關資料外洩影響其他國家的情況再添一例!根據雪梨晨鋒報(The Sydney Morning Herald)、世紀報(The Age)等澳洲媒體報導,澳洲聯邦警察(AFP)證實,駭客組織Guacamaya於今年8月從哥倫比亞政府竊得的檔案裡,有5 TB的機密資料與澳洲警方查緝毒品走私有關,內容涉及AFP的35項掃蕩專案,包含了500萬封往來電子郵件、數萬個機密檔案。

政府機關資料外洩影響其他國家的情況再添一例!根據雪梨晨鋒報(The Sydney Morning Herald)、世紀報(The Age)等澳洲媒體報導,澳洲聯邦警察(AFP)證實,駭客組織Guacamaya於今年8月從哥倫比亞政府竊得的檔案裡,有5 TB的機密資料與澳洲警方查緝毒品走私有關,內容涉及AFP的35項掃蕩專案,包含了500萬封往來電子郵件、數萬個機密檔案。

澳洲聯邦警察表示,這些機密資料涵蓋了執法人員的監控資料、電話監聽檔案,甚至是哥倫比亞執行人員的薪資,且部分的專案仍在進行。該單位表示不只他們受害,其他跨國合作掃毒的警察機關也會受到影響。駭客組織向媒體聲稱,他們還竊得智利、秘魯、薩爾瓦多、墨西哥警方或軍方的機密資料。

勒索軟體Magniber利用JavaScript、.NET程式語言,並結合多款Windows公用工具發動寄生攻擊

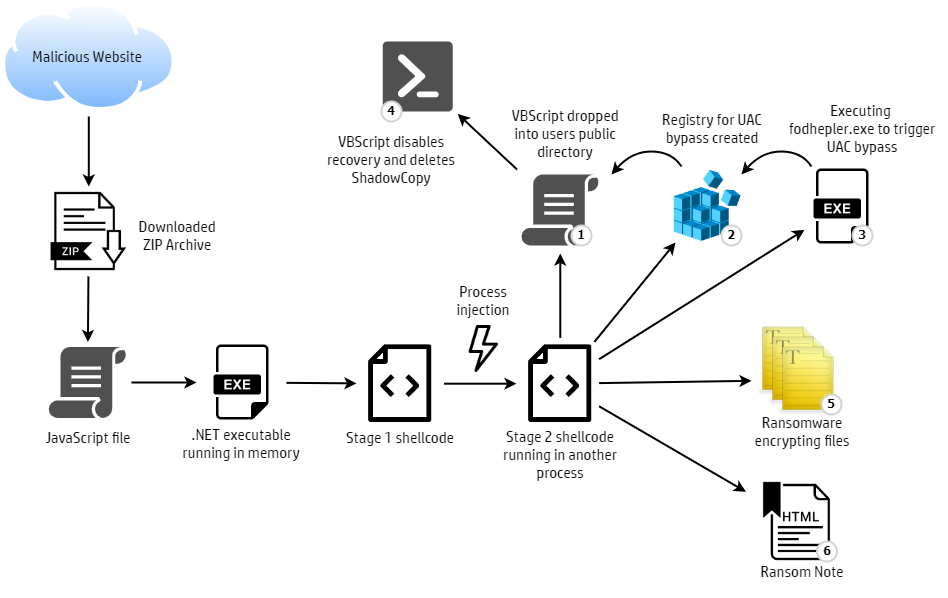

HP的威脅情報團隊揭露近期勒索軟體Magniber的攻擊行動,假借防毒與Windows 10安全更新的名義,以ZIP壓縮檔挾帶惡意JavaScript指令檔,攻擊執行Windows 10、Windows 11,以及Windows Server 2022的電腦。

HP的威脅情報團隊揭露近期勒索軟體Magniber的攻擊行動,假借防毒與Windows 10安全更新的名義,以ZIP壓縮檔挾帶惡意JavaScript指令檔,攻擊執行Windows 10、Windows 11,以及Windows Server 2022的電腦。

研究人員指出,上述的JavaScript檔案能夠觸發.NET應用程式,並解碼Shell Code來刪除磁碟陰影複製(Volume Shadow Copy)的備份資料,並呼叫bcdedit與wbadmin等公用程式停用備份與還原功能,然後繞過使用帳號控制(UAC)才執行勒索軟體加密檔案,駭客向受害者勒索2,500美元換取檔案復原。研究人員指出,駭客同時針對執行開發版本的Windows 11電腦而來,推測這起攻擊的目標為個人使用者。

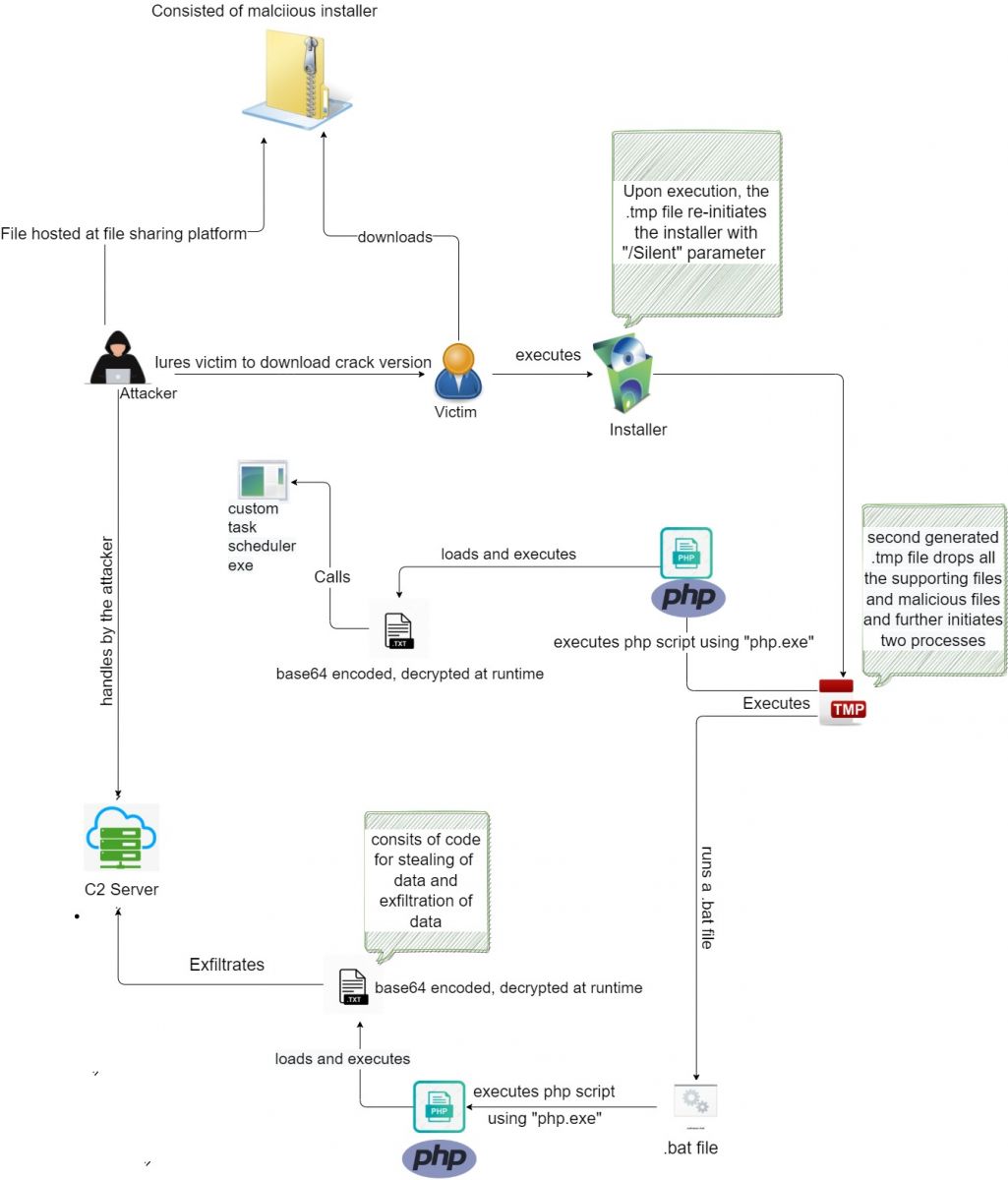

竊密軟體Ducktail透過PHP指令碼入侵Windows電腦,偷取臉書帳號

資安業者Zscaler揭露近期的竊密軟體Ducktail攻擊行動,駭客假借提供免費的遊戲、色情影片、破解版Office軟體名義,引誘受害者上當,下載惡意軟體並執行,但較為罕見的是,攻擊者在記憶體內執行PHP指令碼,竊取瀏覽器的帳密資料,以及臉書的敏感資訊,主要目標是挾持受害者的臉書帳號。

資安業者Zscaler揭露近期的竊密軟體Ducktail攻擊行動,駭客假借提供免費的遊戲、色情影片、破解版Office軟體名義,引誘受害者上當,下載惡意軟體並執行,但較為罕見的是,攻擊者在記憶體內執行PHP指令碼,竊取瀏覽器的帳密資料,以及臉書的敏感資訊,主要目標是挾持受害者的臉書帳號。

研究人員指出,有別於先前的Ducktail攻擊,這次駭客不再只是針對企業版臉書用戶下手,一般使用者也會受害。

烏克蘭、波蘭物流業者遭到勒索軟體Prestige鎖定

自烏克蘭戰爭開打,駭客攻擊烏克蘭政府機關與組織,不少是採用ArguePatch、CaddyWiper、HermeticWiper等資料破壞軟體(Wiper),但最近出現勒索軟體攻擊引起研究人員注意。微軟揭露在10月11日開始出現的勒索軟體Prestige,駭客組織DEV-0960鎖定烏克蘭、波蘭的物流業者,將此勒索軟體植入受害電腦的ADMIN$共享資料夾,並透過滲透測試工具Impacket來執行酬載。除上述攻擊途徑,研究人員也看到透過網域控制器及群組原則物件(GPO)散布此勒索軟體的手法,並指出這些的受害組織先前大多也遭到HermeticWiper攻擊。

英國NHS急救專線代管業者Advanced公布調查結果,證實遭到勒索軟體LockBit攻擊

8月上旬,英國NHS急救專線代管業者Advanced證實遭到勒索軟體攻擊,現在調查結果出爐,他們遭到勒索軟體LockBit 3.0攻擊,駭客取得該公司供外部合作夥伴的帳密,透過遠端桌面連線(RDP)存取Staffplan系統的Citrix伺服器,然後在Health and Care服務的網路環境裡進行橫向移動及提升權限,偵察完成後部署勒索軟體。該公司表示,駭客竊得16個使用Staffplan與Caresys服務的客戶資料,他們已經進行通知。

美國商業媒體Fast Company透露更多資安事故的調查結果

9月底美國商業媒體Fast Company的網站遭駭,使得駭客能以該媒體的名義推送色情與種族仇恨的訊息。該公司表示網站到了10月12日傍晚重新上線,但駭客竊得所有發文者的帳號和密碼,並在駭客論壇Breach Forums兜售;該公司強調,他們的主管專欄成員的個資,都存放於另一個伺服器而不受影響。不過,該公司對於攻擊事故發生的過程並未多做說明。

上千臺Zimbra郵件伺服器遭到重大漏洞CVE-2022-41352攻擊

資安業者Rapid7於10月6日提出警告,部分Zimbra郵件伺服器系統存在CVSS風險評分達9.8分的重大漏洞CVE-2022-41352,但這個漏洞的影響範圍有多大?根據資安新聞網站Bleeping Computer的報導,資安業者卡巴斯基透露,自從有人在一個月前於Zimbra論壇通報之後,多個駭客組織就開始利用此漏洞,截至9月底取得CVE編號之前,約有876臺伺服器遭到入侵。

而這樣的攻擊態勢有越來越嚴重的現象──資安業者Volexity於10月13日指出,他們確認有1,600臺Zimbra伺服器遭到漏洞攻擊,並被植入Web Shell。

【資安防禦措施】

荷蘭警方利用比特幣交易空窗期,取得155個勒索軟體Deadbolt解密金鑰

橫行NAS設備的勒索軟體DeadBolt被執法單位擺了一道。荷蘭警方與當地資安業者Responders.NU合作,成功取得超過150個DeadBolt的解密金鑰,警方透露他們向駭客支付了贖金,但在收到解密金鑰之後就立即取消付款。

Responders.NU進一步向資安新聞網站Bleeping Computer透露細節──這是利用了比特幣交易空窗期的戰術。他們發現駭客在確認受害者支付指定金額後,系統就會自動提供受害者解密金鑰的機制,然而比特幣區塊鏈壅塞,再加上警方刻意支付極低的手續費,使得區塊鏈需要較久的時間才能比對完成,荷蘭警方即利用這段空窗期取得155個金鑰,僅損失少許的交易手續費。

荷蘭警方表示,這些金鑰約能協助9成受害者復原NAS的檔案,Responders.NU也架設專屬網站,協助NAS用戶取得對應的解密金鑰。

【其他資安新聞】

Fortinet防火牆、網頁安全閘道、網路設備管理系統的重大漏洞CVE-2022-40684已出現攻擊行動

勒索軟體Ransom Cartel疑駭客組織REvil東山再起

針對電商業者資料外洩事件頻傳,刑事警察局擬升級「網安專案」,外洩個資的電商、負責維護的ERP業者恐面臨刑案調查

近期資安日報

【2022年10月14日】 資安業者發現簡中介面的C2攻擊框架Alchimist、駭客使用新網釣攻擊套件租賃服務Caffeine

【2022年10月13日】 駭客濫用Google表單攻擊美國小型企業、勒索軟體Black Basta以滲透測試工具BRC4入侵受害組織

【2022年10月12日】 Exchange傳出有新的零時差漏洞被用於攻擊行動、SEMI E187設備資安標準導入指南正式發布

熱門新聞

2026-02-11

2026-02-12

2026-02-11

2026-02-10

2026-02-09

2026-02-13

2026-02-10