中國駭客鎖定該國少數民族進行監控的情況,已有數起攻擊行動傳出,但多數是針對iOS零時差漏洞而來。而最近有資安業者發現針對維吾爾族人的攻擊行動,駭客主要針對安卓手機植入惡意軟體。

透過即時通訊軟體散布惡意網址的網釣攻擊行動時有所聞,最近有一起攻擊行動比較特別的地方,是針對中國以外的地區而來。

手機的解鎖畫面竟出現可被繞過的漏洞!Google本月修補了CVE-2022-20465,這是在攻擊者能實際接觸手機的情況下,能繞過鎖定畫面存取手機的漏洞,該公司對研究人員發出7萬美元的高額獎勵。

【攻擊與威脅】

中國駭客利用安卓惡意軟體BadBazaar,鎖定維吾爾人而來

資安業者Lookout揭露專門針對中國少數民族的安卓間諜軟體BadBazaar,根據他們的調查,有個中國駭客團體APT15(亦稱Vixen Panda、Nickel)約自2018年,共使用逾111種App,來散布此間諜軟體,目標主要是針對維吾爾人而來,但也有非居住在新疆的穆斯林人受害。

資安業者Lookout揭露專門針對中國少數民族的安卓間諜軟體BadBazaar,根據他們的調查,有個中國駭客團體APT15(亦稱Vixen Panda、Nickel)約自2018年,共使用逾111種App,來散布此間諜軟體,目標主要是針對維吾爾人而來,但也有非居住在新疆的穆斯林人受害。

研究人員指出,在今年下半,前述的App約有超過7成透過即時通訊軟體的頻道散布。但值得注意的是,駭客除了針對安卓手機,也在蘋果App Store上架同名的App,這些App幾乎沒有攻擊特徵,然而卻會連線到C2中繼站,疑似收集iPhone裝置的基本資訊。此外,本次研究人員也發現惡意軟體Moonshine的新變種,此為曾在2019年追蹤圖博人士的間諜軟體。

大規模網釣活動濫用逾400個品牌,鎖定中國以外地區下手

威脅情報業者Cyjax揭露駭客組織Fangxiao的網釣攻擊行動,該組織盜用逾400個知名品牌,透過WhatsApp向受害者傳送URL,將他們引導至釣魚網站,主要目的是牟取廣告費,但研究人員指出,這些網站還充斥詐騙、惡意程式,以及竊取使用者帳密資料的威脅。

威脅情報業者Cyjax揭露駭客組織Fangxiao的網釣攻擊行動,該組織盜用逾400個知名品牌,透過WhatsApp向受害者傳送URL,將他們引導至釣魚網站,主要目的是牟取廣告費,但研究人員指出,這些網站還充斥詐騙、惡意程式,以及竊取使用者帳密資料的威脅。

根據Cyjax的統計,數萬個網域名稱是由89人所登記,這些網釣網站使用的頂級域名,67.41%為.top、14.12%為.cn、7.59%使用.cyou,駭客為了躲避追蹤,一天之內,曾使用逾300個新的網域名稱。而對於駭客的身分,研究人員認為來自中國,攻擊範圍遍及全球各地,但由於中國封鎖WhatsApp的使用,顯然駭客有可能是瞄準中國以外的地區而來。

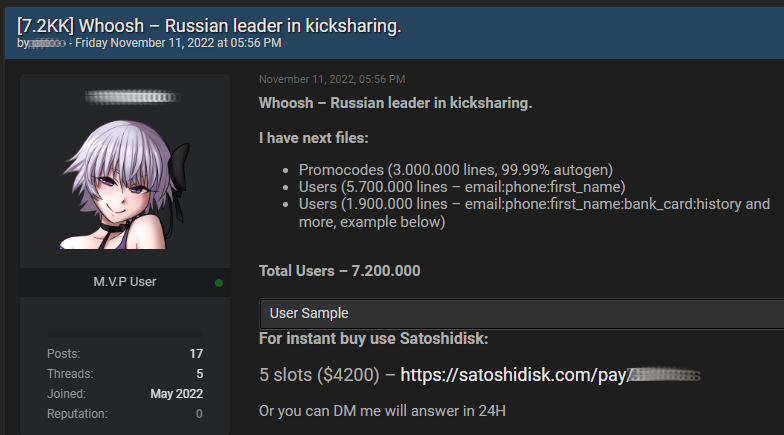

俄羅斯電動滑板車租賃業者Whoosh證實資料外洩,駭客公布720萬用戶資料

根據資安新聞網站Bleeping Computer的報導,有人在駭客論壇Breached上兜售資料庫,內容是俄羅斯電動滑板車租賃業者Whoosh客戶的詳細資料,包含了電子郵件信箱、電話號碼、姓名,約有720萬用戶受到影響,賣家聲稱拿到190萬個用戶資料,當中亦包含了信用卡交易記錄,以及300萬個促銷代碼,而且,打算以4,200美元出售給5個買主。

根據資安新聞網站Bleeping Computer的報導,有人在駭客論壇Breached上兜售資料庫,內容是俄羅斯電動滑板車租賃業者Whoosh客戶的詳細資料,包含了電子郵件信箱、電話號碼、姓名,約有720萬用戶受到影響,賣家聲稱拿到190萬個用戶資料,當中亦包含了信用卡交易記錄,以及300萬個促銷代碼,而且,打算以4,200美元出售給5個買主。

Whoosh於14日證實客戶資料外洩,表示內有720萬個用戶編號,以及690萬個電子郵件信箱帳號,但強調不含使用者交易資料等敏感資訊。關於這些外洩資料銷售狀況,根據Bleeping Computer對駭客收款的加密貨幣錢包的觀察,尚未有人購買此資料庫。

殭屍網路病毒KmsdBot挾持受害系統用於挖礦及發動DDoS攻擊

雲端服務業者Akamai揭露名為KmsdBot的殭屍網路病毒,駭客將其針對多種產業下手,包含遊戲產業、科技業、豪華汽車製造商。此病毒為Go語言開發,能攻擊的電腦架構相當多元,包含x86、Arm、MIPS等,入侵方式主要是透過弱帳密與SSH連線,目的是利用受害電腦挖礦,或是將其用於DDoS攻擊。

研究人員指出,該惡意軟體的DDoS攻擊涵蓋網路第4層至第7層,發送大量TCP、UDP、HTTP GET請求,來耗盡目標伺服器的資源。

【漏洞與修補】

網頁伺服器軟體OpenLiteSpeed修補重大漏洞

資安業者Palo Alto Networks揭露開源網頁伺服器軟體OpenLiteSpeed重大漏洞CVE-2022-0073、CVE-2022-0074,其CVSS風險層級皆達到了8.8分,前者可被用於遠端執行任意命令(RCE),後者則能將攻擊者的權限提升。研究人員將兩者串連,先利用CVE-2022-0073、以名為nobody的使用者,在目標伺服器下載及執行惡意軟體,然後利用另一個漏洞,藉由環境變數PATH的錯誤配置,以未受信任的搜尋路徑手法取得root的權限。

維護該套軟體的廠商LiteSpeed獲報後,於10月4日發布OpenLiteSpeed 1.7.16.1、商用版本LiteSpeed 6.0.12,予以修補。

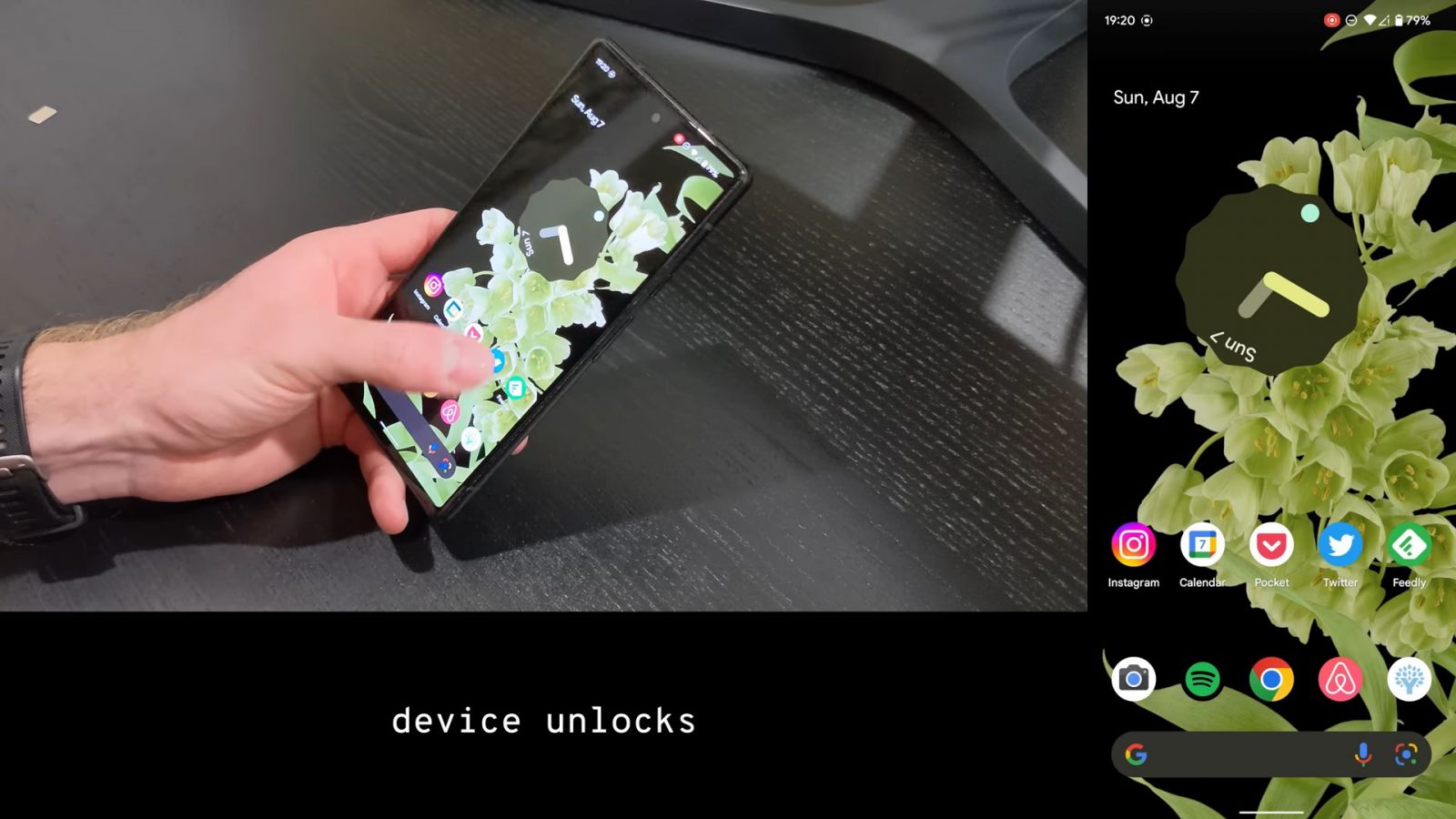

Android手機解鎖畫面恐被繞過,Google予以修補

Google手機Pixel最近被資安研究人員發現,能在某些操作方式之下,繞過手機登入PIN碼的程序而能進入系統當中。根據資安研究人員David Schütz的發現,在已完整修補的Google Pixel 6或Pixel 5手機上,攻擊者只要能夠實際拿到這些手機,就有機會在更換SIM卡的情況下,先刻意輸入3次錯誤的PIN碼,再使用個人解鎖碼(Personal Unblocking Key,PUK)解鎖,就能繞過螢幕鎖定的防護措施,成功存取手機的內容。

Google手機Pixel最近被資安研究人員發現,能在某些操作方式之下,繞過手機登入PIN碼的程序而能進入系統當中。根據資安研究人員David Schütz的發現,在已完整修補的Google Pixel 6或Pixel 5手機上,攻擊者只要能夠實際拿到這些手機,就有機會在更換SIM卡的情況下,先刻意輸入3次錯誤的PIN碼,再使用個人解鎖碼(Personal Unblocking Key,PUK)解鎖,就能繞過螢幕鎖定的防護措施,成功存取手機的內容。

上述的漏洞為CVE-2022-20465,影響範圍涵蓋執行Android 10至13版作業系統的手機,研究人員於今年6月通報這個情況之後,11月Google發布修補程式,並送出7萬美元獎金。

【資安產業動態】

GitHub提供向儲存庫所有者通報漏洞的管道

近日GitHub宣布提供新功能,讓外界的安全研究人員能通報公開儲存庫漏洞,讓儲存庫所有者、管理者來進行處理。該公司表示,過往研究人員只能透過社群網站,或是私下聯絡管理員的方式來進行,但這些方式漏洞的細節有可能被公開。有了專屬的漏洞通報管道,儲存庫管理者更容易對於漏洞進行管理,亦能藉此與通報者討論如何修補。

【其他資安新聞】

美國針對Zimbra郵件系統管理者提出警告,駭客已運用多個重大漏洞發動攻擊

近期資安日報

【2022年11月14日】 加密貨幣交易所FTX疑遭駭客攻擊、美國警告醫療照護機構遭到勒索軟體Venus鎖定

【2022年11月11日】 石油與天然氣流量檢測器弱點修補受關注,APT29入侵歐洲外交機關利用Windows憑證漫遊功能

熱門新聞

2026-02-09

2026-02-06

2026-02-06

2026-02-06

2026-02-06

2026-02-06