集權國家政府利用間諜軟體監控特定人士的情況,不時傳出,而對於上週蘋果修補的一連串漏洞,通報的加拿大公民實驗室與Google威脅情報小組隨後公布資安事故的細節,指出受害者就是參與埃及明年總統大選的前議員Ahmed Eltantawy。

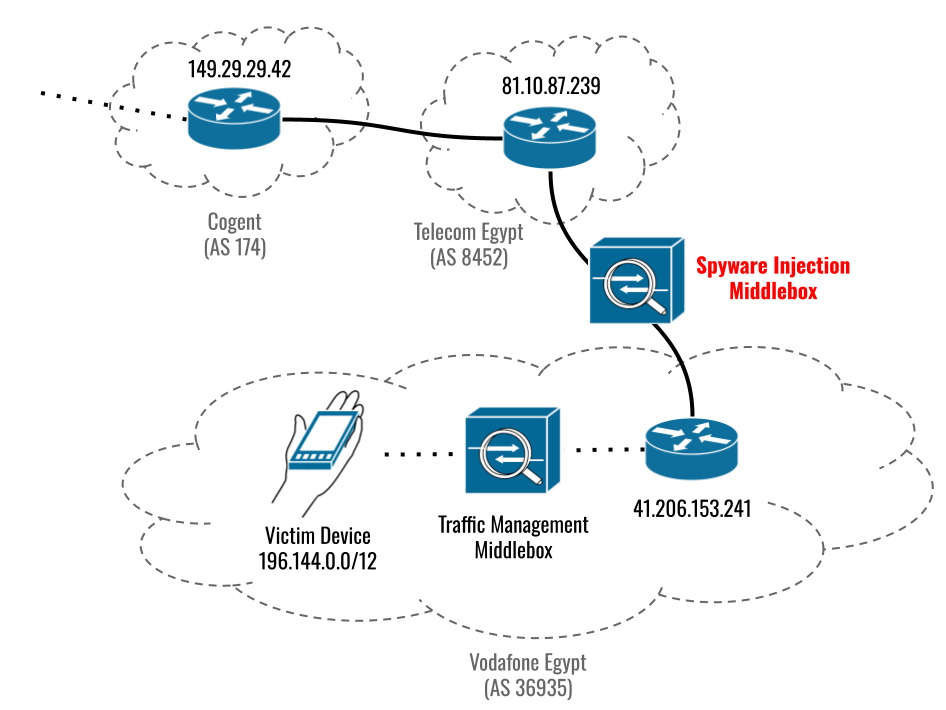

但有別於1年多前攻擊者利用釣魚簡訊引誘該名議員上當,這次攻擊者竟然透過當地電信業者的邊界裝置下手,對方趁他瀏覽尚未採用HTTPS連線的網站時,重新導向到惡意網站來部署間諜軟體。研究人員依此判斷,背後的攻擊者極有可能就是埃及政府。

【攻擊與威脅】

埃及政府傳出對總統候選人下手,利用零時差漏洞在iPhone手機植入間諜軟體Predator

蘋果於9月21日針對旗下的行動裝置、電腦、穿戴裝置發布更新,修補由的3個零時差漏洞CVE-2023-41991、CVE-2023-41992、CVE-2023-41993,通報上述漏洞的加拿大公民實驗室與Google威脅情報小組(TAG)指出,遭到攻擊的是宣布參與埃及明年總統大選的前議員Ahmed Eltantawy,這名議員在今年3月宣布參選後,他的家人與支持者不斷遭到各種騷擾及逮捕,因而懷疑手機遭到監控而尋求加拿大公民實驗室協助。

蘋果於9月21日針對旗下的行動裝置、電腦、穿戴裝置發布更新,修補由的3個零時差漏洞CVE-2023-41991、CVE-2023-41992、CVE-2023-41993,通報上述漏洞的加拿大公民實驗室與Google威脅情報小組(TAG)指出,遭到攻擊的是宣布參與埃及明年總統大選的前議員Ahmed Eltantawy,這名議員在今年3月宣布參選後,他的家人與支持者不斷遭到各種騷擾及逮捕,因而懷疑手機遭到監控而尋求加拿大公民實驗室協助。

調查結果發現,在今年5月至9月間,這名議員遭到鎖定,駭客透過簡訊及WhatsApp傳送連結,他手機所使用的電信網路Vodafone Egypt門號於8月開始遭到鎖定,只要該名議員瀏覽沒有採用HTTPS的網站,此電信業者的網路邊界裝置會將他重新導向惡意網站,從而在執行iOS 16.6.1作業系統的手機植入間諜軟體Predator。

有鑑於間諜軟體透過埃及境內的電信網路設備發動攻擊,研究人員認為幕後的攻擊者就是埃及政府。而Ahmed Eltantawy的手機並非首度遭Predator入侵,2021年11月,這名議員收到含有釣魚網站連結的簡訊,而導致手機感染Predator。

資料來源

1. https://citizenlab.ca/2023/09/predator-in-the-wires-ahmed-eltantawy-targeted-with-predator-spyware-after-announcing-presidential-ambitions/

2. https://blog.google/threat-analysis-group/0-days-exploited-by-commercial-surveillance-vendor-in-egypt/

資安業者Akamai揭露針對旅館、訂房網站、旅行社的竊資軟體攻擊行動,駭客假冒旅館的名義,透過訂房網站尋找目標,要求消費者重新確認信用卡,目的是竊取他們的資料。攻擊者先是發出訂房請求,並指定到旅館付款的方式,然後向旅館寄送一系列極為緊急且似乎相當真誠的電子郵件,當中含有「相片」的連結,若是收信人點選,電腦就有可能執行竊資軟體。

資安業者Akamai揭露針對旅館、訂房網站、旅行社的竊資軟體攻擊行動,駭客假冒旅館的名義,透過訂房網站尋找目標,要求消費者重新確認信用卡,目的是竊取他們的資料。攻擊者先是發出訂房請求,並指定到旅館付款的方式,然後向旅館寄送一系列極為緊急且似乎相當真誠的電子郵件,當中含有「相片」的連結,若是收信人點選,電腦就有可能執行竊資軟體。

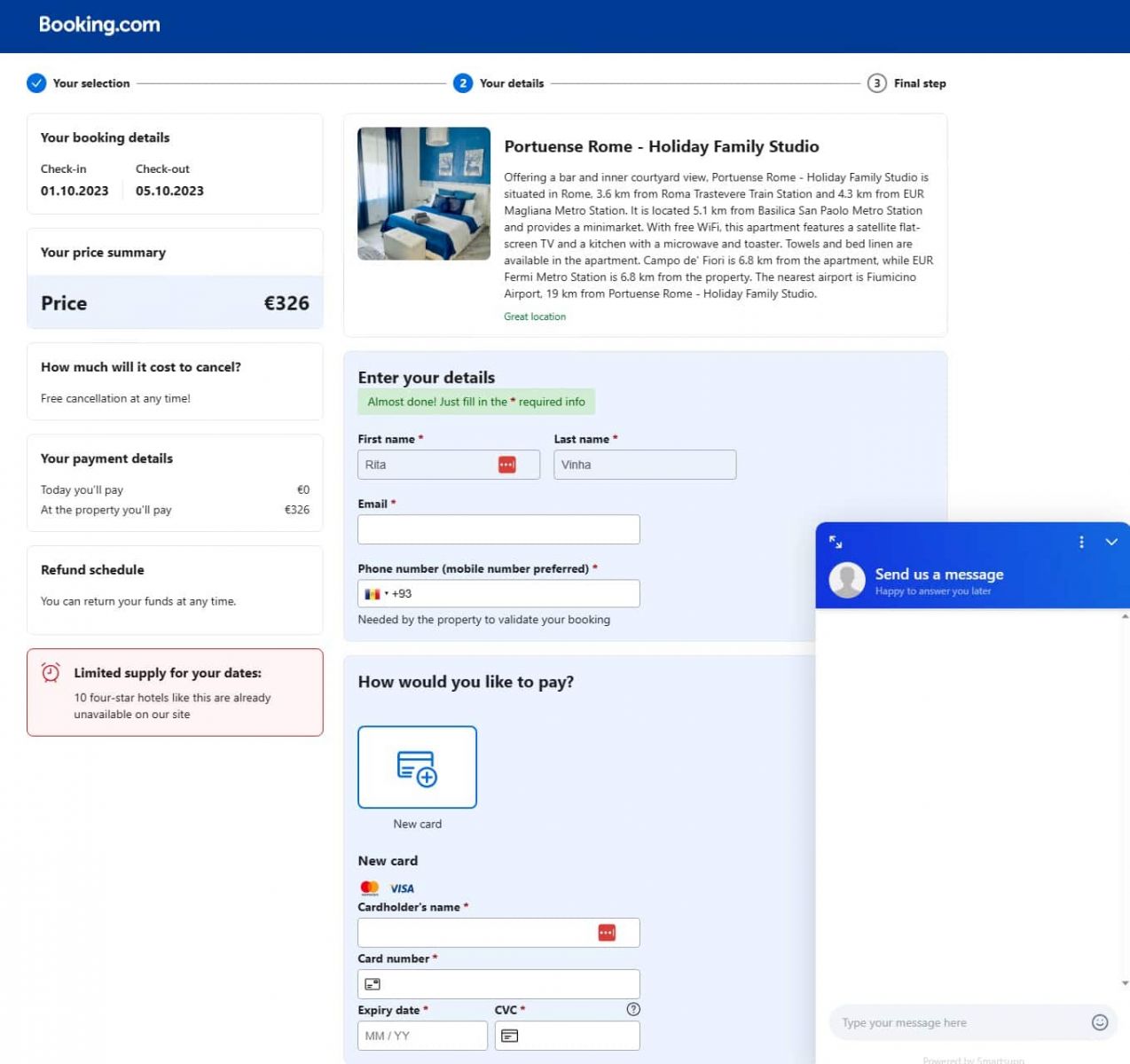

研究人員指出,一旦旅館被鎖定,接下來駭客的目標就會轉向房客。研究人員指出,一旦收信人在旅館執行了竊資軟體,攻擊者就有機會取得聯繫房客的聯絡方式,然後利用旅館的名義,從訂房網站發送簡訊給房客,要求他們儘速採取行動,依照指示進行額外的付款資料驗證,來確保預約不會取消。

若是房客照做,電腦就會執行以Base64編碼混淆的JavaScript指令碼。值得一提的是,為了防堵研究人員分析,駭客加入多項安全驗證機制,房客必須通過驗證後才會看到假冒Booking.com的釣魚網站。

110個組織遭勒索軟體Akira鎖定,利用思科SSL VPN漏洞入侵,加密Windows、Linux電腦檔案

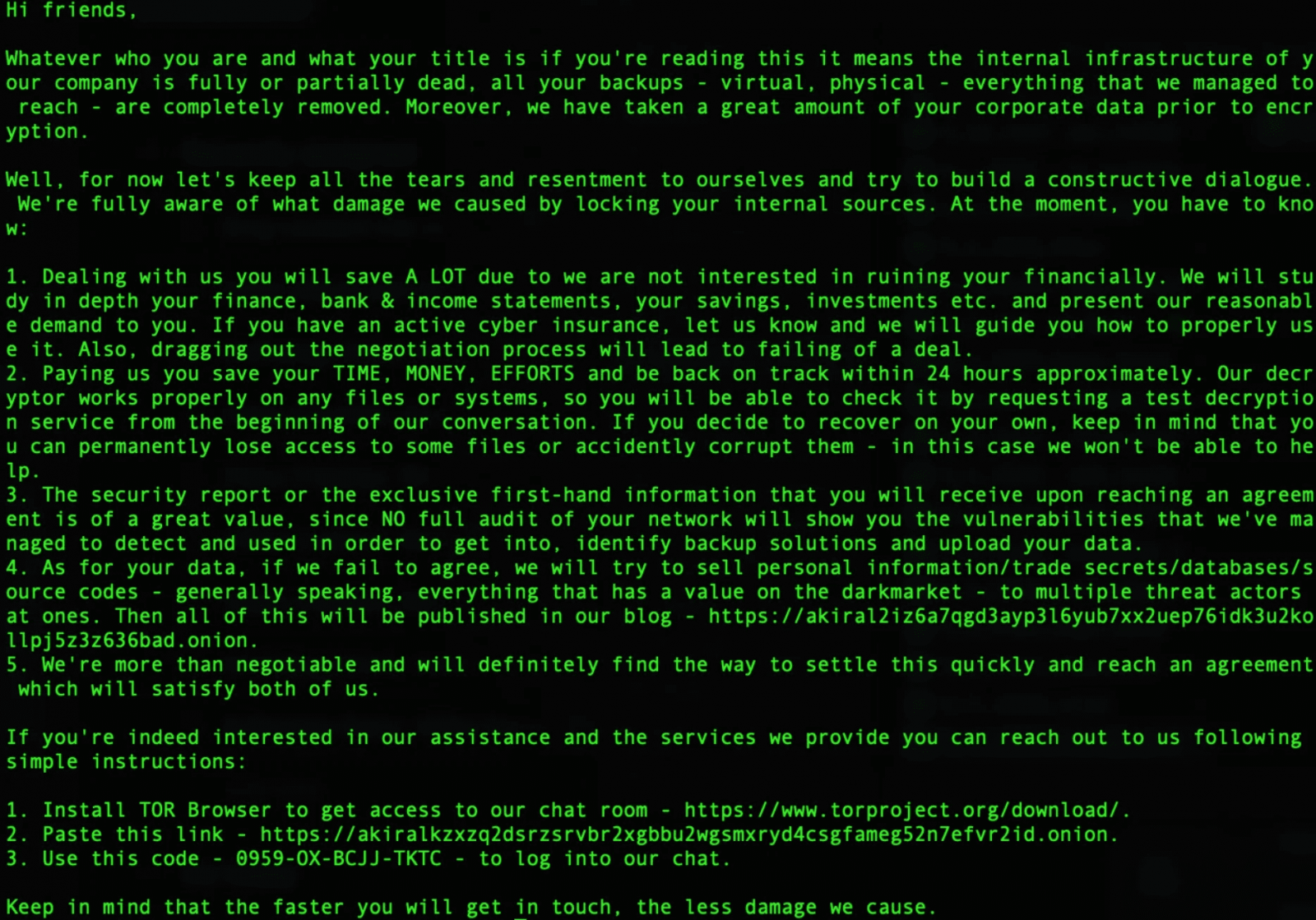

勒索軟體Akira鎖定目標組織的思科SSL VPN系統,利用CVE-2023-20269入侵內部網路環境,引起不少研究人員關注,最近有新的分析指出該組織的攻擊行動持續昇溫。資安業者Logpoint指出,今年8月Akira是第4大的勒索軟體,僅次於LockBit 3.0、8Base、BlackCat(Alphv),截至9月15日,總共有110個組織受害(編按:根據Ransomware.live網站的統計,在25日這天已增加至113個組織),這些組織大部分位於美國和英國,但駭客沒有偏好特定產業,受害組織涵蓋教育、金融、房仲、製造、顧問業者,當中包含大型生產流程品質檢驗業者Intertek。

勒索軟體Akira鎖定目標組織的思科SSL VPN系統,利用CVE-2023-20269入侵內部網路環境,引起不少研究人員關注,最近有新的分析指出該組織的攻擊行動持續昇溫。資安業者Logpoint指出,今年8月Akira是第4大的勒索軟體,僅次於LockBit 3.0、8Base、BlackCat(Alphv),截至9月15日,總共有110個組織受害(編按:根據Ransomware.live網站的統計,在25日這天已增加至113個組織),這些組織大部分位於美國和英國,但駭客沒有偏好特定產業,受害組織涵蓋教育、金融、房仲、製造、顧問業者,當中包含大型生產流程品質檢驗業者Intertek。

研究人員指出,一旦駭客得到內部網路的存取權限,就會使用遠端桌面連線工具AnyDesk、RustDesk,以及壓縮軟體WinRAR來進行後續攻擊行動,並且利用系統資訊工具PC Hunter及wmiexec橫向移動。

此外,為了讓檔案加密工作能順利執行,駭客會停用Windows內建的防毒軟體即時監控功能,並使用PowerShell下達刪除磁碟區陰影複製服務(VSS)的備份檔案。此外,這些駭客也開發了Linux版的加密程式,可用來加密VMware ESXi虛擬機器的檔案,進行綁架勒贖。

上週美國網路安全暨基礎設施安全局(CISA)、聯邦調查局(FBI)聯手,針對勒索軟體Snatch的攻擊行動提出警告,指出駭客廣泛針對關鍵基礎設施(CI)、包含國防工業基地(DIB)、糧食與農業、資訊科技業者而來(最近一起被公布的攻擊事件發生在6月)。

根據CISA和FBI提到的攻擊手法,駭客主要透過暴力破解找到遠端桌面連線(RDP)所需的帳密資料,成功入侵之後,他們會在受害組織的網路環境收集管理員帳密資料,並使用443埠進行連線,存取架設於俄羅斯代管服務的C2伺服器。接下來,攻擊者可能會耗費長達3個月的時間來進行橫向移動,並且找尋有價值的資料,過程中會利用Windows命令列執行sc.exe,以便對系統服務執行設定、查詢、停止、啟動、刪除、新增等動作,也會使用滲透測試工具Metasploit與Cobalt Strike。

而對於這次CISA和FBI發布資安通告的原因,資安業者CardinalOps執行長Michael Mumcuoglu認為,很有可能是在最近1年駭客的攻擊行動升溫有關。

檔案下載工具Free Download Manager遭植入惡意程式,疑烏克蘭駭客所為

卡巴斯基9月上旬揭露針對Linux用戶的冒牌網站攻擊行動,駭客從2020年1月,竄改檔案下載工具Free Download Manager(FDM)部分網站,導致Linux用戶可能遭到惡意軟體攻擊。

研究人員指出,一旦使用者下載、安裝惡意版本的FDM,電腦就有可能被植入後門程式crond,該程式會在電腦每次開機期間,透過cron啟動,並向特定網域發出特定類型的DNS請求,啟動反向Shell與C2連線。此後門程式會收集系統資訊、瀏覽器的上網記錄、儲存的帳密資料、加密貨幣錢包檔案,以及AWS、Google Cloud、Oracle Cloud Infrastructure、Azure等雲端服務的帳密資料。

對此,FDM開發團隊獲報後也做出進一步說明,表示發動攻擊的駭客疑似來自烏克蘭,約有不到0.1%用戶受到影響,而開發團隊在2022年的網站更新工作時,無意間修復了相關弱點。FDM呼籲曾在2020至2022年下載應用程式的Linux用戶,應儘速檢查電腦是否感染惡意軟體,他們也提供Bash指令碼執行相關檢測工作。

資料來源

1. https://securelist.com/backdoored-free-download-manager-linux-malware/110465/

2. https://www.freedownloadmanager.org/blog/?p=664

【漏洞與修補】

Atlassian修補旗下Jira、Confluence、Bitbucket、Bamboo漏洞

9月19日Atlassian針對旗下多款產品發布更新,包含:程式碼管理平臺Bitbucket、DevOps協作平臺Confluence、持續整合與持續部署系統(CI/CD)Bamboo、專案管理平臺Jira。

根據CVSS風險評分,最為危險的是遠端程式碼執行(RCE)漏洞CVE-2023-22513,這項漏洞出現在Bitbucket,影響8.0.0至8.13.0版,攻擊者可在通過身分驗證的情況下,執行任意程式碼,能夠破壞該系統的可用性、完整性、機密性,過程無需使用者互動,CVSS風險評分為8.5。

其他幾項漏洞為CVE-2023-22512、CVE-2023-28709、CVE-2022-25647,CVSS風險評分皆為7.5。CVE-2023-22512為阻斷服務(DoS)漏洞,未經授權的攻擊者可暫停目標伺服器的服務,影響5.6至8.5版的Confluence。CVE-2023-28709、CVE-2022-25647是第三方元件漏洞,影響8.1.12至9.2.3版Mamboo,以及4.20至5.10版Jira。

9月20日網際網路系統協會(ISC)發布DNS軟體BIND更新,提供9.16.44、9.18.19、9.19.17等版本,修補高風險漏洞CVE-2023-3341、CVE-2023-4236。

這兩個漏洞的CVSS風險評分同為7.5,影響範圍較廣的是CVE-2023-3341,一旦遭到利用,攻擊者可藉由控制頻道發送偽造訊息,可能導致處理封包的程式碼佔滿整個記憶體堆疊,使得BIND無預期停止運作,影響9.16、9.18、9.19版BIND。

ISC本次修補的另一個漏洞CVE-2023-4236,起因是處理DNS-over-TLS查詢的程式碼存在弱點,導致該系統內部資料結構在出現大量查詢作業的情況下,而造成不正確的重覆利用,演變成斷言(assertion)出錯讓該系統終止運作,影響9.18版BIND。

【其他新聞】

美國國家學生資訊交換所遭遇MOVEit Transfer零時差漏洞攻擊,影響890所學校

勒索軟體BlackCat聲稱入侵車輛資訊系統製造商Clarion

近期資安日報

【9月23日】 中國駭客鎖定臺灣安卓用戶,假借提供Whoscall付費功能的破解程式來散布惡意軟體

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-12

2026-02-10

2026-02-06