駭客利用企業臉書帳號散布竊資軟體NodeStealer的攻擊行動,大約從今年5月開始出現,其中又以越南駭客組織的攻擊行動最受到矚目。但到目前為止,大部分的攻擊行動多半針對特定目標,通常是經營企業臉書帳號的使用者而來,或是打算應徵市場行銷職務的人士。但在最近的攻擊行動裡,攻擊者開始針對一般的使用者而來。

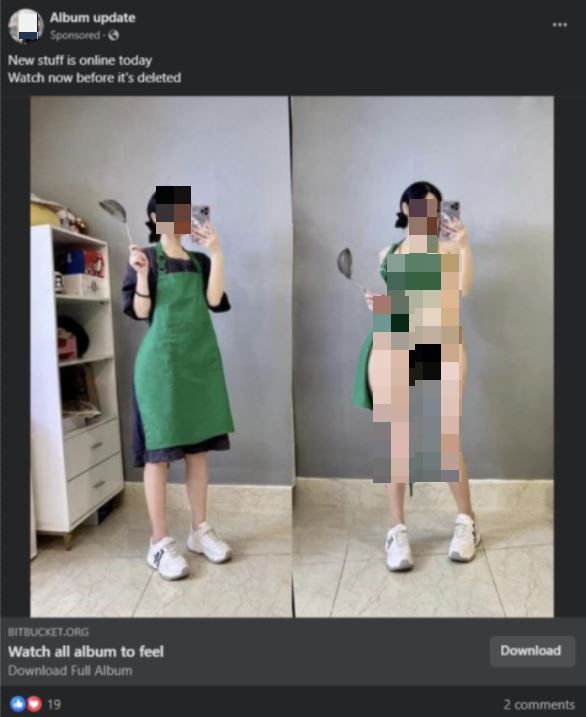

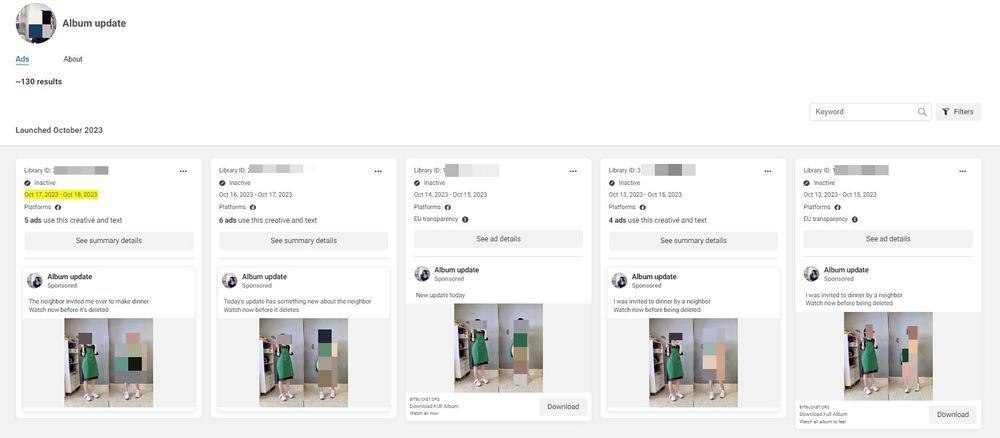

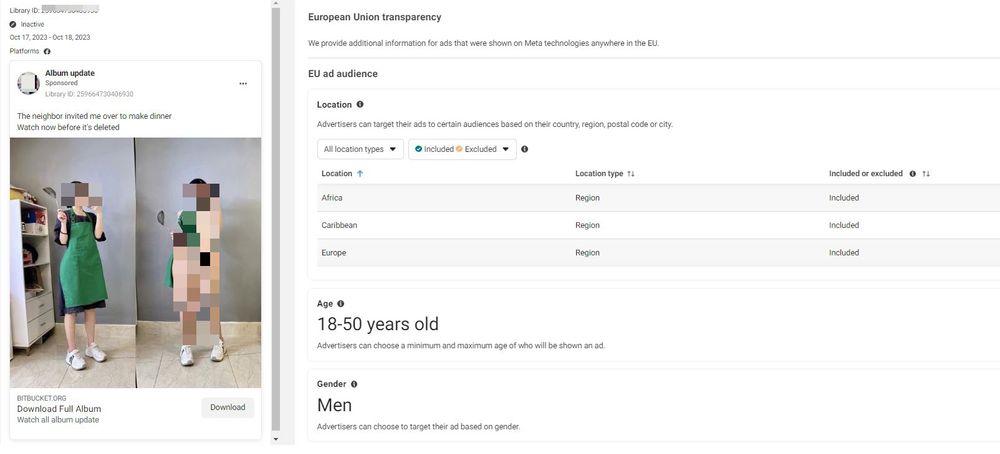

資安業者Bitdefender揭露發生在10月中旬的惡意軟體NodeStealer攻擊行動,他們在10月10日至20日,看到攻擊者運用超過10個遭竊的企業臉書帳號,散布約140則惡意廣告,內容帶有年輕女性的裸露照片,鎖定歐洲、非洲、加勒比海、18至65歲的男性而來,估計1天之內就有1.5萬次下載、這段期間累計下載達10萬次,其中,上當人數最多的族群是45歲以上的男性。

這款竊資軟體的來歷,最早是Meta的資安團隊在今年5月揭露,他們在1月開始看到越南駭客組織散布,同時這些駭客也會利用另一款名為Ducktail惡意軟體從事相關攻擊行動。

研究人員首度看到NodeStealer的攻擊行動,是由越南駭客發起,當時對方打造了自製的JavaScript指令碼,透過Facebook Messenger向目標用戶發送訊息,一旦使用者依照指示操作,就有可能讓電腦感染此惡意軟體,導致攻擊者掌控企業臉書帳號,而且,過程中完全不需受害者進行互動,甚至也繞過了雙因素驗證等進階安全機制。

而近期的NodeStealer攻擊行動當中,Bitdefender的研究人員看到最新(2.1版)竊資軟體,相較於早期版本主要是挾持Chrome、Edge、Brave、Opera瀏覽器的連線階段(Session),從而接管臉書帳號,新版惡意程式竊取資料的範圍擴大,能夠存取特定服務的電子郵件信箱帳號,或是盜取受害者的加密貨幣。

駭客先是設置多個臉書個人頁面,這些帳號都能顯示上述的裸露照片,然後再假借提供一整組色情圖片的名義打廣告,表明他們更新了相簿內容,或是限時開放下載,引誘使用者上當。一旦使用者點選廣告內容,就有可能從程式碼儲存庫Bitbucket、GitLab,或是雲端檔案共享系統Dropbox下載壓縮檔,其內容包含名為Photo Album的.EXE檔案。

使用者若是開啟這些執行檔,電腦就有可能被植入以.NET打造的竊資軟體NodeStealer,攻擊者不只能藉此控制受害者的臉書帳號、加密貨幣錢包,這次出現的新版竊資軟體還能入侵Gmail、Outlook帳號,並下載其他惡意程式。

值得留意的是,為了避免有人舉報廣告而東窗事發,攻擊者同時最多只會上架5組廣告,並在一天之內就進行切換。

另一方面,這些駭客在攻擊行動當中,為了讓惡意廣告的效果更好,他們充分利用Meta提供的廣告管理工具,以便針對臉書上的男性使用者顯示。

熱門新聞

2026-02-11

2026-02-09

2026-02-10

2026-02-11

2026-02-10

2026-02-06

2026-02-10

2026-02-10