圖片來源/微軟

微軟在周二(12/12)釋出的Patch Tuesday修補了逾30個安全漏洞,當中有4個被列為重大(Critical)漏洞,另有一個已被公開的零時差漏洞CVE-2023-20588則是源自於AMD晶片。

CVE-2023-20588是在今年8月被揭露,根據AMD的描述,這是一個除以零(division by zero)錯誤,某些AMD處理器可能會因此回覆推測資料,而失去保密性。此一漏洞同時影響AMD的資料中心、桌面與行動處理器,且需要更新軟體平臺才能緩解,微軟因此於本月更新了Windows。

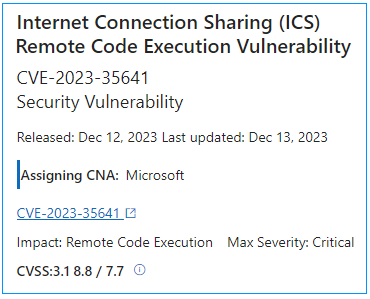

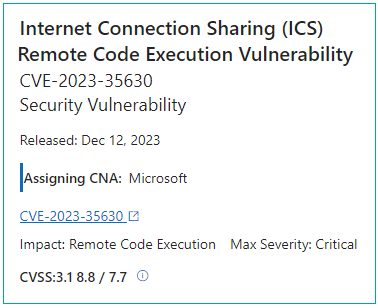

此次有兩個重大漏洞與網路連線分享(Internet Connection Sharing,ICS)有關,分別是CVE-2023-35641與CVE-2023-35630,這是Windows的內建服務,允許一臺連網電腦與其它電腦分享網路連線。這兩個漏洞都僅能攻擊與駭客處於同一網路交換器或虛擬網路的系統,駭客可藉由傳送惡意DHCP訊息至執行ICS服務的伺服器,或是變更某個輸入訊息的長度欄位選項,來觸發相關漏洞,成功的攻擊將允許駭客自遠端執行程式。

不過,ICS服務的預設值是關閉的,且不常被使用。

另一個同樣允許遠端程式攻擊的重大漏洞為CVE-2023-35628,它牽涉到Microsoft Edge的IE模式所使用的Windows MSHTML Platform,駭客可透過電子郵件傳送一個惡意連結,當受害者點選該連結之後,即可允許駭客執行任意程式。

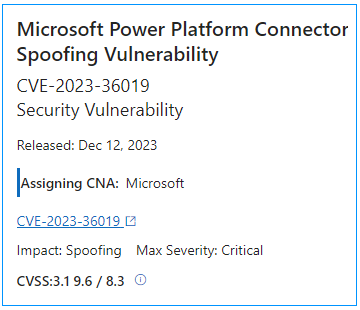

本月微軟修補的最嚴重漏洞為CVE-2023-36019,其CVSS風險評分高達9.6,該漏洞與Microsoft Power Platform Connector有關,屬於欺騙漏洞,允許駭客將惡意的連結、應用程式或檔案偽裝成合法的以吸引受害者,最終也可導致遠端程式攻擊。

此外,CVE-2023-36019漏洞其實位在網頁伺服器上,但惡意腳本程式則是在使用者的瀏覽器上執行。

熱門新聞

2026-02-11

2026-02-09

2026-02-10

2026-02-11

2026-02-06

2026-02-10

2026-02-10

2026-02-10

.png)