微軟在2024年的第一個Patch Tuesday修補了49個安全漏洞,本月並未修補任何零時差漏洞,也僅有兩個漏洞被列為重大(Critical)等級,分別是涉及Windows Hyper-V的遠端程式攻擊漏洞CVE-2024-20700,以及與Windows Kerberos有關的安全功能繞過漏洞CVE-2024-20674。

其中,CVE-2024-20674 的CVSS風險評分為9,是今年1月風險最高的安全漏洞。Kerberos為一電腦網路授權協定,允許個人通訊於非安全的網路中,以安全的方式進行身分認證。不管是微軟的Windows、蘋果的macOS,或是FreeBSD、Red Hat Enterprise Linux及Oracle Solaris都支援Kerberos。

根據微軟的說明,該漏洞允許駭客藉由建立中間人攻擊或其它本地端網路欺騙技術,傳送惡意的Kerberos訊息至客戶端受害機器上,並假裝自己是Kerberos認證伺服器,前提是駭客必須先能存取目標網路。專注於漏洞風險管理的Rapid7軟體工程師Adam Barnett解釋,當駭客成功騙過目標對象時,就能繞過身分認證並假冒該名用戶。

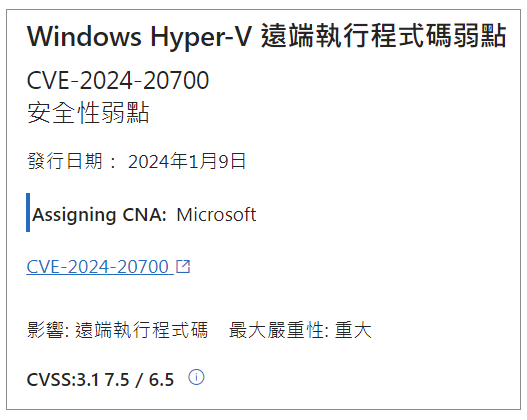

至於要攻陷CVE-2024-20700漏洞的駭客也必須先能存取受限制的網路,並贏得競爭條件。雖然微軟對於該漏洞的描述並不多,但基於它的CVSS風險評分只有7.5,卻被列為重大等級,使得資安研究人員認為這理應是個攻擊程序很複雜,但卻影響重大的漏洞。

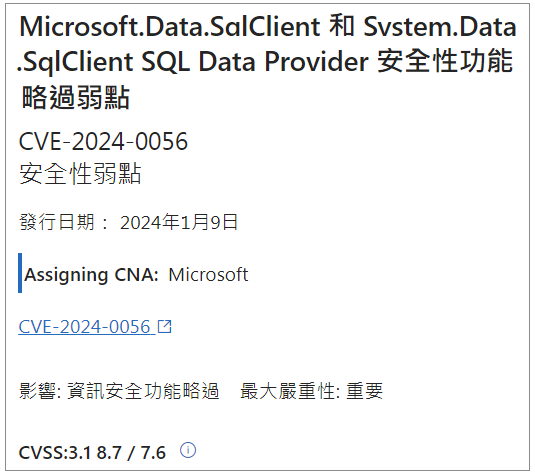

在其它的安全漏洞中,趨勢科技Zero Day Initiative (ZDI)團隊特別點名了僅被列為重要(Important)等級,CVSS風險評分卻高達8.7的CVE-2024-0056漏洞。這是個與Microsoft.Data.SqlClient 及System.Data.SqlClient有關的安全功能繞過漏洞,允許駭客悄悄繞過客戶端與伺服器端的加密機制,可解密、讀取與竄改TLS流量。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10

2026-02-10