資安業者Trellix揭露一起散布竊資軟體的攻擊行動,駭客鎖定拉丁美洲及亞太地區的使用者,誘騙他們下載受到密碼保護的壓縮檔,這個檔案的內容,包含了遭竄改的思科Webex Meeting應用程式元件ptService.exe,一旦使用者解壓縮並執行Setup.exe,Webex Meeting就會秘密啟動惡意程式載入工具HijackLoader,從而在受害電腦植入竊資軟體Vidar Stealer。

研究人員進一步調查,攻擊者利用的壓縮檔約有400個左右,這些檔案有ZIP及RAR格式,共通點是駭客聲稱提供免費軟體或盜版商業軟體,並為這些壓縮檔設置密碼。

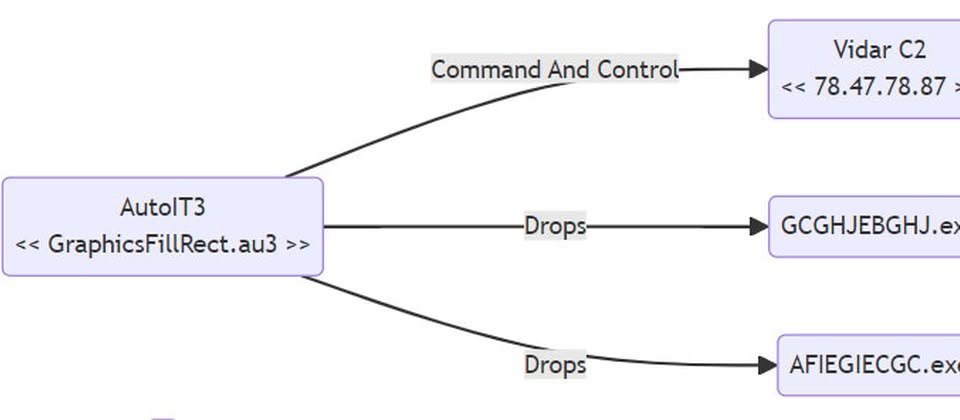

若是使用者依照對方指示執行特定的執行檔,電腦就會透過DLL側載啟動HijackLoader,而這個惡意程式載入工具將下載AutoIT自動化工具的執行檔,然後與C2進行連線,而這個C2伺服器位於Vidar殭屍網路的基礎設施。

駭客濫用AutoIT打造的Vidar Stealer,一旦該程式與C2成功連線後,便會存取Chrome、Firefox、Zoom等應用程式的使用者設定資料,而且還會進行權限提升,並將自己加入防毒軟體Microsoft Defender的白名單,然後透過MSBuild.exe取得遠端.NET執行檔,試圖利用受害電腦挖礦。

熱門新聞

2026-02-06

2026-02-09

2026-02-06

2026-02-09

2026-02-06

2026-02-06

2026-02-09

Advertisement