鎖定Linux伺服器的攻擊行動越來越常見,但駭客植入惡意程式的攻擊手法,最近出現了相當不尋常的新招。

保險業者怡安(Aon)旗下的風險管理業者Stroz Friedberg揭露名為sedexp的Linux惡意軟體,駭客將其用來在網頁伺服器竊取信用卡資料,其中使用罕見的手法維持在受害主機運作引起研究人員關注,此惡意程式從2022年開始出沒,研究人員在許多沙箱環境發現其蹤跡,然而,目前沒有防毒引擎將其視為有害。

除了前述的信用卡資料側錄行為,研究人員指出此惡意程式還具備反向Shell的功能,以及竄改記憶體內容,目的是用來隱藏含有ls或find指令的部分命令,攻擊者通常會用來偷渡Web Shell、竄改的Apache組態檔案,以及udev規則。

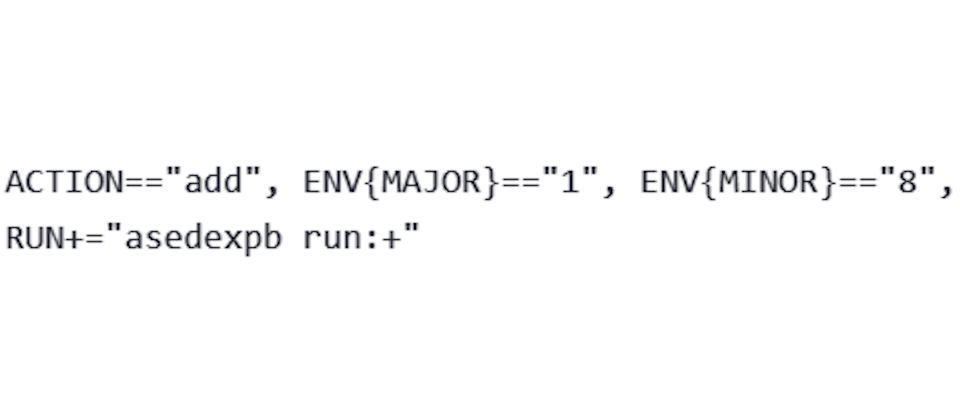

究竟研究人員提及的罕見手法是什麼?答案是濫用Linux核心的裝置管理系統udev的規則。

udev的主要功能是負責管理/dev資料夾裡的裝置節點,動態建立或是移除裝置,處理熱插拔事件、設定新的設備,並載入所需的驅動程式,而udev規則組態檔案的用途,是指示此裝置管理系統偵測到特定裝置的時候,執行特定的動作,例如新增或是移除裝置。

而駭客加入的udev規則檔案內容為何?研究人員看到他們針對/dev/random的特殊裝置檔案設定配置,Linux作業系統的許多系統處理程序及應用程式,都會將其用來產生隨機亂數,然後進行加密作業或是安全通訊。而攻擊者指定當上述的裝置檔案載入時,就會一併執行sedexp。研究人員特別提及,這樣的手法,目前尚未被彙整到攻擊框架MITRE ATT&CK當中。

針對這種極為特殊的新興手法,研究人員指出,這代表出於經濟動機犯案的駭客,手法也變得更加複雜,突顯企業需要持續調整、更新偵測威脅的能力,並在察覺伺服器疑似遭駭的情況下,應考慮進行完整的鑑識調查。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10

2026-02-10