資安業者趨勢科技揭露專門鎖定軍事產業的中國駭客組織TIDrone,並指出這些駭客主要目標是臺灣軍事及衛星工業,尤其是對無人機的製造商感到高度興趣。

這波攻擊行動為何能夠現形?主要是趨勢科技年初開始不斷收到臺灣資安事故通報,經過比對及調查,發現駭客鎖定軍事相關產業鏈而來,但根據惡意軟體分析平臺VirusTotal的資料,臺灣並非這些駭客唯一的攻擊目標,呼籲其他國家也要提高警覺。

駭客如何入侵受害組織環境?研究人員推測很有可能利用特定工具滲透,然後進行橫向移動。

而在這波攻擊行動裡,駭客最終於受害組織散布惡意程式Cxclnt、Clntend,其中,Cxclnt具備上傳及下載檔案的功能,並能收集系統資訊、檔案名單,攻擊者也能用來傳送執行檔並執行,此外,最終Cxclnt還能抹除作案的痕跡。

而另一支惡意程式Clntend,是今年4月出現的RAT木馬程式,特色是具備較廣泛的網路通訊協定支援。

值得一提的是,這些受害組織都採用相同的ERP系統,因此他們認為,攻擊者很可能透過供應鏈攻擊,來達到散布惡意軟體的目的。

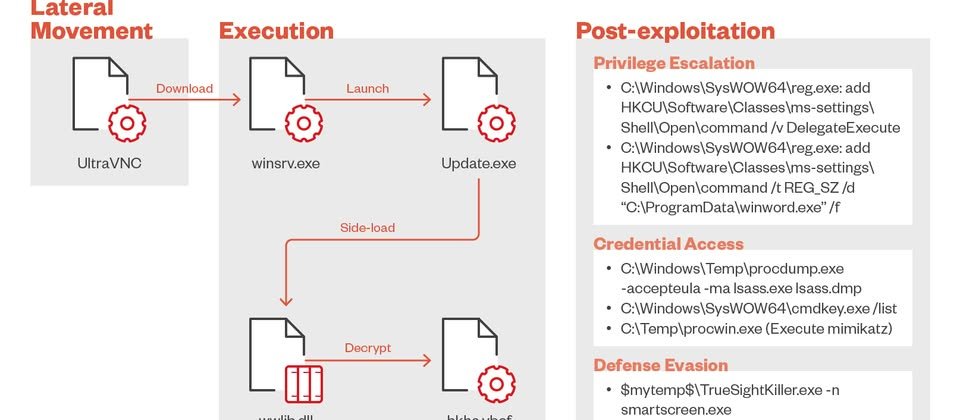

攻擊者先是透過遠端存取工具UltraVNC下載惡意程式的相關元件,然後啟動惡意軟體、執行winsrv.exe,惡意軟體會從winlogon.exe複製憑證(Token)來提升權限,並竄改特定資料夾裡的Update.exe。

在後續的攻擊裡,駭客企圖繞過使用者帳號控制(UAC)、轉存帳密資料,並且下達停用防毒軟體的命令。

附帶一提的是,研究人員也提及這些攻擊行動的另一個共通點,就是駭客都使用WinWord.exe作為主要處理程序,因此資安人員可藉由這群駭客慣用的檔案特徵,進一步防禦相關攻擊行為。

熱門新聞

2026-02-11

2026-02-11

2026-02-12

2026-02-09

2026-02-10

2026-02-10

2026-02-06