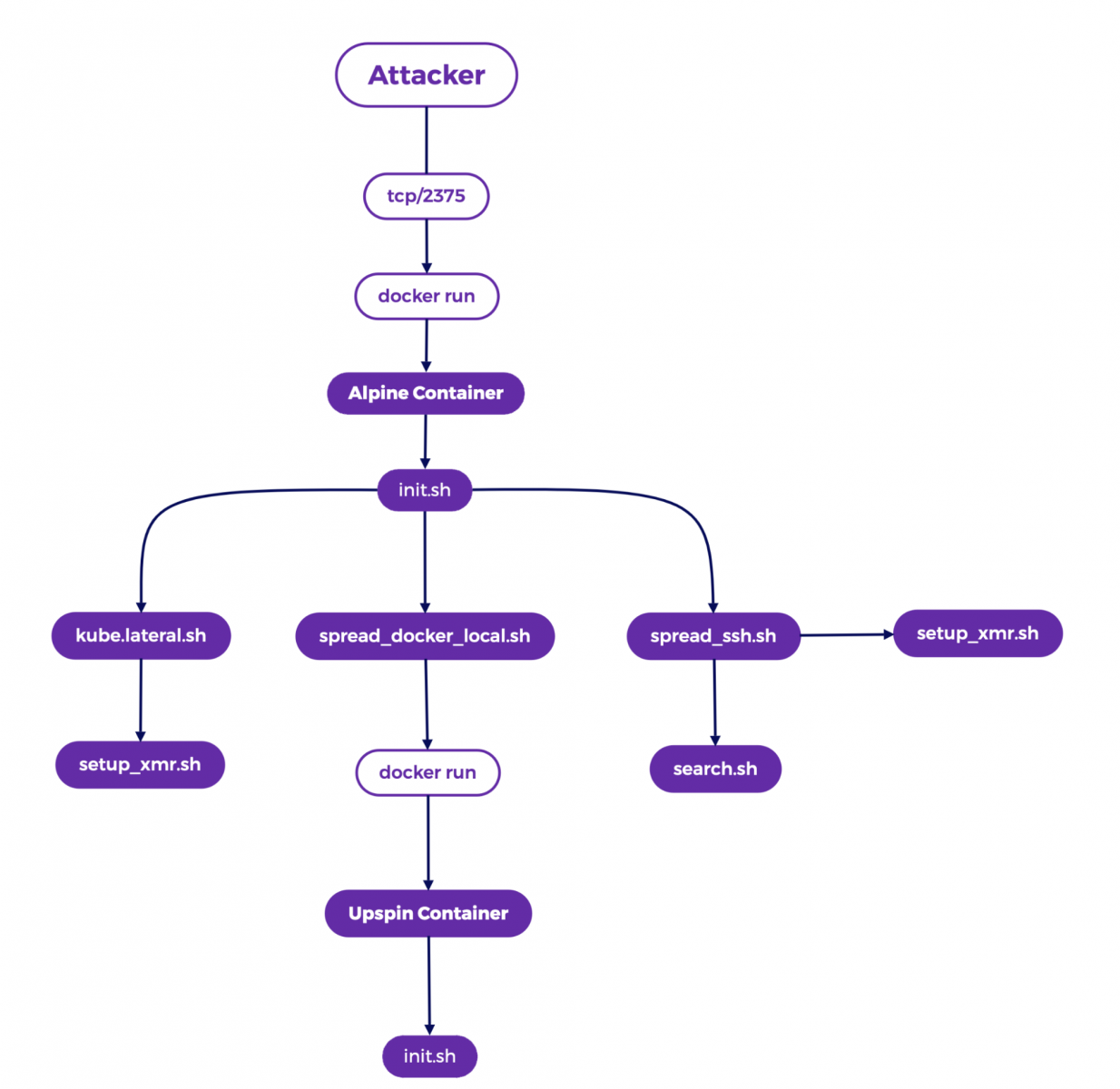

駭客濫用Docker、Kubernetes等環境從事挖礦的事故,接連有事故傳出,本週有研究人員公布最新一波的攻擊行動,並指出攻擊者發起攻擊的管道,是曝露在網際網路的Docker引擎API。

值得留意的是,駭客使用的惡意軟體具備類似蠕蟲的特性,會在成功入侵Docker端點後進行橫向移動,對其他的Docker Swarm、Kubernetes端點進行感染。

【攻擊與威脅】

濫用Docker、Kubernetes等環境從事挖礦攻擊的情況一直都存在,本週有研究人員揭露新一波大規模行動。

雲端監控服務業者Datadog旗下的資安實驗室發現,有人針對Docker引擎的API從事挖礦攻擊,並橫向移動到Docker Swarm、Kubernetes,以及其他能透過SSH存取的伺服器。駭客將受害主機加入他們控制的Docker Swarm叢集,並濫用Docker Swarm的編排(orchestration)功能進行C2通訊。

除此之外,這些駭客也濫用Docker Hub,並上傳大量惡意映像檔。根據有效酬載當中寫死的檔案系統路徑,研究人員推測,對方還運用雲端IDE環境GitHub Codespaces的運算基礎架構。

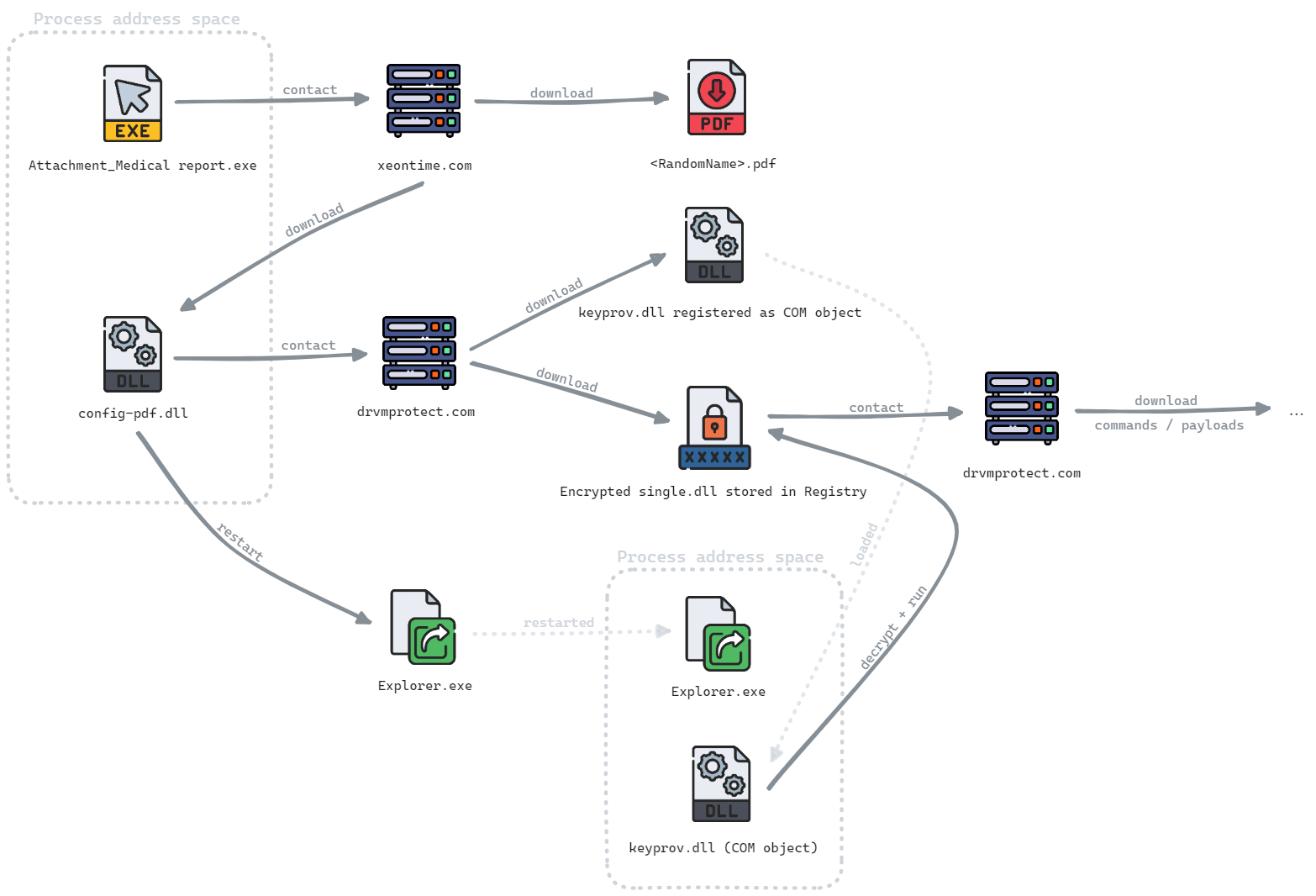

這兩年鎖定烏克蘭及盟國而來的惡意軟體RomCom,如今出現新的變種,駭客濫用有效憑證對其簽章來迴避偵測,並藉此工具進行多階段攻擊,從而達到執行命令、下載其他惡意軟體的目的。

資安業者Palo Alto Networks揭露惡意軟體RomCom的新變種SnipBot,並指出攻擊者可藉此於受害電腦執行命令,然後將附加模組植入受害電腦。研究人員與今年2月在資安事故看到SnipBot的資安業者Sophos聯手調查,並採集、分析攻擊者於受害電腦活動留下的痕跡。

對於這個惡意程式的發展,研究人員指出,駭客是以RomCom 3.0為基礎進行打造,但具備後續的4.0版(趨勢科技將其命名為PeaPod)部分新技術,因此他們認為SnipBot就是RomCom 5.0。他們推測,駭客很有可能在去年12月就開始運用SnipBot。

其他攻擊與威脅

◆中國駭客Salt Typhoon傳出滲透美國ISP的網路環境

◆北韓駭客Kimsuky散布惡意程式KLogEXE、FPSpy

◆Ivanti在8月修補的應用程式交付系統vTM漏洞已出現攻擊行動

◆漢翔工程師於Instagram張貼大量機敏資料,恐洩漏國機國造機密

【漏洞與修補】

本週Pure Storage發布資安公告,指出旗下儲存系統FlashArray和FlashBlade存在5項重大層級的漏洞,其中有2個CVSS風險評分達到了10分(滿分)的程度,可說是相當危險。這些漏洞攻擊者有機會用來執行任意程式碼、未經授權存取,甚至有可能破壞儲存設備的運作,該公司已發布新版軟體進行修補。

對於這些漏洞在臺灣處理的情形,我們也詢問Pure Storage,他們表示已通知客戶,並正與他們密切合作以解決任何相關的問題。

9月25日TeamViewer發布資安公告,指出Windows版應用程式存在兩項高風險漏洞CVE-2024-7479、CVE-2024-7481,這些弱點有可能讓攻擊者提升本機權限,CVSS風險評分皆達到8.8,影響TeamViewer主機端(Host)與客戶端(Full Client)程式,該公司發布15.58.4版應用程式予以修補。

這項漏洞發生的原因,在於遠端桌面軟體元件TeamViewer_service.exe的加密簽章驗證,出現處理不當的情況,使得不具高權限的攻擊者有機會提升權限,並安裝驅動程式。

回應8月CISA警告監控攝影機恐遭漏洞攻擊,陞泰表明該款產品已停產7年,但仍提供新版韌體修補漏洞

8月初美國網路安全暨基礎設施安全局(CISA)提出警告,臺灣視訊監控解決方案業者陞泰科技(Avtech)旗下的視訊監控攝影機(IP Camera)AVM1203,存在高風險層級的命令注入漏洞CVE-2024-7029(CVSS風險評分達到8.8),當時CISA指出,他們向陞泰通報此事並未得到回應,這項漏洞目前很有可能尚未得到修補,本週陞泰在網站發布聲明稿做出說明。

該公司指出,CISA在資安公告裡提到的CVE-2024-7029,他們對於產品線進行全面檢測,確認目前銷售的機種並未存在這項漏洞。至於存在漏洞的AVM1203,已經停產接近7年,他們也決定破例提供1024版韌體予以修補。

【資安防禦措施】

全球防詐立法態勢大轉變,要求金融、電信業失責需補償詐騙受害者

數位部預告限24小時下架詐騙廣告的政策,顯現臺灣政府近年打詐行動是持續加溫,但其他國家打詐的立法發展態勢也是如此,別以為企業被冒名詐騙事不關己,企業也要共同責任承擔,必需賠償詐騙受害者的損失。

面對日益嚴峻的詐騙威脅,不只是臺灣政府,全球多國政府同樣都在立法提升打詐力道。投入防詐領域已有10年的臺灣上市公司Gogolook(走著瞧-創),該公司共同創辦人暨執行長郭建甫指出,有些主要國家已經率先立法來因應,而最新呈現的重要態勢在於:企業也要共同承擔責任,尤其是金融業、電信業與數位平臺。

近期資安日報

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-10

2026-02-10

2026-02-10