資安業者Wiz Research上周揭露一個位於Nvidia Container Toolkit的安全漏洞CVE-2024-0132,它允許駭客突破容器的隔離限制而存取主機。Nvidia亦已於上周修補了此一被列為重大等級的安全漏洞。

Nvidia Container Toolkit是個專供容器化環境使用的工具套件,可在Docker與Kubernetes等容器平臺上,分配GPU資源予容器,以加速各種運算任務。

根據Nvidia的說明,CVE-2024-0132為一時間檢查與時間使用(TOCTOU)漏洞,發生在檢查資源狀態與使用該資源間的時間差中,在預設的配置下執行特定的容器映像檔就會觸發該漏洞,允許駭客存取主機的檔案系統,成功的利用可導致程式執行、服務阻斷攻擊、權限擴張、資訊揭露或是竄改資料等行為。

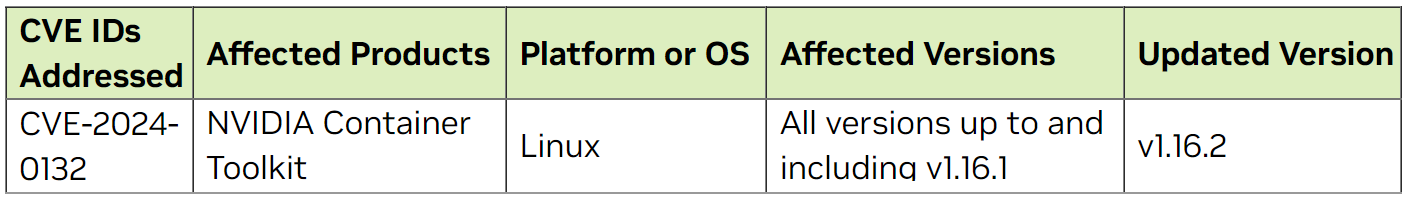

該漏洞波及Nvidia Container Toolkit v1.16.1及之前的版本,Nvidia已於上周釋出v1.16.2進行修補。

圖片來源/Nvidia

有鑑於Nvidia現為全球最大的AI/GPU晶片供應商,Wiz Research估計,全球有33%的雲端環境都安裝了Nvidia Container Toolkit函式庫,曝露於CVE-2024-0132漏洞中。

Wiz Research亦提醒,倘若使用者自不可靠的來源下載惡意的容器映像檔,駭客即有機會接管其工作站;或者是在Kubernetes等共用環境中,具備容器部署權的駭客將可逃離該容器並取得於同一節點、甚至同一叢集執行的其它應用程式的資料與秘密,從而影響整個環境。

熱門新聞

2026-02-06

2026-02-06

2026-02-06

2026-02-06

2026-02-09

2026-02-09