美國曾在2018、2020年警告北韓駭客利用名為FASTCash的惡意軟體,針對金融機構支付相關系統下手的情況,事隔4年,這些駭客擴大攻擊範圍,對於更多型態的支付系統開發專屬的FASTCash。

值得留意的是,這次他們鎖定的目標,是執行特定版本Ubuntu的支付處理系統,相當具有針對性。

【攻擊與威脅】

專門針對金融機構支付相關系統的惡意程式FASTCash,北韓駭客將其用於攻擊行動的情況陸續引起美國政府關注,如今有研究人員發現駭客擴大了攻擊範圍,開發新的惡意程式變種。

資安研究員HaxRob揭露最新一波的攻擊行動,駭客使用的惡意程式在去年6月上傳到惡意程式分析平臺VirusTotal,為專門針對Ubuntu 22.04 LTS版打造的Linux惡意軟體,研究人員特別提及,該變種程式與過往出現的Windows版及AIX版本存在高度相似之處。

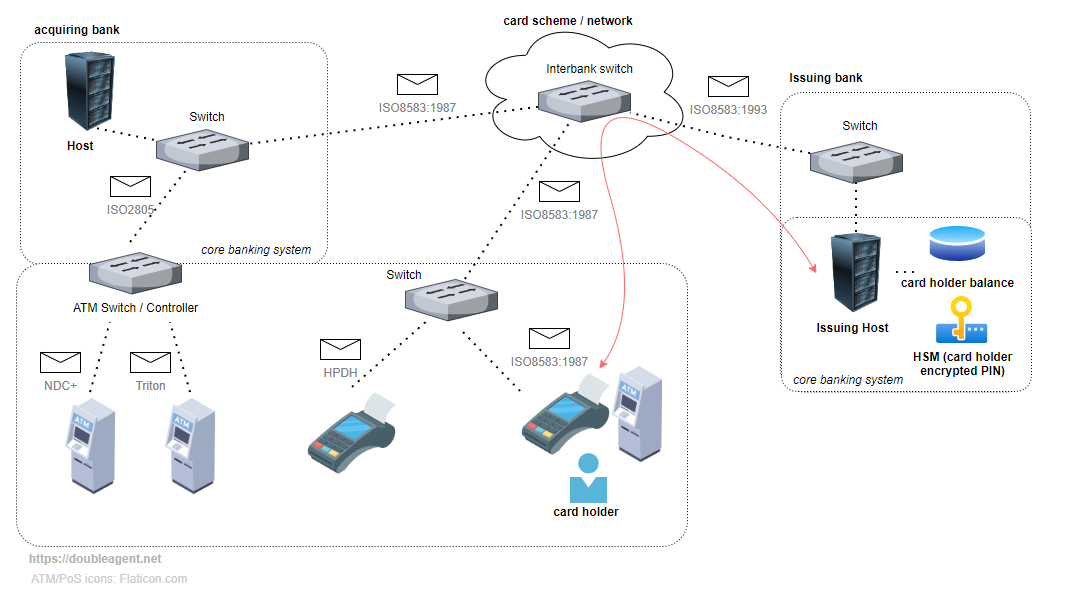

攻擊如何進行?駭客主要是針對持卡人帳號餘額不足被拒絕交易的情況而來,竄改其結果為「核可」,一旦攻擊者成功操縱相關訊息,並傳回銀行的中央系統,持有提款卡的車手就有機會從ATM領到錢。

上週有人在社群網站X、Reddit、Discord,以及資料外洩網站宣稱,他們竊得正在開發的新寶可夢遊戲的原始碼及相關檔案,後來遊戲開發公司證實,確實出現資料外洩的情況。

專門為任天堂開發寶可夢電玩遊戲的業者Game Freak於10月10日公告,坦承公司現任員工、離職員工、承包商的個人資料遭竊。他們在今年8月察覺伺服器遭到未經授權的第三方存取的現象,洩漏的資料包含姓名及公司電子郵件信箱,筆數為2,606筆。該公司將進一步聯絡所有受到影響的人士,並在網站上公告此事。

不過,針對正在開發的遊戲資料是否外洩,Game Freak並未進一步說明。資安新聞網站Bleeping Computer指出,根據這份公告,玩家的資料不在這起事故影響的範圍之內。

一週前資安業者Ivanti發布資安公告,指出旗下雲端服務應用平臺Cloud Services Appliance(CSA)存在3項漏洞CVE-2024-9379、CVE-2024-9380、CVE-2024-9381,已有部分用戶系統遭遇漏洞濫用活動,如今有研究人員指出,有國家級駭客正在利用這些漏洞從事攻擊行動。

資安業者Fortinet指出,9月9日他們在客戶的環境偵測到漏洞利用攻擊行動,進一步調查發現,攻擊者利用了已知的命令注入漏洞CVE-2024-8190,以及當時尚未公開的路徑穿越漏洞CVE-2024-8963、命令注入漏洞CVE-2024-9380。值得留意的是,隔日Ivanti對於CVE-2024-8190發布資安公告,駭客竟是對其進行修補,這麼做的目的,就是為了避免受到其他人馬及資安人員的干擾。

兆勤警告防火牆設備遭到鎖定,攻擊者利用已知漏洞建立SSL VPN通道

上週兆勤(Zyxel Networks)針對旗下USG Flex、ATP系列防火牆用戶提出警告,指出他們在歐洲、中東、非洲地區(EMEA)的團隊發現鎖定該廠牌資安設備的攻擊行動,駭客針對特定的漏洞而來,呼籲用戶要採取相關行動因應。

根據他們的調查,攻擊者藉由漏洞竊得有效的帳密資料,並能為臨時使用者建立SSL VPN通道,而且,還會竄改防火牆的資安政策,並藉此控制防火牆、存取網路環境。該公司提及,攻擊者使用的臨時使用者名稱包含了SUPPOR87、SUPPOR817,以及VPN。

不過,對於駭客利用的漏洞,兆勤並未進一步說明細節。

其他攻擊與威脅

◆金融木馬TrickMo入侵1.3萬臺裝置,企圖竊取螢幕解鎖資訊

◆逾8萬臺Fortinet設備曝露於今年2月公告的RCE漏洞

其他漏洞與修補

【資安產業動態】

專門推動各種身分驗證標準、以減輕對密碼依賴的開放聯盟FIDO Alliance,周一(10月14日)發表新規範,包括憑證交換協定(Credential Exchange Protocol,CXP)與憑證交換格式(Credential Exchange Format,CXF),以推動憑證的可攜,包括通行密鑰(Passkey)與其他憑證。

此一草案是由1Password、蘋果、Bitwarden、Dashlane、Enpass、Google、微軟、NordPass、Okta、三星及SK Telecom等FIDO聯盟成員所組成的憑證供應商特別興趣小組(Credential Provider Special Interest Group)共同制定,意謂著它們都將加入憑證可攜的行列。

近期資安日報

【10月14日】Windows核心漏洞傳出遭伊朗駭客OilRig利用

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10