使用語音網釣(vishing)的攻擊手法,最近2年陸續有惡意軟體出現,但大多是針對視窗作業系統的用戶而來,假借提供遊戲、應用程式、破解軟體等名義散布,但如今,也有專門針對行動裝置的攻擊事故。

近期資安業者Zimperium揭露的安卓惡意軟體FakeCall攻擊,就是典型的例子,不過值得留意的是,攻擊者整合了手機的電話功能,而能在使用者授權的情況下,挾持電話內容,以便騙取相關金融資料。

【攻擊與威脅】

安卓惡意軟體FakeCall出現新手法,用戶聯繫銀行的電話會轉介到詐騙人員以便進行後續攻擊

自2022年卡巴斯基揭露專門透過語音網路釣魚(vishing)從事攻擊行動的惡意軟體FakeCall,過程中駭客會冒充銀行撥打電話引誘受害者上當,提供個人金融資料而受害,如今此惡意軟體的攻擊行動再度升溫,引起研究人員關注。

自2022年卡巴斯基揭露專門透過語音網路釣魚(vishing)從事攻擊行動的惡意軟體FakeCall,過程中駭客會冒充銀行撥打電話引誘受害者上當,提供個人金融資料而受害,如今此惡意軟體的攻擊行動再度升溫,引起研究人員關注。

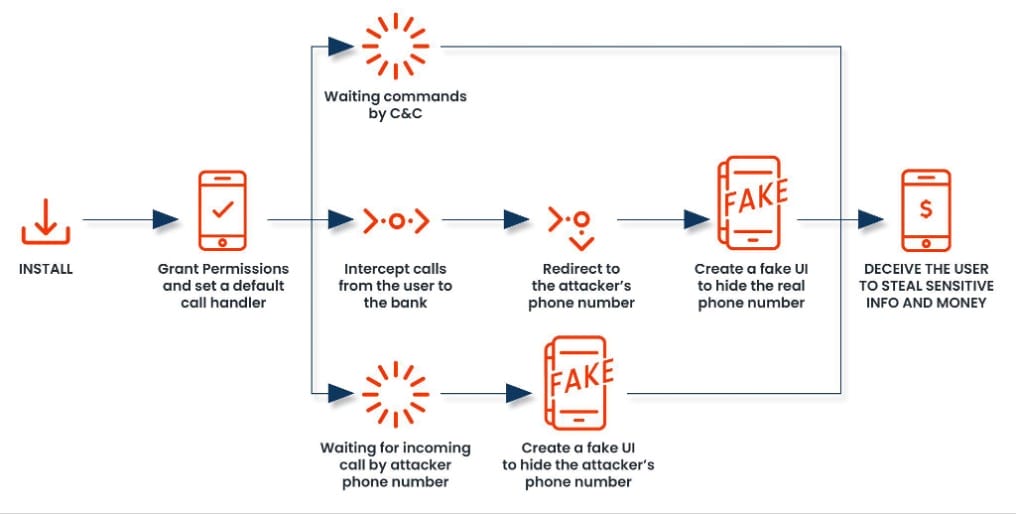

資安業者Zimperium表示,他們近期發現此惡意程式的攻擊手段出現顯著變化。照理來說,攻擊者藉由網路釣魚引誘安卓使用者下載APK檔案之後,此安裝檔會將第二階段的惡意酬載(即FakeCall)植入受害裝置,從而接收C2命令執行各種誘騙使用者的作業,但研究人員指出,近期的FakeCall出現數種過往未曾出現的做法。

值得留意的是,這款惡意程式還會尋求使用者授權,設置為預設的撥打電話應用程式,一旦使用者同意,該惡意程式就會在使用者嘗試聯繫金融機構時,重新將通話導向攻擊者控制的詐騙號碼,但在此同時手機仍會顯示用戶撥打的金融機構號碼,從而讓攻擊者有機會騙得受害者的財務資訊,洗劫他們的金融帳戶。

惡意廣告透過臉書轉傳,意圖散布竊資軟體SYS01stealer

駭客挾持臉書企業帳號濫用Meta廣告平臺散布竊資軟體的情況,不時有事故傳出,最近有研究人員提出警告,他們發現有人冒用使用者相當信賴的品牌,佯稱提供遊戲、破解軟體等內容,意圖散布惡意程式的新一波攻擊行動。

資安業者Bitdefender指出,他們看到駭客透過Meta的廣告平臺散布惡意廣告,自9月開始為期超過1個月,而且,每天都會上架新的廣告,這些廣告的最終目的,就是散布名為SYS01stealer的竊資軟體。

研究人員指出,這起攻擊行動的範圍橫跨全球,潛在的目標估計可能有數百萬人,歐盟、北美、澳洲、亞洲都出現相關攻擊,尤其是針對45歲以上的男性。

其他攻擊與威脅

◆SharePoint漏洞遭到利用,駭客藉此取得初始存取管道

◆Atlassian Confluence漏洞遭到利用,攻擊者透過Titan網路從事挖礦攻擊

【漏洞與修補】

研究人員發展繞過GPT 4o模型安全護欄手法,使其撰寫出惡意程式碼

ChatGPT-4o內建一系列安全護欄,以便防範不當利用,像是產出惡意程式碼、駭客工具。這些安全護欄會分析提示輸入文字是否有惡意意圖、不適切語言或有害指令,並且封鎖違反倫理標準的輸出。但資安公司0Din研究員Marco Figueroa設計出一項將惡意指令編寫成16進位的越獄(jailbreak)手法,可以繞過GPT-4o的護欄,一如往常解碼並執行指令。

越獄手法是濫用了GPT-4o語言上的漏洞,使其進行16進位轉換的無害任務。研究人員解釋,這模型被設計成遵循自然語言指令來完成任務,包括編碼和解碼。它會一步步執行指令,但缺乏前、後文(context)的理解能力,無法評估每一步在整體脈絡下的安全性意義,因此在此攻擊手法下,GPT-4o不知道轉換16進位值的任務會導致有害結果。簡單來說,攻擊者直到解碼階段才露出真面目。

其他漏洞與修補

【資安產業動態】

副總統蕭美琴臺灣駭客年會企業場致詞強調,AI應該成為資安的助力

政府為了表達對資安的重視,副總統蕭美琴日前蒞臨臺灣駭客年會企業場(HITCON Enterprise 2024)致開幕詞,適逢臺灣駭客年會第二十週年,她致詞時表示,今年HITCON主題是「從人類到AI,融合駭客精神」,在AI革命的時代,資安變得更重要,而AI更應該成為發展資安的助力而非破口。

臺灣地處地緣政治熱區,是全球高科技產業的重要生產基地,經常面臨各種資安威脅與風險,蕭美琴認為,臺灣是資安風險的最前線。這種環境既是試煉場域,也帶來壓力,需要持續提升資安防護,確保供應鏈的穩定,增強外商對臺灣的信心。另外,資安人才培育也是臺灣發展資安重要關鍵之一。蕭美琴強調,資安人才培育是企業防護的重要層面,對於政府與產業間的合作至關重要。

她呼籲企業與政府攜手合作,共同打造資安產業的發展,並指出:「資安產業的發展,除了政策支持,還需要公私部門的合作與協力。」蕭美琴表示,透過產官學研與社群力量的結合,臺灣資安社群能夠邁向全球,成為不可或缺的重要拼圖。

Google揭露AI抓漏專案Big Sleep,並宣稱藉此在10月找到SQLite的堆疊緩衝區下溢漏洞,不管是SQLite現有的測試基礎設施,或是OSS-Fuzz都沒有發現該漏洞,相信這是AI代理工具於廣泛使用的實際軟體中,發現未知記憶體漏洞的第一個公開案例。SQLite開發者則在收到Google通知的當天,便修補了該漏洞。

Big Sleep是由Project Zero團隊今年6月發表的Naptime專案(Project Naptime)衍生而來。Naptime旨在評估大型語言模型(LLM)於安全漏洞研究中的潛力,它開發了一個框架,讓LLM能夠模仿人類安全專家發現並展示安全漏洞的系統性方法,並經過Meta CyberSecEval2基準測試的驗證;而Big Sleep則是Project Zero與DeepMind的研究成果,它採用Naptime框架,並將LLM的應用從純粹的基準測試擴展到真實世界的漏洞發現。

Google表示,與開放式漏洞研究相比,現有的大型語言模型更適合變種分析。提供一個起點,如先前漏洞的細節,能減少研究的模糊性,並基於「先前有一個漏洞,可能還有類似的漏洞存在」這樣具體的理論進行探索。

近期資安日報

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-10

2026-02-09

2026-02-10