中國駭客從事網路間諜活動的情況,在今天出現兩起事故,一起是針對美國大型企業而來,而另一起則是針對維吾爾族和圖博人士的攻擊行動。

其中,發生在美國企業的資安事故相當值得留意,因為揭露此事的資安業者賽門鐵克指出,他們僅能確認駭客至少從事4個月的活動,但推測對方入侵的時間點,應早於他們看到的攻擊活動。

【攻擊與威脅】

美國大型企業組織遭到中國駭客入侵,鎖定Exchange伺服器發動攻擊,目的是收集情報

中國駭客對美國企業及政府機關發動攻擊的情況不時傳出,最近有研究人員公布8個月前開始出現的資安事故,並指出駭客活動期間為今年4月至8月,持續進行4個月之久,疑似進行情報收集。

資安業者賽門鐵克揭露一起鎖定美國大型企業組織的網路間諜活動,並指出受害企業在中國具有相當重要的影響力。駭客疑似為了進行情報收集,於受害組織的網路環境持續活動。根據這波攻擊行動使用的工具,研究人員推測,攻擊者應該來自中國。根據掌握的證據,加上該企業也曾於去年遭到攻擊,研究人員認為,攻擊者很可能與中國駭客組織Daggerfly有所關連。

研究人員表示,從4月11日起,他們開始看到這些駭客於受害企業網路環境活動的跡象,不排除對方更早就開始進行活動的可能。因為,當時這些駭客透過WMI在其中一臺電腦下達可疑命令,並透過另一臺電腦的執行滲透測試工具Impacket。由此看來,當時駭客至少已成功占領兩臺電腦,因此研究人員推測,攻擊行動很有可能在此之前就已經開始。

維吾爾族及圖博人士遭鎖定,駭客搭配漏洞利用攻擊包MoonShine、後門程式DarkNimbus進行滲透

中國駭客針對圖博及維吾爾族的攻擊行動不時傳出,而最近研究人員公布的攻擊行動當中,駭客暗中從事間諜活動長達5年,直到如今才被揭露。

中國駭客針對圖博及維吾爾族的攻擊行動不時傳出,而最近研究人員公布的攻擊行動當中,駭客暗中從事間諜活動長達5年,直到如今才被揭露。

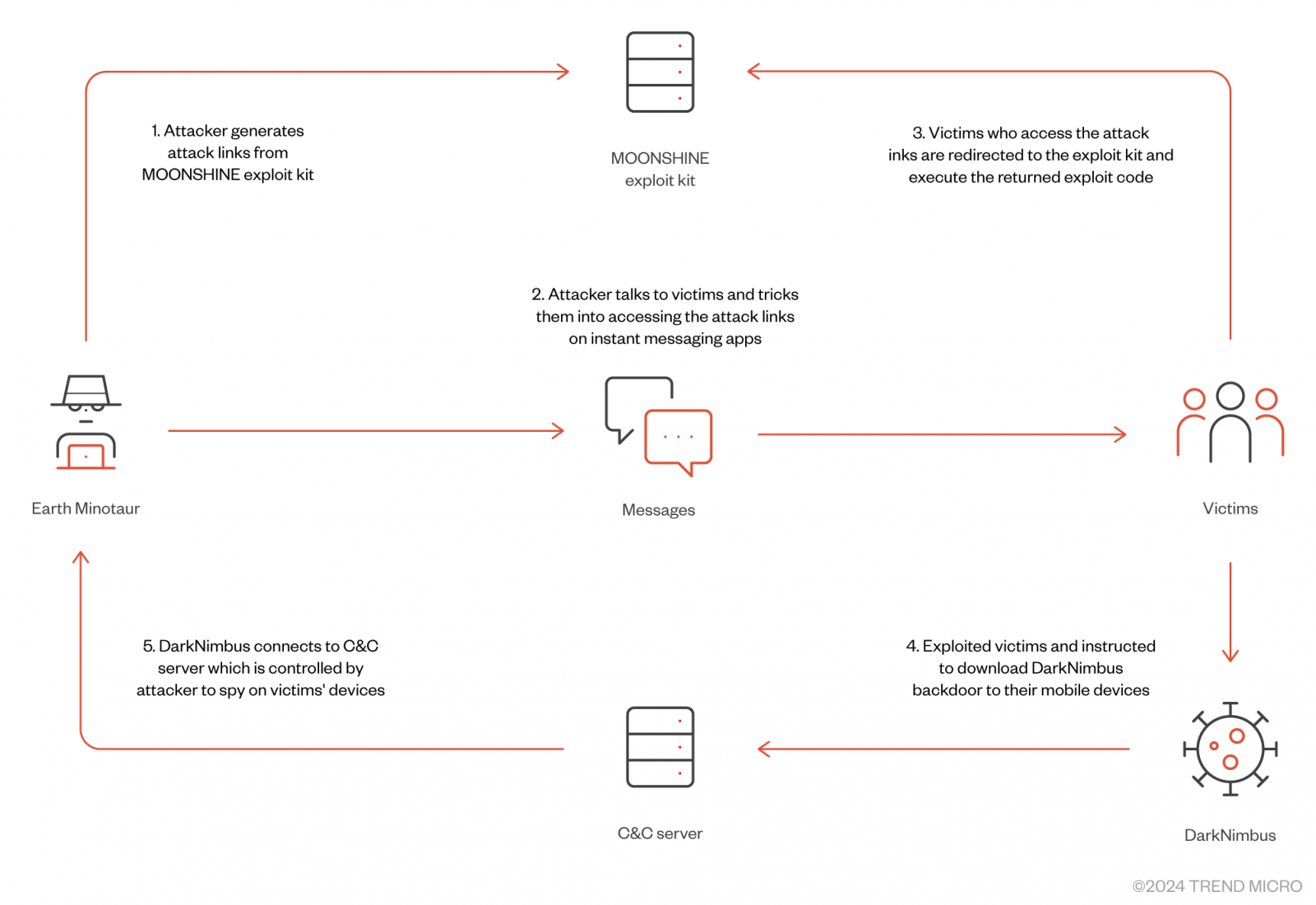

趨勢科技揭露名為Earth Minotaur的駭客組織,駭客使用名為MoonShine的漏洞利用攻擊套件,並針對安卓行動裝置與Windows電腦,部署名為DarkNimbus的後門程式,主要目標是圖博與維吾爾族人,意圖藉此進行長時間的監控。

研究人員指出,他們從2019年就開始利用MoonShine從事相關攻擊行動,並在調查的過程當中,發現未以安全方式運作而「露餡」的MoonShine伺服器,掌握該漏洞利用工具及相關事件記錄資料,進而得知攻擊者使用的技倆,以及駭客鎖定的標的。

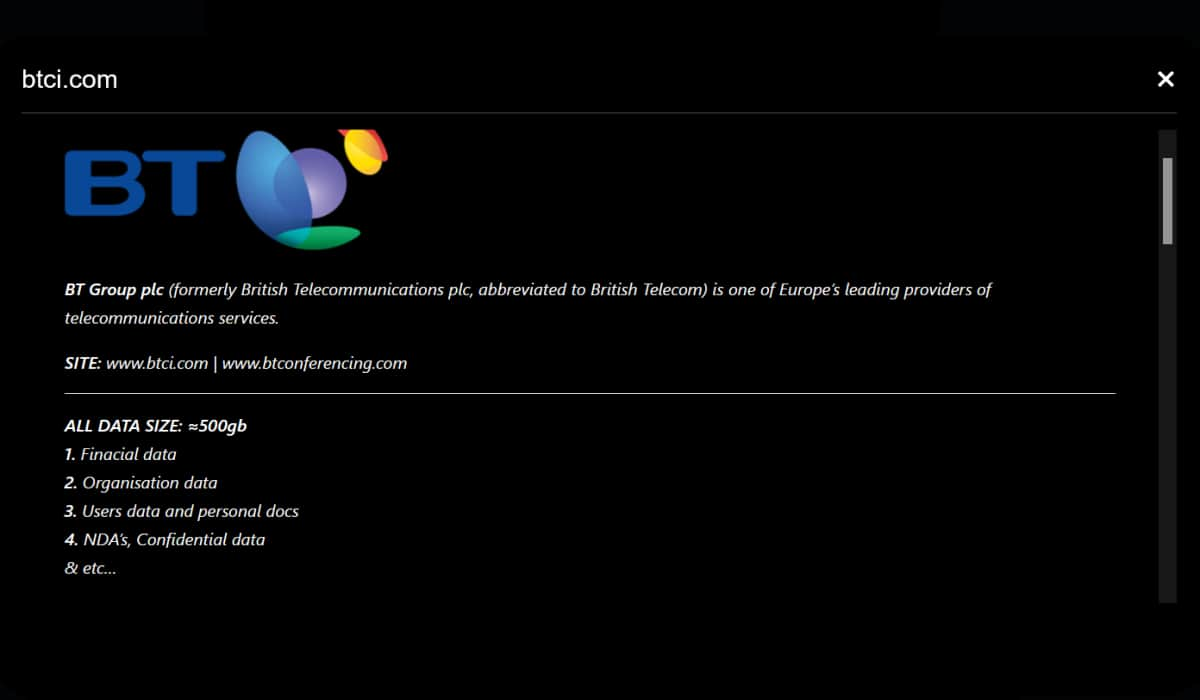

英國電信龍頭BT Group傳出遭遇勒索軟體Black Basta攻擊

根據資安新聞網站HackRead本月5日報導,勒索軟體駭客Black Basta近日聲稱對大型英國電信業者BT Group下手,攻擊其視訊會議業務分公司BT Conferencing,導致該公司部分主機暫停運作,駭客握有500 GB內部資料。對此,BT Group證實遭到攻擊,但強調受害範圍僅限於會議平臺,核心服務不受影響。

根據資安新聞網站HackRead本月5日報導,勒索軟體駭客Black Basta近日聲稱對大型英國電信業者BT Group下手,攻擊其視訊會議業務分公司BT Conferencing,導致該公司部分主機暫停運作,駭客握有500 GB內部資料。對此,BT Group證實遭到攻擊,但強調受害範圍僅限於會議平臺,核心服務不受影響。

為了證明成功入侵BT Group,駭客公布部分竊得檔案,以及檔案資料夾列表的螢幕截圖,並指出這批檔案包含財務資料、內部資料、使用者資料及個人文件、保密協議(NDA)與機密資料,並揚言若是BT Group不願支付贖金,他們將公開所有竊得的資料。不過,究竟駭客索討多少贖金?該篇報導並未提及。

JavaScript軟體開發套件Solana Web3.js遭駭,從開發人員電腦竊走18萬美元加密貨幣

12月4日傳出JavaScript軟體開發套件(SDK)Solana遭遇供應鏈攻擊,導致部分版本程式庫被植入後門程式碼,開發人員的加密貨幣錢包私鑰將會遭竊,使得資產被洗劫一空。對此,Solana開發團隊也證實確有此事,並在1.95.8版發行公告進行相關說明。

這起事故的揭露,最早是由專門研究及開發Solana相關工具的軟體業者Anza揭露,該公司主管Trent.sol最先提出警告,指出1.95.6及1.95.7版的Solana SDK「solana-web3.js(或寫成@solana/web3.js)」被植入竊資軟體,將會導致私鑰流出。若是使用上述版本的SDK,應儘速升級至1.95.8版。此外,他強調1.95.5版不受影響。

雲端程式監控業者Datadog研究員Christophe Tafani-Dereeper指出,攻擊者在SDK當中植入名為addToQueue的功能,並利用看似合法的Cloudflare標頭來洩露私鑰。

12月5日陽明海運於股市公開觀測站發布重大訊息,指出他們察覺有部分資訊系統遭遇網路攻擊的情況,該公司資安團隊查知此事,已全面啟動相關防禦機制,委請外部資安業者及技術專家共同處理,並依法向相關部門進行通報。

針對此事可能會造成的損失或影響,陽明表示,根據他們的初步評估,營運尚無重大影響。他們未來將持續提升網路與資訊基礎架構的安全管控,確保資訊安全。

其他攻擊與威脅

◆俄羅斯駭客BlueAlpha透過Cloudflare Tunnels隱匿攻擊行動

◆MirrorFace攻擊行動鎖定日本而來,散布Anel、NoopDoor惡意程式

◆親俄駭客對臺DDoS手法大公開,安碁資訊解析HTTP洪水攻擊防禦之道

【資安防禦措施】

以AI對付詐騙展現絕佳創意!英國電信業者O2祭出反詐騙新招,推出AI阿嬤和詐騙電話「過招」

詐騙電話橫行,有電信業者想出奇招,利用AI科技牽制歹徒,讓他們無法對一般民眾行騙。

上個月英國電信業者O2發表AI阿嬤(AI Granny)Daisy,這個「阿嬤」結合各種AI模型,這些模型進行協同合作,而能夠即時接聽詐騙電話,並跟歹徒聊天。該公司號稱Daisy栩栩如生,不少歹徒一口氣就跟AI阿嬤通話40分鐘。

這項詐欺誘餌(Scambaiter)的製作,是該公司「讓詐騙者轉彎(Swerve the Scammers)」活動的一部分。Daisy採用一系列最先進的AI技術打造而成,並由專門對抗詐騙的北愛爾蘭YouTuber吉姆·布朗寧(Jim Browning)進行訓練,可以在無人介入的情況下,全天候與歹徒進行閒聊。

其他漏洞與修補

◆Mitel視訊協作平臺MiCollab存在零時差漏洞,研究人員公布相關細節

近期資安日報

【12月5日】勒索軟體Brain Cipher聲稱攻擊Deloitte英國分公司並竊得大批資料

熱門新聞

2026-02-06

2026-02-09

2026-02-06

2026-02-09

2026-02-06

2026-02-06