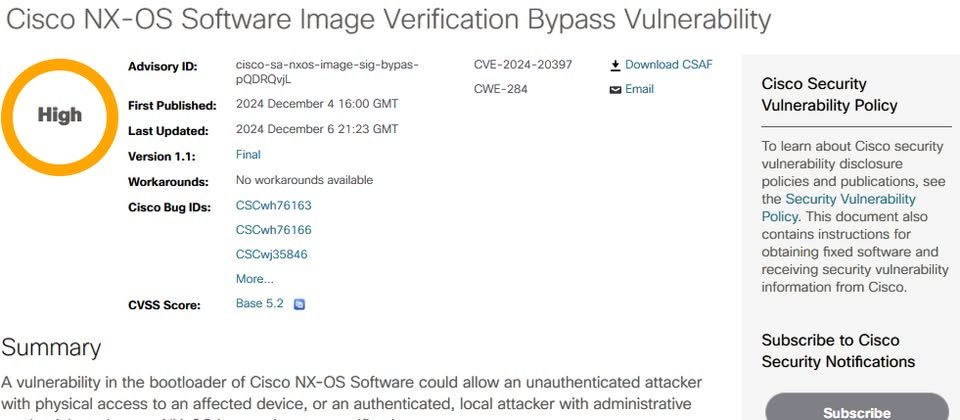

12月4日思科發布資安公告,指出旗下網路設備作業系統NX-OS存在映像檔案驗證繞過弱點CVE-2024-20397,這項漏洞存在於開機載入工具(Bootloader),攻擊者可透過兩種方式繞過NX-OS映像檔簽章驗證的驗證流程,一種是實際接觸交換器,就有機會在未經授權的情況下進行存取;另一種是攻擊者已通過身分驗證並取得本機的管理員帳密。

針對這項漏洞發生的原因,思科表示是因為不安全的開機載入工具組態造成,攻擊者可藉由執行一系列的開機載入工具命令觸發。一旦成功利用漏洞,攻擊者就能繞過NX-OS映像檔簽章的驗證流程,從而載入未經驗證的軟體,CVSS風險評分為5.2,該公司提供更新軟體,並表明沒有其他緩解措施可用。

對於該漏洞的曝險範圍,思科指出包含MDS 9000、Nexus 3000、Nexus 7000、Nexus 9000、UCS 6400、UCS 6500系列交換器機種,若是設備執行存在弱點的BIOS,就有可能曝險。該公司強調,這項弱點與企業組織設置的裝置組態完全無關。

其中,對於Nexus 9000系列的部分,無論是執行應用程式中心基礎架構(ACI)模式,還是獨立的NX-OS模式,都有可能受到CVE-2024-20397影響。

思科也提及此弱點出現需要搭配特定條件,那就是MDS、Nexus,以及UCS Fabric Interconnect平臺支援安全開機(secure boot)的情況下,才會曝險。

熱門新聞

2026-02-11

2026-02-11

2026-02-12

2026-02-09

2026-02-10

2026-02-10

2026-02-06