今年9月資安業者趨勢科技揭露中國駭客TIDrone的攻擊行動,並指出主要目標是臺灣軍事及衛星工業,尤其是對無人機的製造商感到高度興趣,如今有新的調查發現,這些駭客也在其他國家從事攻擊行動。

資安業者AhnLab指出,他們發現這些駭客於今年上半對韓國企業發動攻擊,過程裡運用名為Clntend的惡意程式;到了7月,攻擊者針對當地的ERP軟體下手。研究人員提及,製作這些ERP系統的很可能是小型軟體開發業者,且僅有有限數量的韓國公司採用,這樣的目標可說是相當具有針對性。

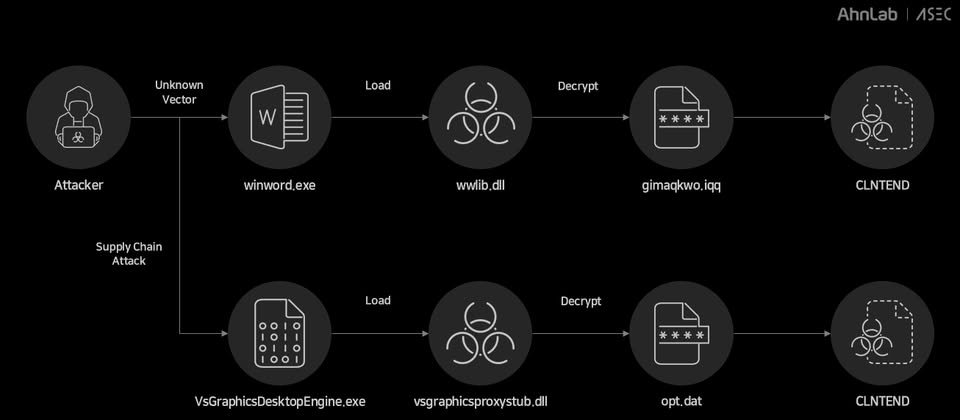

針對上半年事故的入侵手法,研究人員表示他們尚未確認,但據相關跡象推測,可能是透過DLL側載手法,以及Word主程式(winword.exe)來進行。

但自7月開始針對韓國軟體業者開發的ERP系統,這些駭客大致使用兩種手法入侵受害公司。

第一種是針對韓國小型軟體開發商的客戶,假借提供ERP軟體的名義散布惡意程式,研究人員提及,合法的ERP軟體大小約20 MB,而惡意軟體檔案約為4 MB。

一旦受害者執行,就會透過VsGraphicsDesktopEngine.exe側載惡意DLL程式庫。不過,研究人員無法取得惡意程式檔案。

另一種手法,則是涉及另一款韓國公司製作的ERP系統,攻擊者根據不同目標上傳惡意程式,若是使用者取得了ERP檔案,攻擊者之後就會透過惡意程式載入工具,於受害電腦部署ERP及Clntend。

對於AhnLab的調查結果,印證趨勢科技當時提到的「臺灣並非TIDrone唯一的攻擊目標」,而且,這些駭客在臺灣、韓國的攻擊行動裡,都偏好針對企業環境常見的ERP系統下手。

熱門新聞

2026-02-02

2026-02-03

2026-02-04

2026-02-02

2026-02-04

2026-02-03

2026-02-05