今年9月資安業者趨勢科技揭露的中國駭客TIDrone引起高度關注,原因是這些駭客不僅針對臺灣,還是專門對軍事、衛星工業,以及無人機製造商而來,當時他們特別提及這些駭客的攻擊範圍並非只有臺灣,如今有其他研究人員證實這樣的說法。

資安業者AhnLab揭露發生在韓國的攻擊行動,並指出這些駭客從今年初就開始從事相關活動,但到了7月,他們改變手法,鎖定特定廠牌的ERP軟體用戶下手。

【攻擊與威脅】

曾攻擊臺灣無人機廠商的中國駭客組織Tidrone,今年下半開始鎖定韓國企業ERP軟體進攻

今年9月資安業者趨勢科技揭露中國駭客TIDrone的攻擊行動,並指出主要目標是臺灣軍事及衛星工業,尤其是對無人機的製造商感到高度興趣,如今有新的調查發現,這些駭客也在其他國家從事攻擊行動。

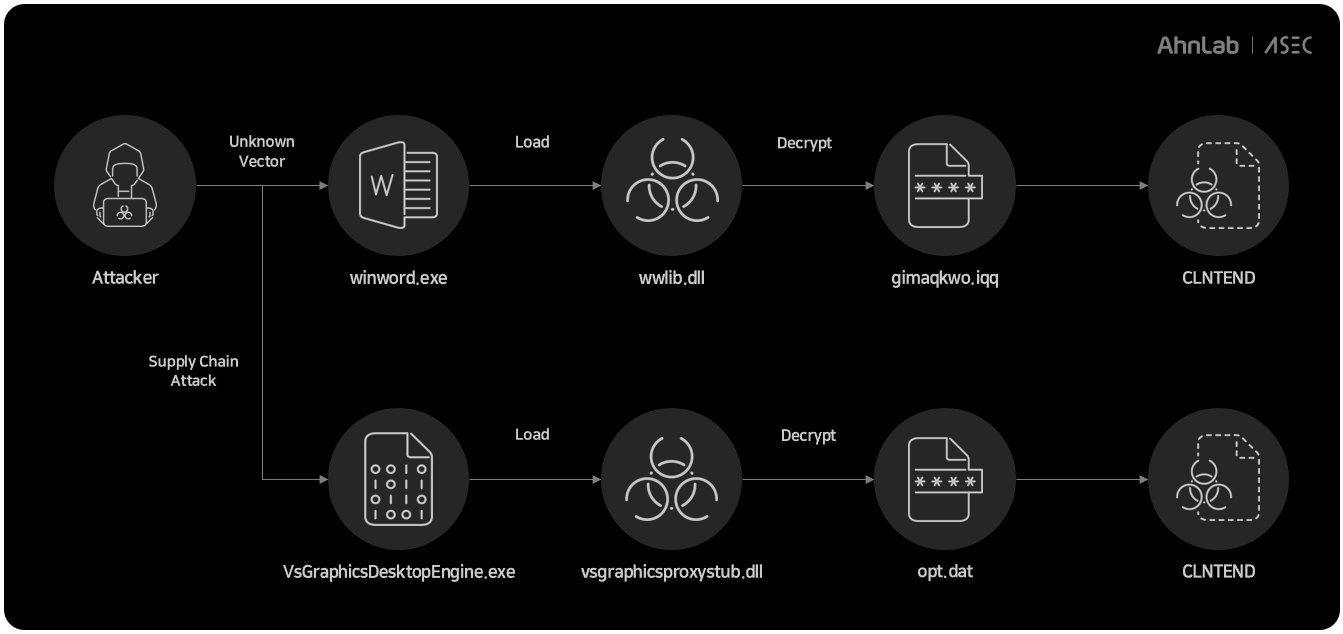

資安業者AhnLab指出,他們發現這些駭客於今年上半對韓國企業發動攻擊,過程裡運用名為Clntend的惡意程式;到了7月,攻擊者針對當地的ERP軟體下手。研究人員提及,製作這些ERP系統的很可能是小型軟體開發業者,且僅有有限數量的韓國公司採用,這樣的目標可說是相當具有針對性。

針對上半年事故的入侵手法,研究人員表示他們尚未確認,推測是透過DLL側載手法及Word主程式(winword.exe)來進行。但自7月開始針對韓國軟體業者開發的ERP系統,這些駭客大致使用兩種手法入侵受害公司。

Apache Struts存在重大層級的RCE漏洞,已有攻擊者試圖找出存在弱點的應用程式

12月11日Apache基金會針對Java應用框架Struts提出警告,指出此框架存在重大層級的漏洞CVE-2024-53677,起因是檔案上傳邏輯錯誤,導致攻擊者能夠用來路徑穿越,從而遠端執行任意程式碼(RCE),CVSS風險評分為9.5(滿分10分),影響2.0.0至2.3.37版、2.5.0至2.5.33版,以及6.0.0至6.3.0.2版Struts,Apache基金會發布6.4.0版修補,他們呼籲套用新版程式,並遷移至新的檔案上傳機制。事隔不到一週,傳出這項漏洞疑似出現嘗試利用的跡象。

12月15日資安研究機構SANS提出警告,他們在14日偵測到IP位址169.150.226[.]162嘗試掃描這項漏洞的跡象,研究人員也對於漏洞公布更多細節。

值得留意的是,SANS提及攻擊者不光利用CVE-2024-53677,很有可能還利用另一個與上傳有關的弱點。不過,他們並未透露這項弱點的CVE編號。

其他攻擊與威脅

◆2.5萬臺SonicWall的SSL VPN設備存在重大漏洞

◆塞爾維亞記者遭到Pegasus監控,駭客利用零點擊HomeKit漏洞入侵

◆微軟Teams被用於電話網釣,駭客意圖散布RAT木馬DarkGate

◆為迴避偵測,攻擊者利用WebView2元件散布惡意程式CoinLurker

其他漏洞與修補

◆夏普無線基地臺存在重大漏洞,日本政府呼籲用戶應儘速更新韌體

【資安防禦措施】

美國針對水利設施提出警告,管理者應儘速處理曝露在網際網路的HMI

12月13日美國環境保護局(EPA)網路安全暨基礎設施安全局(CISA)發布聯合警報,呼籲水利設施業者、廢水處理業者應對於曝露在網際網路的人機介面(HMI)採取相關的安全防護措施,以免這類系統成為攻擊者入侵相關設施的管道。

這兩個機構表示,他們利用公開的網頁搜尋平臺掃描,結果經常發現曝露在網際網路的人機介面。一旦水利設施及廢水處理業者缺乏相關的資安控管,未經授權的攻擊者就有機會存取其中的內容,包含系統分布地圖、事件記錄、資安組態設定,並且有機會執行未經授權的變更,從而有機會中斷相關機關的處理流程。

他們提及今年有俄羅斯駭客發動相關攻擊的事故,這些駭客操弄人機介面,結果導致水泵和鼓風機設施超過正常作業的數值。

【資安產業動態】

新的PQC加密將讓攻擊者有機可趁,Palo Alto Networks強調網路安全產品也要識別隱藏於加密流量的網路威脅

量子安全議題持續備受關注,近期Palo Alto Networks在年底發布全球8大網路安全趨勢報告,其中一項趨勢就是聚焦於此,特別的是,過去我們未曾看到該公司有這方面著墨,如今他們更是點出一個較少探討的議題,就是攻擊者可能趁機將攻擊隱藏於PQC加密流量。

該公司指出,攻擊者可能利用PQC演算法來規避安全偵測的問題。他們解釋,如今Chrome瀏覽器已預設支援PQC演算法,然而,攻擊者也很可能借此機會,將攻擊隱藏於其中,因為許多網路安全產品無法檢查經過PQC演算法加密的流量。

為了應對這一挑戰,Palo Alto Networks認為要提升加密流量檢測能力,能應對新的PQC演算法,因此他們表示,目前在其Strata網路安全平臺上,已經可以識別、阻擋並解密這些經過PQC加密的流量。

IDC公布2025年臺灣ICT市場五大關鍵趨勢預測,企業將重視建立AI BOM清單來強化資安防護力

市場調查機構IDC近日發布2025年臺灣ICT市場5大關鍵趨勢預測,延續今年GenAI的發展趨勢,明年的技術趨勢依然圍繞GenAI展開,GenAI將從LLM模型邁向多模態AI,推動更多元的商業場景落地。並帶動邊緣IT基礎設施擴展與上雲增長。

由於GenAI的快速發展,也同時帶來資安新挑戰。IDC指出,企業在資安發展上,明年更加重視建立明確AI BOM清單,加強AI資安防護能力。

與專注於漏洞安全及軟體授權追蹤的SBOM(軟體物料清單)不同,IDC指出,AI BOM更加強調記錄模型架構、訓練方法、數據來源,甚至訓練與推論的碳排放量,藉此提升每個AI模型的透明度,進一步加強AI的安全性。

近期資安日報

【12月17日】學術研究員與資安人員遭到鎖定,駭客竊得逾39萬筆WordPress帳密

熱門新聞

2026-02-09

2026-02-10

2026-02-06

2026-02-10

2026-02-10

2026-02-09

2026-02-10