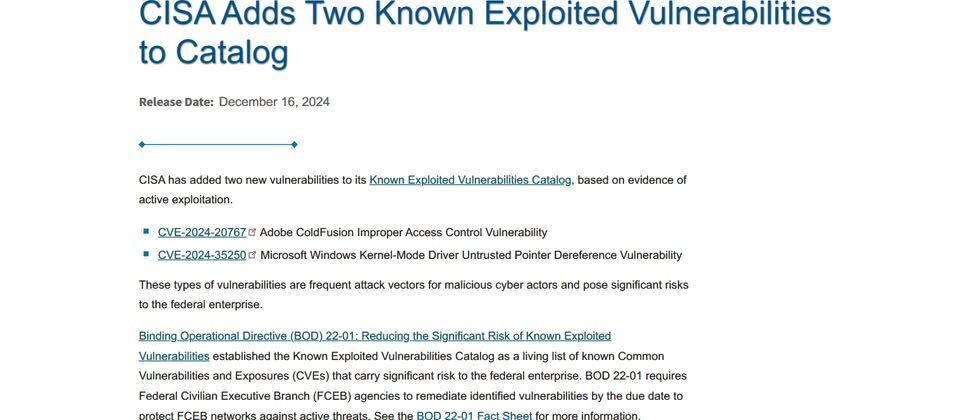

12月16日美國網路安全暨基礎設施安全局(CISA)發布公告,指出他們將兩項漏洞列入已被用於攻擊的漏洞名單,這些漏洞分別是Adobe ColdFusion不當存取控制漏洞CVE-2024-20767、Windows作業系統核心模式驅動程式不受信任指針參照漏洞CVE-2024-35250,要求聯邦機構必須在明年1月6日前完成修補。

根據CVSS風險評分,較為危險的是CVE-2024-35250,這項漏洞由臺灣資安業者戴夫寇爾(Devcore)透過漏洞懸賞專案Zero Day Intiative(ZDI)通報,微軟於今年6月修補,CVSS風險評分為7.8。當時微軟僅透露,一旦攻擊者成功利用這項漏洞,就有機會得到SYSTEM權限,但除此之外,該公司並未進一步說明。

針對這項漏洞發現的過程,戴夫寇爾是在今年3月舉行的漏洞挖掘競賽Pwn2Own Vancouver 2024找出,他們於8月下旬在部落格公布細節,指出這項源自於名為微軟核心串流服務(Microsoft Kernel Streaming Service)的系統元件Mskssrv.sys,他們在第一天的賽程中,藉由這項弱點在完整修補的Windows 11電腦成功提升權限。研究人員也在部落格透過影片,展示漏洞的概念性驗證(PoC)攻擊。

但究竟攻擊者如何利用這項漏洞?CISA並未說明,目前也沒有研究人員揭露相關情況,有待日後進一步的調查。

熱門新聞

2026-02-11

2026-02-09

2026-02-10

2026-02-11

2026-02-06

2026-02-10

2026-02-10

2026-02-10